Un pirate est parvenu à extraire les identifiants de clients de Bitdefender depuis l’un de ses serveurs sur lequel sont hébergés les tableaux de bord cloud de sa clientèle PME. L’éditeur a confirmé la brèche de sécurité et précisé que l’attaque a touché moins de 1% de ses clients petites et moyennes entreprises dont les mots de passe ont depuis été réinitialisés. Les grands comptes ainsi que les utilisateurs grand public n’ont pas été touchés.

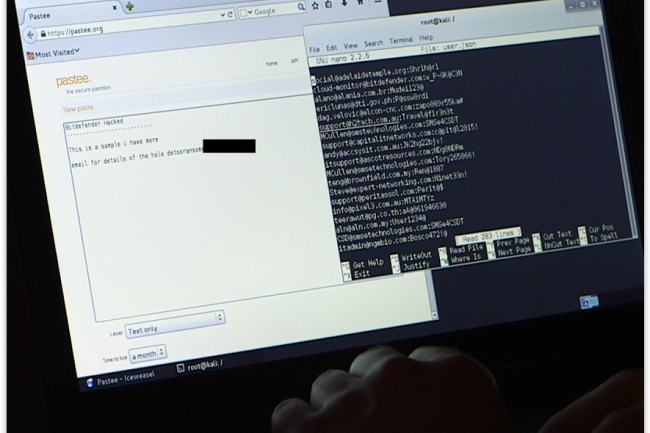

Le pirate, agissant sous le pseudonyme DetoxRansome, a commencé à parler de son opération samedi dernier sur Twitter avant de menacer Bitdefender de révéler sa base de données clients au cas où la somme de 15 000 dollars ne lui était pas versée. Afin de prouver ses dires, le pirate a fourni une liste de noms d’utilisateurs et de mots de passe pour plus de 250 comptes clients dont certains ont été confirmés comme étant actifs.

Une erreur humaine a facilité la tâche du pirate

Pour parvenir à voler ces identifiants, le pirate a indiqué à Hack Film avoir utilisé une technique de sniffing sur l’un des plus gros serveurs de l’éditeur. Bitdefender a quant à lui confirmé que l’attaque n’exploitait pas une vulnérabilité zeroday.

Le piratage a été rendu possible en raison d’une erreur humaine : « au cours d’une montée de version de l’infrastructure, un seul serveur a été déployé avec un package logiciel plus à jour contenant une faille connue, ce qui a permis d’extraire des informations dessus mais pas de compromettre le système dans son ensemble », a précisé Catalin Cosoi, responsable de la sécurité chez Bitdefender. Des mesures de sécurité supplémentaires ont été prises et une enquête est en cours afin de voir su d’autres serveurs ou services ont été touchés.

Commentaire