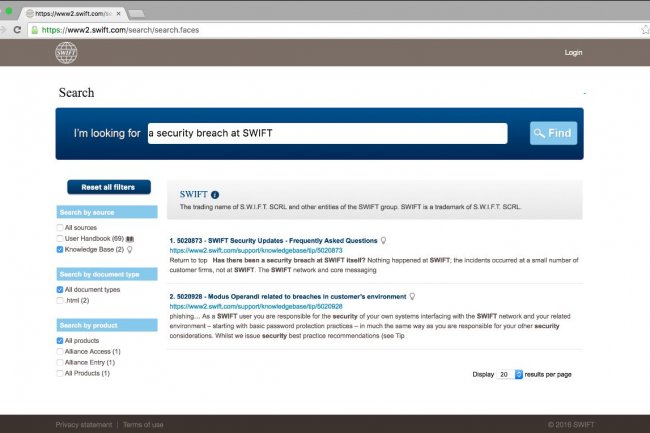

L’an dernier, des cybercriminels ont réussi à pirater les systèmes d’un certain nombre de banques en utilisant leurs identifiants pour émettre des ordres de paiement frauduleux sur le réseau Swift. Le réseau de transfert lui-même n'a pas été compromis, mais, étant donné que les pirates ont utilisé de vraies informations d'identification sur des terminaux bancaires légaux, l’anomalie n’a été détectée qu’un certain temps après les demandes de transfert, laissant aux établissements victimes peu d’options pour récupérer leurs fonds.

À compter du mois de décembre, Swift enverra aux banques un rapport de validation quotidien (Daily Validation Report) récapitulant le mouvement des devises entre pays et banques destinataires. Le rapport mettra en évidence les transferts de fonds importants ou inhabituels et pointera tout nouveau bénéficiaire. Les établissements bancaires pourront alors rapprocher ces informations de paiement avec l’historique des transferts qu’ils avaient prévu de réaliser à la même date. Toute divergence alertera la banque contre une activité frauduleuse, lui laissant plus de chance d’annuler ces transferts.

Une journée complète après l'envoi du rapport pour perpétrer un vol

Cependant, pour certains, ce verrouillage a posteriori arrivera un jour trop tard. Les criminels qui programmeront leurs transferts illicites juste après l’émission du rapport quotidien de Swift pourraient disposer d’une journée complète pour vider le compte destinataire et mettre leur butin à l’abri. Lors de l'attaque de la Banque du Bangladesh révélée au mois de février dernier, les voleurs avaient d'abord essayé de transférer 951 millions de dollars, pour finalement s’enfuir avec 81 millions de dollars. Les autres transferts avaient été bloqués ou annulés, ou encore la banque avait pu rapatrier les fonds à temps.

Swift prévoit d’envoyer ses relevés en utilisant un autre canal que celui servant à effectuer les paiements. De cette façon, si les criminels parviennent à compromettre le terminal Swift d'une banque et empêcher l’envoi des rapports générés localement, ils ne pourront pas, en plus, intercepter et falsifier le rapport de validation. C’est ce qu’avaient essayé de faire les attaquants de la Bangladesh Bank avec leur malware personnalisé, comme l’avaient expliqué, en avril, des chercheurs en sécurité. Au mois de mai, Swift avait déclaré que les assaillants avaient tenté d’utiliser la même technique auprès d’un autre de ses clients, très probablement, une banque commerciale située au Vietnam. Le réseau d’échanges interbancaires mondiaux avait alors sollicité l’aide de ses clients pour mettre fin à cette série de fraudes bancaires.

Commentaire