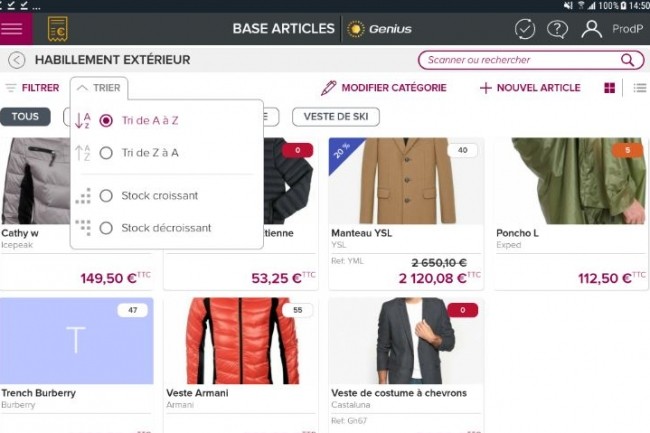

Douche froide pour les utilisateurs de Genius, le service d'encaissement, gestion des stocks et inventaire pour TPE, PME et indépendants appartenant au groupe La Poste. Des hackers éthiques de VPNMentor ont découvert une faille dans la base de données de cette solution exposant 23 millions d'enregistrement pour un total de plus de 15 Go de données. Cela comprend notamment les noms, adresses mail, numéros de téléphone et dates de naissance des utilisateurs, mais aussi des informations sur les vendeurs (noms, email et télépphone), des informations sur les produits et transactions, les inventaires, les factures clients et fournisseurs...

« Cette fuite de données est une sérieuse violation des protocoles de sécurité des données de La Poste et des développeurs de cette appli. Si La Poste peut être louée pour sa transparence en ce qui concerne la protection des données de ses utilisateurs, les découvertes de notre équipe indiquent qu’elle n’a pas pris suffisamment de mesures pour protéger lesdites données. Si des criminels ou des hackers malveillants avaient accédé à ces données, il y aurait des implications sérieuses pour la confidentialité et la sécurité des personnes affectées », a indiqué VPNMentor.

La CNIL mise au courant le 18 novembre 2019

Les hackers éthiques ont découvert cette faille le 11 novembre 2019 et ont alerté La Poste de son existence deux jours plus tard avant de prendre contact également le 18 novembre avec la CNIL. La base de données a été fermée le 8 décembre 2019. A l'heure actuelle, difficile de savoir si des exploits ont pu être effectués par de « vrais » pirates, ni depuis combien de temps cette faille existe. Contactée par la rédaction, La Poste n'a pour l'instant pas répondu à nos questions*.

« La Poste et les développeurs de Genius auraient facilement pu éviter cette fuite en prenant des mesures de sécurité simples pour protéger la base de données. Elles incluent, sans s’y limiter : la sécurisation des serveurs, la mise en place de règles d’accès solides, et ne jamais laisser un système qui n’a pas besoin d’authentification ouvert sur Internet », a indiqué VPNMentor.

*MAJ du 12/12/2019 à 15h07. Un échange avec Gabriel de Brosses, directeur de la cybersécurité du Groupe La Poste a permis d'en savoir plus sur cet incident. « Je ne confirme pas le volume de données écrit par VPNMentor. Il n'y a pas eu d'exploit réalisé. La faille a été créée par un défaut de paramétrage de l'application de dashboarding Kibana dans Elasticsearch. 900 clients utilisent Genius et ils enregistrent leurs clients dedans. On a moins de 100 000 personnes ou données enregistrées dans les bases de données qui n'ont pas été touchées ».

Et Gabriel de Brosses de poursuivre : « Nous réalisons des tests de surface à intervalle régulier, la sécurité de l'app a été contrôlée en octobre mais le test de surface qui suit n'a pas été effectué juste après la mise à jour. Au vu des éléments dont on dispose il est extrêmement difficile d'extrapoler sur ce que présente VPNMentor qui n'a étrangement pas jugé utile de contacter le CERT La Poste suite à sa découverte. La partie la plus solide de leur recherche est qu'il y a eu une porte d'accès non pas à des données structurées, mais à des données éparses, empaquetées dans des données techniques, des journaux de connexions, des logs... On n'a pas eu à faire de notification clients au sens RGPD, nos analyses ayant montré que l'on n'avait pas atteint de risque élevé et la CNIL ne nous a pas donné d'instruction dans ce sens non plus. »

MAJ du 13/12/2019 à 13h27. « Dans l’état actuel de nos connaissances, les données, pour la plupart techniques, ont été exposées six semaines à compter de la fin octobre. Une action de paramétrage a corrigé cette exposition le 6 décembre dans les 30 minutes suivant la notification de la CNIL », nous a expliqué également Gabriel de Brosses.

Commentaire