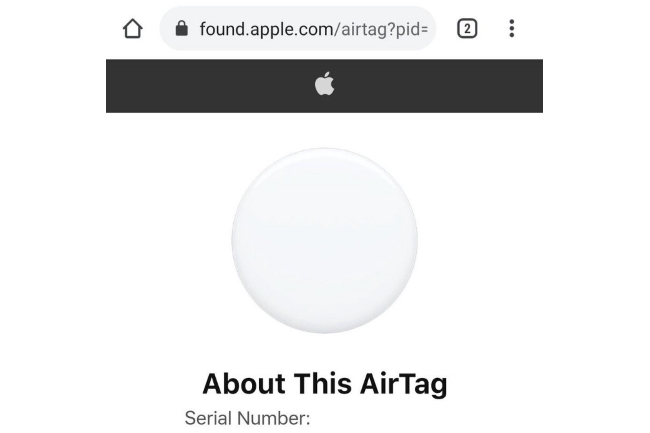

Le problème provient du Mode Perdu de l'AirTag, qui permet à une personne trouvant un AirTag égaré de le localiser et de le rendre à son propriétaire. Si le propriétaire active le Mode Perdu, l’AirTag peut afficher un numéro de téléphone ou une adresse sur le site Web dédié found.apple.com. Mais selon le chercheur en sécurité Bobby Rauch (cité par le site spécialisé dans la sécurité Krebs on Security), actuellement, le Mode Perdu d'Apple n'empêcherait pas des attaquants d'injecter un code arbitraire dans le champ du numéro de téléphone redirigeant ainsi la personne ayant retrouvé un AirTag vers un site de phishing.

Le risque le plus probable serait que le code renvoie la personne vers un site de phishing imitant le site de connexion iCloud d'Apple où elle serait invitée à saisir son nom d'utilisateur et son mot de passe. Bobby Rauch compare la vulnérabilité à une clé USB chargée de logiciels malveillants que quelqu'un trouverait et connecterait à son ordinateur : « Dans cette version moderne de l’histoire, le dispositif de suivi AirTag pourrait être utilisé pour rediriger le bon samaritain vers une page de phishing ou vers un site Web qui tentera d'installer un logiciel malveillant sur son appareil ».

Un réveil tardif d’Apple

Rauch, qui a découvert le bogue en juin, affirme que le pirate peut utiliser plein de méthodes différentes pour piéger l’utilisateur final ayant trouvé un AirTag perdu. Le chercheur a déclaré qu’il avait contacté Apple il y a plusieurs mois déjà pour signaler le bogue, mais ce n’est que la semaine dernière que des experts de la firme lui ont dit que la vulnérabilité serait corrigée dans une prochaine mise à jour.

Basé sur la technologie Bluetooth, l’Air Tag d'Apple peut être attaché à un autre appareil à l'aide d'un anneau ou d'un porte-clés. Il permet aux utilisateurs de suivre des appareils non Apple dans l'application Localiser ou Find My et de localiser des objets avec une précision extrême grâce à la technologie UWB. Bobby Rauch a déclaré à Krebs on Security que le manque de communication d'Apple l'avait poussé à rendre publiques ses découvertes. Il a également déclaré que la société lui avait demandé de ne rien divulguer. Un autre spécialiste a récemment reproché à Apple d'avoir corrigé une vulnérabilité zero day d'iOS sans le créditer. Apple offre jusqu'à un million de dollars pour la découverte de failles et de vulnérabilités dans le cadre de son programme de chasse aux bugs Security Bounty Program.

Commentaire