À partir du moment où elles transfèrent leurs charges de travail dans le cloud, les entreprises doivent prendre en compte la sécurité de leurs données à peu près comme elles l’ont fait jusqu’ici dans leurs environnements informatiques classiques. Les prestataires cloud vantent toutes les offres de sécurité proposées dans le cadre de leurs services qui, bien qu’essentielles, ne sont rien d’autre, en général, que des fonctionnalités élémentaires, comme des pare-feu ou des mécanismes de protection réseau, configurées à l’identique pour tous les utilisateurs.

La plupart des problèmes observés dans les environnements cloud proviennent d'ailleurs d’aspects plus complexes en lien avec la sécurité (comme la compromission d’authentifiants, les menaces internes ou des configurations inadaptées à l’échelle de l’entreprise), davantage propres à chaque client que du ressort du prestataire cloud.

Pour compliquer encore la donne, nombre d’entreprises, qui devaient déjà décider de l’emplacement le mieux adapté à l’exécution de leurs applications et au stockage de leurs données, se demandent à présent s’il est préférable de s’en tenir à un seul prestataire ou de répartir leurs charges de travail entre plusieurs clouds. Il n’est pas rare, en effet, que des structures de moyenne et grande envergure adoptent des modèles SaaS, PaaS et IaaS auprès de prestataires différents, parallèlement à leurs propres systèmes sur site.

Problématiques découlant de l’utilisation de plusieurs clouds

Dans ces conditions, IDC estime que près de 90 % des services informatiques assureront le déploiement et la mise en œuvre, d’environnements multicloud d’ici 2022. Un certain nombre de problèmes de gestion peuvent surgir dès lors que les charges de travail d’une entreprise commencent à être éparpillées entre plusieurs prestataires cloud, en particulier au regard de la protection de données sensibles dans des environnements cloud hétérogènes.

Si les entreprises ont atteint un certain degré de maturité en concevant une stratégie de chiffrement à leur échelle, adaptée à la protection des données au repos, dès l’instant où s’opère le transfert de leurs charges de travail dans le cloud, elles doivent veiller à la sécurité de ces données, à leur contrôle et à leur fiabilité globalement, c’est-à-dire sur leurs systèmes sur site, clouds privés et clouds publics. Or, la gestion de ces questions au moyen de services cloud natifs s’avère relativement ardue puisque les services informatiques s’appuient sur des systèmes de sécurité propriétaires différents, qui sont fonction de chaque prestataire cloud. Concrètement, s’ils s’en tiennent aux divers mécanismes de protection de données que proposent les prestataires de clouds publics, il leur faudra suivre une formation spécifique par fournisseur et par solution. Pour assurer la protection de leurs données tout en s’en remettant à des prestataires différents, ils devront jongler entre plusieurs interfaces de gestion et d’administration.

De plus, lorsque les prestataires cloud en question s'appuient sur le chiffrement pour protéger les données de leurs clients, cela signifie que, si les données sont chiffrées via une clé du client ou du prestataire, le transfert des données vers l’environnement cloud d’un autre acteur exigera au préalable un déchiffrement, le transfert en clair, puis un autre chiffrement. Un véritable casse-tête pour n’importe quelle entreprise.

La sécurisation des flux de données entre services multicloud risque de se révéler particulièrement problématique pour les entreprises soucieuses de demeurer en conformité avec les réglementations sur la confidentialité des données. Il importe qu’elles soient en mesure de justifier de la maîtrise de leurs données, en suivant des pratiques exemplaires et en se conformant aux derniers règlements en date, encore plus stricts, sur la conformité.

Conformité et maîtrise

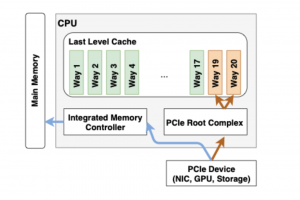

Véritable « racine de confiance » pour le système tout entier d’une entreprise, la sécurité d’un service cloud est fonction du niveau de protection alloué aux clés de chiffrement servant à la protection des données sensibles. Si ces clés sont perdues, les données de l’entreprise le sont aussi. Si elles sont dérobées, les secrets de l’entreprise auront tôt fait d’être éventés, et si ces clés sont compromises, les postulats autour du contrôle d’accès seront faussés.

Les entreprises opérant dans un environnement multicloud tireront un maximum d’avantages d’une solution intégrée conforme qui assurera une sécurité des données très complète, couplée à une gestion efficace des clés de chiffrement sur un large éventail d’environnements. En présence de charges de travail multicloud, elles font de plus en plus appel à des solutions de type BYOK (Bring Your Own Key) ou BYOE (Bring Your Own Encryptions) pour maîtriser et gérer totalement la sécurité à l’échelle de ces environnements disparates.

Au moment où les entreprises adhèrent encore et toujours aux avantages présentés par les environnements multicloud, il est essentiel qu’elles sachent conjuguer au mieux conformité et maîtrise. Alors que les menaces de sécurité paraissent être l’un des premiers freins au déploiement multicloud, les entreprises doivent s’y atteler en priorité, à chaque stade du parcours de migration.

Qu’un acteur fasse appel à un prestataire cloud ou à plusieurs, il est absolument impératif qu’il sache comment sécuriser son environnement. Au moment de décider des données et applications à transférer dans le cloud, cette entreprise doit obtenir l’assurance que ses informations sont non seulement en lieu sûr, mais facilement accessibles. Il est capital qu’elle garde la mainmise sur ces données, sans que l’accès à celles-ci soit gêné par le prestataire de services.

Aucune entreprise n’entend mettre ses précieuses ressources en péril, alors que la stratégie la mieux adaptée à ses besoins soit de type mono- ou multicloud, il est impératif qu’elle prenne en main la sécurité de ses données.

Commentaire