Si on sait que les distributeurs de billets fonctionnant sous Windows XP seront potentiellement vulnérables après la fin du support de l'OS le 8 avril prochain, Symantec a découvert une autre façon de les attaquer. Sur son blog, l'éditeur de solutions de sécurité a détaillé une attaque impliquant le malware Ploutus qui est apparu au Mexique. Ce logiciel est conçu pour piller des distributeurs autonomes (que l'on rencontre dans les gares ou les hôtels notamment) que Symantec n'a pas nommés. Pour installer le malware, les cybercriminels ont besoin d'avoir accès au distributeur et les guichets automatiques autonomes sont une cible idéale.

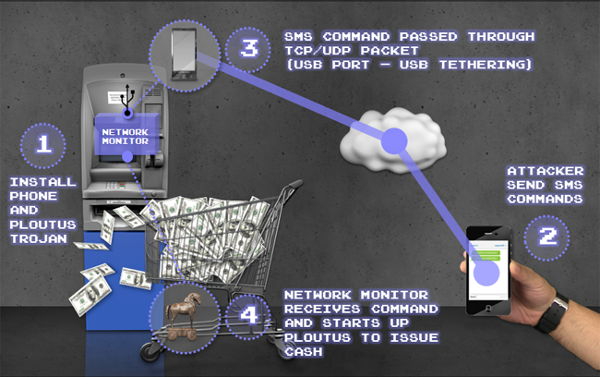

Symantec constate que les premières versions de Ploutus étaient contrôlées par l'interface du guichet ou par un clavier relié. Cependant la dernière version du malware montre une autre fonctionnalité, le contrôle à distance via SMS. Pour autant, l'accès physique à l'ordinateur du distributeur est requis en plaçant un smartphone dans le guichet, relié à un port USB pour assurer la liaison et l'autonomie du terminal. « Lorsque le téléphone détecte un nouveau message, il convertit ce message en paquet réseau (UDP ou TCP) et le diffuse à travers le port USB », souligne Daniel Regalado, analyste de malwares pour Symantec.

Infographie de Symantec sur la méthode d'attaque d'un distributeur.

Ploutus comprend un module de détection de paquets qui surveille le trafic entrant dans le distributeur. Il est capable de repérer une connexion TCP valide ou un paquet UDP envoyé par le téléphone et d'exécuter une commande pour activer le malware et lui demander de retirer de l'argent.

Traditionnellement, les cyber-cambrioleurs font appel à des « mules » pour récupérer l'argent, mais celles-ci étaient obligées d'intervenir physiquement pour entrer un bout de code dans le distributeur. Avec le contrôle à distance, cette étape n'est plus nécessaire et facilite le vol d'argent. Symantec préconise certains remèdes pour éviter cette attaque par SMS, notamment le passage à Windows 7 ou 8, la protection et la surveillance physique des distributeurs. Il conseille aussi de bloquer le BIOS et l'accès aux ports USB ou au lecteur de disque.

Des distributeurs de billets pillés avec des SMS

1

Réaction

Selon Symantec, un groupe de cybercriminels a réussi à retirer de l'argent sur certains types de distributeurs en envoyant quelques SMS.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Sauf à bénéficier d'une complicité auprès du personnel de maintenance, cette fraude est impossible en France.

Signaler un abus