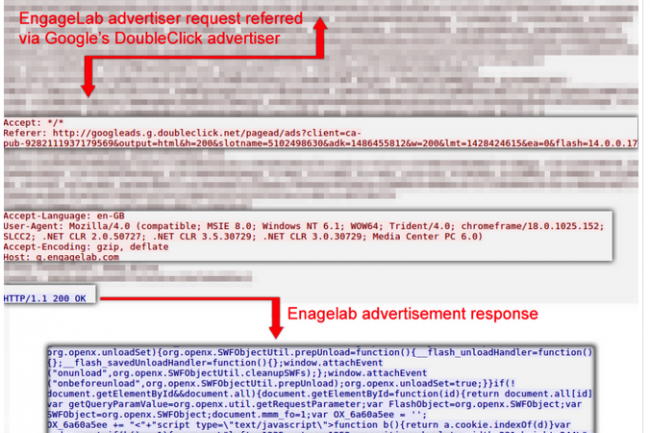

Des chercheurs en sécurité de la société néerlandaise Fox-IT ont repéré une campagne malveillante quand les annonces diffusées par Engage Lab, un partenaire de Google en Bulgarie, ont commencé à rediriger les utilisateurs vers le Nuclear Exploit Kit. Les kits d’exploit sont des plates-formes d’attaques basées sur le web dont l’objectif est d’exploiter les vulnérabilités des navigateurs et de leurs plug-ins pour infecter les ordinateurs des utilisateurs avec des malwares. Le Nuclear Exploit Kit cible spécifiquement les vulnérabilités dans Flash Player d’Adobe, Java d’Oracle et Silverlight de Microsoft. « On dirait que l’ensemble du domaine engagelab.com, sa publicité et sa zone d’ID, est actuellement redirigé vers un domaine qui, à son tour, redirige vers le Nuclear Exploit Kit, attestant d’un éventuel piratage de ce revendeur de services de publicité partenaire de Google », a déclaré le chercheur de Fox-IT, Maarten van Dantzig dans un blog.

Ces redirections ont été stoppées tard dans la journée, ce qui montre que Google ou Engage Lab ont pris certaines mesures. Mais aucun n'a répondu aux demandes de commentaire de nos confrères d’IDG News Service. On ne sait pas combien de sites, ni combien d’utilisateurs ont été touchés, mais, selon Maarten van Dantzig, Fox-IT « a détecté une quantité relativement importante d'infections et de tentatives d'infection de nos clients par ce kit d'exploit ». Les chercheurs de Fox-IT n’ont pas encore identifié le malware distribué par cette campagne. Le problème du « malvertising », ces campagnes de fausses publicités qui détournent les internautes vers des pages web infectées, existe depuis plusieurs années et ne cesse de prendre de l’ampleur.

Et, même si les grands réseaux de publicités affirment avoir mis en place des défenses sophistiquées, les attaquants trouvent toujours de nouveaux moyens pour les contourner. Ces attaques sont particulièrement dangereuses, car elles n’ont pas besoin de rediriger les internautes vers des sites Web obscurs pour diffuser leur malware. Une fois que les attaquants parviennent à pousser leurs annonces malveillantes sur un grand réseau de publicité, celles-ci s’affichent sur des sites populaires dans lesquels les utilisateurs ont généralement confiance.

Commentaire