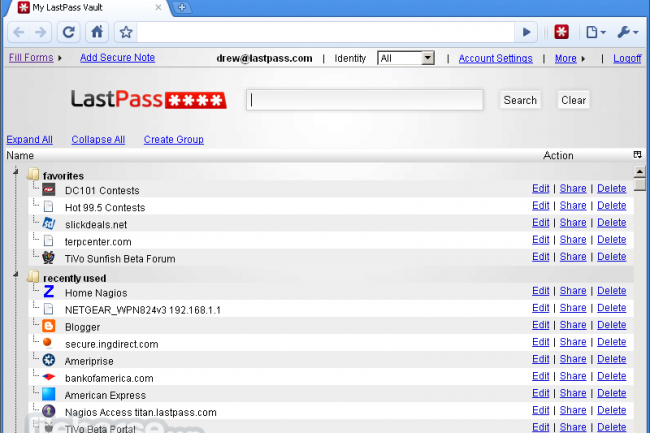

D’après une étude présentée samedi à la conférence Shmoocon, une convention de hackers organisée du 15 au 17 juin par le Shmoo Group à Washington D.C, une simple attaque de phishing pourrait compromettre le très populaire gestionnaire de mots de passe LastPass. Sean Cassidy, CTO de Praesidio Inc, a montré comment les notifications affichées dans la fenêtre du navigateur par la version 4.0 de LastPass pouvaient être falsifiées pour inciter les gens à livrer leurs identifiants de connexion. Le détournement permettrait même de voler le mot de passe à usage unique de l’utilisateur. Celui-ci a informé LastPass du problème qui intervient après son piratage massive en juin dernier.

Dans un blog, LastPass a déclaré que les modifications apportées depuis la divulgation de la procédure par Sean Cassidy devraient rendre ce genre d’attaque plus difficile à réaliser à l’insu de l’utilisateur. Sur GitHub, Sean Cassidy a déposé un outil appelé LostPass qui montre comment un attaquant peut usurper les alertes de LastPass, et éventuellement pousser l’utilisateur à livrer ses identifiants de connexion. Dans un blog, le CTO de Praesidio explique quand ils sont déconnectés de l'application, LastPass alerte les utilisateurs en affichant un message dans la fenêtre du navigateur. Or, une alerte identique pourrait être créée et déclenchée par un attaquant s’il parvenait à attirer l’utilisateur vers un site Web malveillant.

L'authentification à 2 facteurs mise en défaut

Pour son attaque proof-of-concept, Sean Cassidy a acheté le nom de domaine « chrome-extension.pw », un nom très proche du protocole utilisé par Chrome pour les extensions du navigateur, qui permet de ne pas éveiller les soupçons de l’utilisateur. Si ce dernier clique sur la fausse alerte de LostPass, il est redirigé vers un domaine malveillant sur lequel il est à nouveau invité à s’identifier. Même si l'authentification à deux facteurs est active, le jeton d'accès peut-être volé par le site malveillant. « À partir de là, le hacker peut récupérer tous les mots de passe de la victime en utilisant l'API LastPass », a affirmé le CTO.

Curieusement, il semble que les clients qui ont activé l’authentification à deux facteurs de LastPass sont plus vulnérables à l'attaque. Sean Cassidy explique encore que LastPass envoie à l’utilisateur une notification par courriel en cas de tentative de connexion depuis une autre adresse IP. Mais cette alerte n’est adressée qu’aux utilisateurs qui n’ont pas activé l’authentification à deux facteurs. De fait, les utilisateurs qui ont activé la protection n’étaient pas informés en cas de connexion suspecte. Depuis, LastPass a modifié sa procédure de notification et tous les utilisateurs, y compris ceux qui ont activé l’authentification à deux facteurs sont désormais alertés en cas de tentative de connexion depuis un emplacement inhabituel ou depuis un autre périphérique.

Inciter les éditeurs à mieux travailler

Selon Sean Cassidy, sa découverte montre que les logiciels ont besoin d'être plus résistants aux attaques de phishing. « Trop de gens disent que l’on peut résoudre le problème du phishing par une meilleure formation des utilisateurs. Cela revient à rendre les victimes responsables de l’attaque », écrit le CTO de Praesidio. « Même en étant bien préparé, on ne peut pas lutter contre LostPass parce qu’il est très difficile de différencier le vrai message du faux message affiché dans le navigateur de l’utilisateur ».

Même si Sean Cassidy reconnaît que ce type de problèmes est compliqué à résoudre, il a décidé de rendre sa recherche publique. « Moins de 24 h après la publication des détails de l’attaque, des criminels auront développé leur propre version », écrit-il. Ajoutant : « Je publie cet outil pour inciter les entreprises à réaliser leurs propres tests, à comprendre comment fonctionne ce type d’attaque et à réagir de manière appropriée ».

LastPass revoit sa sécurité

Pour répondre à la vulnérabilité découverte par le chercheur, LastPass a mis en place de nouveaux systèmes de défense. L’éditeur prévoit également « d’ajouter des options de notification supplémentaires hors de la fenêtre du navigateur ». Par ailleurs, il est désormais impossible d’accéder aux pages web de LastPass sans se connecter au service. En théorie, même si les utilisateurs sont informés, à tort, qu'ils sont déconnectés du service, ils peuvent voir que LastPass est toujours connecté.

Commentaire