Les fonctionnalités du ransomware Cerber ne diffèrent guère des autres rançongiciels qui brouillent les fichiers des utilisateurs qu’ils attaquent et demandent une rançon pour les rétablir. Il utilise l’algorithme de chiffrement AES-256 et cible de multiples types de fichiers, des documents aux images et jusqu’aux archives. Après avoir chiffré le nom et le contenu des fichiers, il change leur extension en .cerber. Il s’en prend aussi aux partages de réseau même s’ils ne sont pas reliés à un disque dans l’ordinateur.

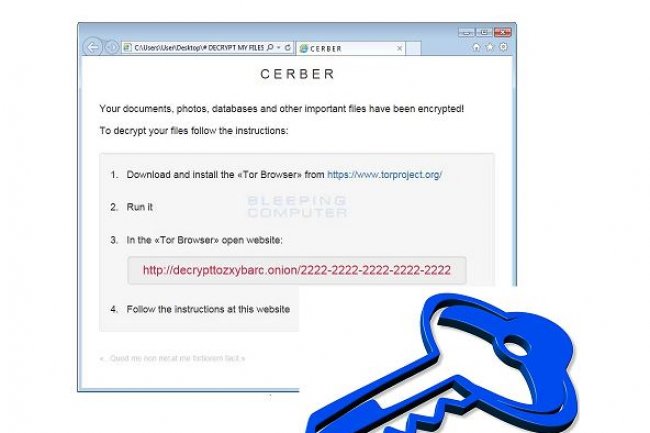

Une fois que le chiffrement s’est opéré, Cerber laisse trois fichiers sur le bureau de sa victime, dénommés #DECRYPT MY FILES#. Ils contiennent la demande de rançon et les instructions pour la payer. L’un d’eux est au format TXT, un autre au format HTML et le troisième contient un VBS (Visual Basic Scripting). Ce dernier est inhabituel. Selon Lawrence Abrams, administrateur du forum de support technique BleepingComputer.com, ce fichier contient du code text-to-speech qui convertit le texte en un message vocal. « Lorsque le script est exécuté, l’ordinateur prononce un message indiquant que ses fichiers sont chiffrés et il le répétera de nombreuses fois », précise Lawrence Abrams dans un billet.

Selon la société SenseCy, spécialisée dans le cyber-renseignement, les créateurs de Cerber vendent le ransomware sous la forme d’un service sur un forum privé de langue russe. Cela rend le programme accessible à de petits escrocs qui n’auraient pas eu les compétences pour créer leur propre rançongiciel. Cela signifie aussi que ce genre de menaces pourrait se propager plus largement.

Logiciel facilement desinstallable, nombreuses procédures disponibles sur google.

Signaler un abusMalheureusement à ce jour il est impossible de decrypter les fichiers si la fonction de restauration de windows est désactivée - ce dont se charge une variante du virus qui se permet même de supprimer les anciennes sauvegardes.

500 euros de rançon a payer en bitcoins sur le darknet.

Que faire quand il a infecté notre PC ?

Signaler un abusQuel moyen a t on pour le moment ?

Quel solution pour récupérer les fichiers ?