L'email est une application encore largement utilisée et pourtant elle a le même niveau de sécurité qu'une carte postale. Mais contrairement à la correspondance de vacances, les entreprises sont très dépendantes de la messagerie électronique. Ce service a été conçu pour fonctionner et non avec un esprit de sécurité. Avec les récentes affaires d'espionnage à grande échelle par les États-Unis, plusieurs sociétés, comme Hippon, Wickr et Silent Circle, se sont intéressées à la création de solutions sécurisées de messagerie.

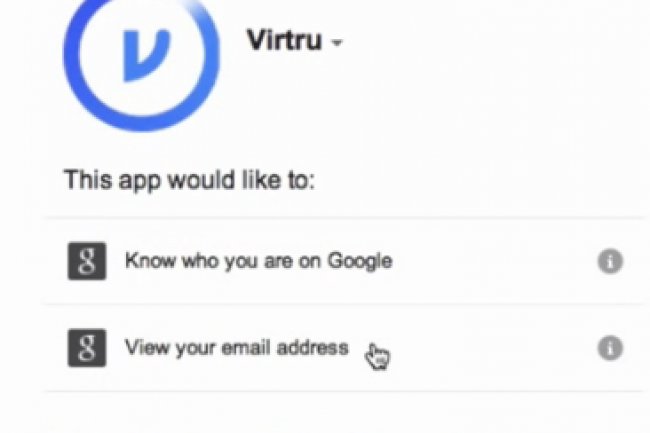

Virtru (pour virtual trust), une start-up basée à Washington DC, rejoint ce groupe. Elle a été fondée par les frères Ackerly. John, l'aîné, a 38 ans et une expérience dans les fonds d'investissement. Le cadet, Will, a 34 ans et a travaillé pour la NSA à sa sortie de l'Université en 2004. Leur credo est la simplicité : « Vous pouvez envoyer des messages à tout le monde et ils peuvent y accéder sans être titulaire d'un doctorat en informatique », explique Will Ackerly. La solution Virtru fonctionne avec Gmail, Outlook et Yahoo Mail et n'a pas besoin de client externe, ce qui selon les dirigeants est « une prouesse technique ». Les utilisateurs doivent cependant installer une extension au navigateur qui gère le cryptage et le déchiffrement du contenu. Signalons qu'il est possible de programmer la suppression d'un email et bloquer la réexpédition d'un message décrypté.

Chiffrement en TDF

Concrètement, le contenu tapé dans le corps d'un email est immédiatement chiffré afin que Gmail ou d'autres services qui enregistrent régulièrement le projet de message ne voient que le contenu crypté. Les destinataires peuvent choisir de ne pas installer l'extension et lire le message déchiffré dans une fenêtre de navigateur. Le corps du message est chiffré en TDF (Trusted Data Format), sur lequel Will Ackerly a écrit un article en 2008 pendant qu'il travaillait à la NSA. Ce format Open Source s'apparente à un fichier ZIP secret et il est très utilisé par la communauté du renseignement aux États-Unis. Contrairement à d'autres programmes comme PGP, TDF permet de chiffrer les pièces jointes.

Par ailleurs, Virtru utilise un protocole d'échange de clefs éphémères Diffie-Hellman. Cela signifie qu'une clef est générée à chaque fois qu'un utilisateur démarre une nouvelle session de messagerie et elle est supprimée à la fin. Ce système permet d'éviter la mésaventure du service Lavabit qui a été contraint par une décision de justice de remettre sa clef SSL au gouvernement américain et donc un accès à ses serveurs. La problématique de l'ensemble des solutions de messagerie sécurisée est bien de savoir qui détient les clefs.

Forces et faiblesses des clés

Aujourd'hui, Virtru utilise son propre serveur de gestion centralisée des clefs et les distribue aux bénéficiaires pour qu'ils puissent déchiffrer les messages. La société peut donc potentiellement être obligée de donner un accès aux clefs sur décision d'un tribunal ou d'une agence gouvernementale US au titre de la sécurité nationale. Virtru a provisionné des fonds pour se battre si ces demandes d'accès aux données ne sont pas justifiées, explique Timothy Edgar, conseiller juridique de la start-up et professeur de droit à l'Université de Georgetown. Il ajoute, « nous espérons que nous n'aurons pas à aller jusque-là ». Virtru travaille pour offrir aux entreprises la possibilité de gérer leurs propres serveurs de clefs De plus, une application Android et iOS seront bientôt disponibles.

Enfin dernier point, la présence d'un ancien de la NSA peut faire sourciller. Pour surmonter les soupçons, Will Ackerly a annoncé la publication du code source de l'extension pour navigateur de la gestion de clef. Il a également décrit une stratégie Open Source sur son blog pour d'autres éléments logiciels.

Un ancien de la NSA veut sécuriser la messagerie avec Virtru

0

Réaction

Un service de messagerie nommé Virtru prétend être plus sécurisé que ses concurrents avec un chiffrement directement dans les clients mail les plus utilisés. La société a été fondée notamment par un ancien de la NSA.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Suivre toute l'actualité

Newsletter

Recevez notre newsletter comme plus de 50 000 professionnels de l'IT!

Je m'abonne

Commentaire