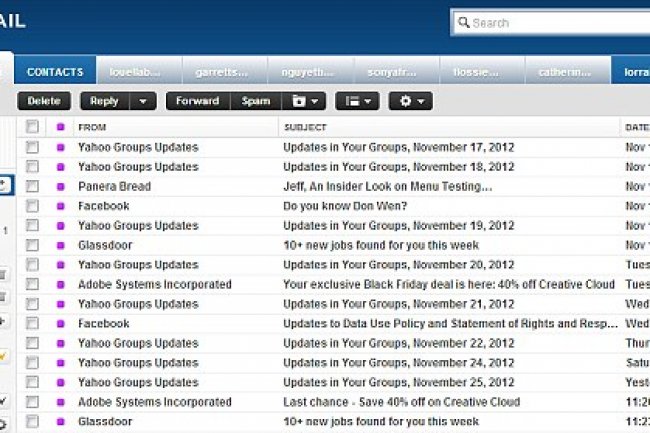

Les chercheurs en sécurité expliquent que la mise à jour développée par Yahoo pour corriger une faille sérieuse dans son service de messagerie n'est pas efficace et le risque persiste. Pour mémoire, la vulnérabilité de type cross site scripting a été trouvée par Shahin Ramezany, qui est connu sous le pseudonyme de « Abyssec ». A travers une vidéo, il avait démontré une méthode permettant de récolter des cookies d'un abonné en le faisant cliquer sur un lien malveillant. Le pirate peut ensuite déchiffrer les informations des cookies pour se connecter au compte de l'utilisateur. Le géant du web a annoncé en début de semaine que le bug était corrigé.

Cependant, des tests de pénétrations de la société Offensive Security et Shahin Ramezany confirment que la mise à jour ne corrige pas le problème. « En modifiant un peu le code de l'attaque test élaborée par Abyssec, il est encore possible de d'exploiter la faille d'origine et qui permet à un attaquant de prendre complètement le contrôle du compte de la victime », précise la société de sécurité.

Aucun commentaire n'a été donné par Yahoo sur le sujet.

Un correctif pour Yahoo Mail jugé peu efficace

0

Réaction

Des spécialistes de la sécurité considèrent que la mise à jour de Yahoo pour combler une vulnérabilité de son service de messagerie ne résout pas les problèmes.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Commentaire