Même le gestionnaire de mots de passe LastPass peut être usurpé. Un chercheur en sécurité de Google a trouvé un moyen de détourner le logiciel à distance en exploitant un add-on pour Firefox. Un correctif est disponible depuis hier. Pour que le piratage fonctionne, il faut d’abord diriger l'utilisateur vers un site malveillant qui se charge d’exploiter la faille dans un add-on LastPass pour le navigateur Firefox, et permet au pirate de prendre le contrôle du logiciel de gestion de mots de passe. Hier, LastPass a déclaré qu'un correctif était déjà disponible pour les utilisateurs de Firefox.

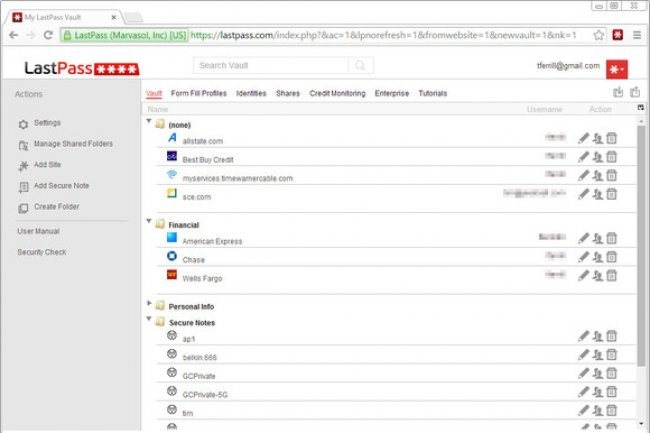

C’est le chercheur en sécurité de Google, Tavis Ormandy, qui a découvert le problème. Mardi, après avoir analysé le gestionnaire de mots de passe, celui-ci a envoyé le tweet suivant : « Les gens utilisent vraiment ce LastPass ? J’ai regardé le gestionnaire de près et j’ai pu trouver un tas de problèmes critiques évidents. Je vais envoyer un rapport à l’éditeur dès que possible ». Chaque vulnérabilité dans LastPass présente un grand risque pour l’utilisateur. Le logiciel populaire est censé stocker de manière sécurisée tous les mots de passe définis par les utilisateurs pour accéder à différents sites et remplir automatiquement les champs d’identification au moment voulu.

Une autre faille dans l'extension pour Chrome

Tavis Ormandy n’est pas le seul chercheur en sécurité à s’être intéressé au gestionnaire de mots de passe. Mercredi, Mathias Karlsson de Detectify Labs a déclaré qu'il avait également réussi à pirater LastPass. Comme il l’écrit dans un blog, il est parvenu à voler les mots de passe des utilisateurs en exploitant un bug dans l'extension du gestionnaire de mot de passe, pour le navigateur Chrome, cette fois. En règle générale, l'extension LastPass pour navigateur sert à renseigner automatiquement le mot de passe de certains sites Web sur lesquels les utilisateurs ont un compte. Cependant, Mathias Karlsson a remarqué que, chaque fois qu’il visitait un site, l'extension ajoutait un peu de code HTML. Ce code sert à analyser l'adresse du site pour identifier le domaine, et renseigner le mot de passe dans le champ requis.

Le problème, c’est que ce code HTML peut être usurpé. L'extension délivre le mot de passe de l’utilisateur, même quand celui-ci ne visite pas le site Web approprié. Le chercheur en sécurité de Detectify Labs a exploité le bug, et il a créé une fausse URL afin de tromper l'extension LastPass pour navigateur en lui faisant croire qu'il visitait le site de Twitter. Et, comme il s’y attendait, l’extension a livré le mot de passe au faux site Twitter. Un pirate pourrait tirer profit de cette faille, en construisant un site web malveillant et en incitant les utilisateurs de LastPass à le visiter. Le site pourrait alors recueillir discrètement les mots de passe.

Attention aux vagues de phishing

Mathias Karlsson a signalé le bug il y a plus d'un an, et le problème a été corrigé depuis, selon LastPass. L’éditeur fait aussi remarquer que pour exploiter ces deux vulnérabilités, il faut que le pirate parvienne à diriger l'utilisateur vers un site malveillant. La société conseille aux utilisateurs de se méfier des campagnes de phishing et des liens qui redirigent vers des sites peu recommandables.

Commentaire