Il y a deux mois à peine, un développeur a décelé une faille de sécurité dans MacOS High Sierra (10.13.1) permettant à n'importe qui de se connecter à un Mac en entrant simplement un nom d'utilisateur root sans mot de passe. Apple s'est excusé et a corrigé cette faille dans la foulée. Oui mais voilà : Open Radar, a détecté une vulnérabilité affectant le système d'identification par mot de passe gérant les préférences systèmes d'accès à l'App Store.

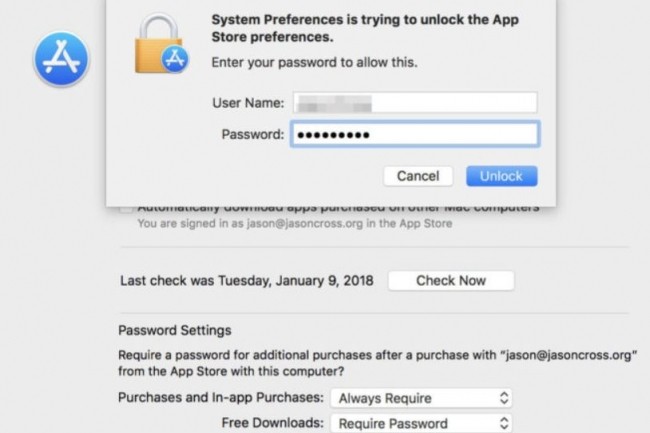

Si vous possédez une machine sous MacOS High Sierra essayez ceci : ouvrer le panneau de préférences système, cliquer sur App Store, si le cadenas est ouvert fermez-le, cliquer sur le cadenas pour l'ouvrir et dans la foulée entrer votre nom d'utilisateur et n'importe quel mot de passe. Après quoi le panneau de préférences App Store devrait s'ouvrir. Nos collègues d'IDG News Service ont testé cette manipulation sur les derniers iMac et MacBookPro sous MacOS 10.13.2 et elle fonctionne.

Des problèmes qualité qui se multiplient chez Apple

La mauvaise nouvelle c'est que cette vulnérabilité est aussi simple à exploiter qu'embêtante. La bonne, c'est que les utilisateurs ayant installé la dernière bêta 10.13.3 de MacOS High Sierra semblent à l'abri, la manipulation de contournement de mot de passe n'est pas opérationnelle et ne devrait donc pas l'être avec cette release de l'OS d'Apple. Si cette faille ne permet pas de voler des données, elle peut cependant autoriser un utilisateur malintentionné à changer les paramètres relatifs aux achats intégrés en passant d'un système à demande de mot de passe systématique à celui autorisant n'importe quel achat pendant un intervalle de 15 minutes ou encore télécharger automatiquement les apps achetées sur d'autres Mac. Certes, ce souci est moins grave que le précédent de novembre mais il reflète quand même un certain laissé aller d'Apple en termes de contrôle qualité de ses produits. On se souvient également du bug gênant dans iOS 11.1 ne permettant plus de faire un i en capital (I) ou encore les iPhone sous iOS 11.1.2 qui ont redémarré et planté entre le 1er et le 2 décembre.

A l'époque du bug de root de novembre, la firme de Mountain View avait indiqué dans un communiqué : « Nous regrettons sincèrement cette erreur et nous excusons auprès de tous les utilisateurs Mac, à la fois pour avoir lancé une release contenant cette vulnérabilité et aussi pour le souci causé », a indiqué Apple dans un communiqué. « Nos clients attendent le meilleur. Nous auditons nos processus de développement pour éviter que cela ne se reproduise ». Dans la foulée, Phil Schiller, vice-président du marketing produits d'Apple, avait minimisé l'idée de problèmes systémiques : « Nous avons juste passé une mauvaise semaine, il s'est passé des choses, c'est tout », en confirmant qu'un audit allait être mis en place. Deux mois plus tard, les clients l'attendent toujours...

Apple ne fait ni mieux ni moins bien que les autres. Le temps où Apple pouvait prendre un ton condescendant au moindre problème (positionnement antenne par exemple) est révolu. Tant mieux pour le consommateur.

Signaler un abus