Le Digital Threat Analysis Center (DTAC) de Microsoft a attribué une récente opération d'influence visant le journal satirique français Charlie Hebdo à un acteur national iranien. Le groupe cybercriminel baptisé Neptunium par Microsoft a également été identifié comme Emennet Pasargad par le ministère américain de la justice et se fait parfois appeler « Holy Souls ». Début janvier, le groupe a affirmé avoir obtenu les informations personnelles de plus de 200 000 abonnés de Charlie Hebdo après avoir accédé à une base de données, ce qui, selon Microsoft, faisait suite à un concours de caricatures organisé par l’hebdomadaire. Les informations comprenaient une feuille de calcul détaillant les noms complets, les numéros de téléphone et les adresses physiques et de courriel des comptes qui s'étaient abonnés à la publication ou qui avaient effectué une transaction auprès d'elle.

« Ces données, obtenues par l'acteur iranien, pourraient exposer les abonnés du journal à un risque de ciblage en ligne ou physique par des organisations extrémistes », écrit le DTAC de Microsoft dans un billet de blog.

Une attaque similaire à d'autres campagnes de l'Iran

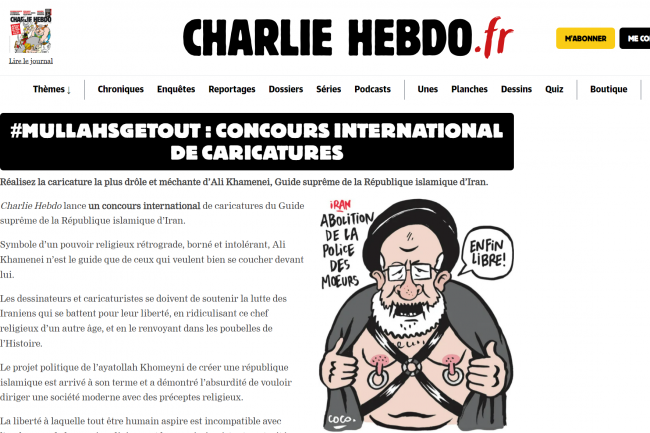

Pour rappel, en décembre 2022, Charlie Hebdo a lancé un concours international de caricatures « ridiculisant » le Guide suprême iranien Ali Khamenei, pour coïncider avec le huitième anniversaire de l'attaque des bureaux du journal par des terroristes. Le concours a été publiquement critiqué par le ministre iranien des Affaires étrangères, Hossein Amir-Abdollahian. Le 4 janvier, ce dernier a tweeté : « L'action insultante et discourtoise de la publication française […] contre l'autorité religieuse et politico-spirituelle ne sera pas […] laissée sans réponse ». Le même jour, il a convoqué l'ambassadeur de France en Iran pour « l'insulte » de Charlie Hebdo. Effet boule de neige, le 5 janvier, l'Iran a fermé l'Institut français de recherche en Iran dans ce que le ministère iranien des Affaires étrangères a décrit comme une « première étape », et a déclaré qu'il « poursuivrait sérieusement l'affaire et prendrait les mesures nécessaires ».

Par la suite, Neptunium a mis en vente les données volées pour 20 bitcoins (soit environ 340 000 dollars ou 315 952 euros à l'époque). Microsoft ajoute que de multiples éléments de l'attaque comportent des similitudes avec des campagnes antérieures menées par des acteurs de l'État-nation iranien. Parmi les éléments cités, elle relève : un personnage hacktiviste revendiquant le crédit de la cyberattaque ; la revendication d'une défiguration réussie d'un site Web ; la fuite de données privées en ligne ; l'utilisation de personnages « sockpuppet » inauthentiques sur les médias sociaux ; l’usurpation d'identité de sources faisant autorité ou encore le contact avec des médias.

Une vague de comptes bidons en France en janvier

L'utilisation de nombreux comptes sockpuppet en français - des comptes de réseaux sociaux utilisant des identités fictives ou volées pour masquer le véritable propriétaire du compte à des fins de tromperie - pour amplifier la campagne et diffuser des messages antagonistes était particulièrement importante, écrit Microsoft. « Le 4 janvier, les comptes, dont beaucoup ont un faible nombre de followers ont été créés récemment et ont commencé à publier des critiques des caricatures de Ali Khamenei sur Twitter. Avant même que la prétendue cyberattaque ne fasse l'objet d'une couverture médiatique importante, ces comptes ont publié des captures d'écran identiques d'un site Web en mode dégradé comportant le message suivant en français : 'Charlie Hebdo a été piraté' ».

Quelques heures plus tard, au moins deux comptes de réseaux sociaux ont commencé à se faire passer pour des figures d'autorité françaises, tandis que des comptes ont également publié des messages de raillerie, notamment : « Pour moi, le prochain sujet des caricatures de Charlie devrait être les experts français en cybersécurité ». L'utilisation de tels comptes sockpuppet a été observée dans de précédentes opérations liées à l'Iran, notamment une attaque revendiquée par Atlas Group, un partenaire de Hackers of Savior, que le FBI a attribuée à l'Iran en 2022.

Commentaire