Dans un post de blog, Google Cloud a révélé avoir combattu une attaque par déni de service distribué (DDoS) de 2,5 Tb/s en 2017, la société signalant par la même occasion une croissance exponentielle des volumes d'attaques DDoS. « Notre infrastructure a supporté une DDoS de 2,5 Tb/s en septembre 2017, le point culminant d'une campagne de six mois qui utilisait plusieurs méthodes d'attaque », indique Damian Menscher, ingénieur sécurité chez Google Cloud. « Bien que ciblant simultanément des milliers de nos adresses IP, vraisemblablement dans l'espoir de passer outre les défenses automatisées, l'attaque n'a eu aucun impact. » L'attaquant a utilisé plusieurs réseaux pour usurper 167 Mpps (millions de paquets par seconde) vers 180 000 serveurs CLDAP, DNS et SMTP exposés, avec l'objectif d'envoyer vers Google des réponses volumineuses, explique l'ingénieur sécurité.

« Cela démontre les volumes qu'un attaquant disposant de ressources suffisantes peut utiliser : c'était quatre fois plus important que l'attaque record de 623 Gb/s du botnet Mirai un an plus tôt. Il s'agit de l'attaque à bande passante la plus élevée signalée à ce jour, ce qui entraîne une baisse de confiance dans l'extrapolation », ajoute-t-il. Dans un autre post de blog, Shane Huntley, du groupe d'analyse des menaces de Google, a déclaré : « Notre équipe d'ingénierie de fiabilité de la sécurité a mesuré une attaque d'amplification UDP record provenant de plusieurs FAI chinois (ASN 4134, 4837, 58453 et 9394), qui demeure la plus grande attaque de bande passante dont nous ayons connaissance. »

Alerter l'opinion publique

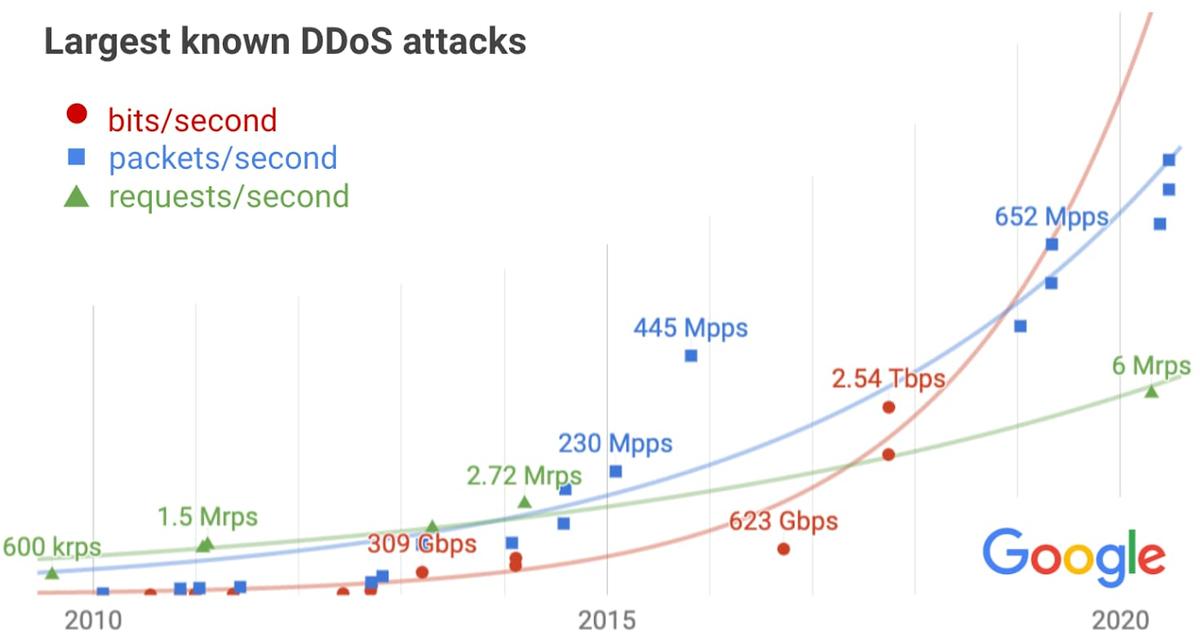

La décision de discuter publiquement de l'attaque intervient pour fournir une mise à jour sur ce que voit Google et sur la façon dont les acteurs de la menace modifient leurs tactiques à l'approche des élections générales américaines de novembre et, plus largement, sur ce que Google fait pour minimiser ou atténuer les effets de telles attaques, qui semblent être en augmentation. « La croissance exponentielle de toutes les mesures est apparente, générant souvent des titres alarmistes à mesure que les volumes d'attaques augmentent », souligne M. Menscher, faisant référence aux propres données de Google sur les plus grandes attaques DDoS connues, ce qui indique une augmentation exponentielle de ces attaques au cours des cinq dernières années environ. « Mais nous devons tenir compte de la croissance exponentielle d'Internet lui-même, qui fournit également de la bande passante et des calculs aux défenseurs. Après avoir tenu compte de la croissance attendue, les résultats sont moins préoccupants, mais toujours problématiques », a-t-il ajouté.

Les prochaines semaines vont connaitre un grand nombre d'attaques DDoS avec les élections américaines. (Crédit Google Cloud)

Selon M. Menscher, compte tenu des données et des tendances observées disponibles, les équipes de sécurité - telles que le groupe d'analyse des menaces (TAG) de Google Cloud - peuvent extrapoler pour déterminer la capacité de réserve nécessaire pour absorber les plus grandes attaques susceptibles de se produire. « Bien que nous puissions estimer la taille attendue des attaques futures, nous devons nous préparer à l’inattendu, et nous surapprovisionnons donc nos défenses en conséquence », a-t-il déclaré. « De plus, nous concevons nos systèmes pour qu'ils se dégradent gracieusement en cas de surcharge, et rédigeons des procédures pour guider une réponse manuelle si nécessaire. »

Une menace pour la démocratie

M. Huntley, quant à lui, a déclaré que la lutte contre les attaques DDoS soutenues par un Etat, telles que celles observées à l'approche des élections américaines, nécessite une réponse coordonnée de la communauté Internet, Google travaillant avec d'autres pour identifier et démanteler l'infrastructure utilisée pour mener des attaques. « À l'avenir, nous utiliserons également ce blog pour signaler l'attribution et l'activité que nous voyons dans cet espace d'acteurs soutenus par un Etat lorsque nous pouvons le faire avec un degré élevé de confiance et d'une manière qui ne divulgue pas d'informations aux acteurs malveillants », a-t-il ajouté.

Commentaire