La vulnérabilité liée au logiciel de partage de fichiers GoAnywhere ne cesse de faire des ravages parmi les entreprises. L'éditeur Fortra a ainsi déclaré qu'une activité suspecte avait été identifiée dans son logiciel GoAnywhere il y a près de deux mois. Dans une note au personnel, Rio Tinto a récemment déclaré que les données personnelles de certains de ses employés australiens ont pu être accédées depuis cette date. Des informations de paie concernant un nombre indéterminé d'employés australiens du groupe industriel sont ainsi tombées entre les mains d'un cybergang en janvier dernier.

« Nous avons immédiatement pris plusieurs mesures pour résoudre ce problème, notamment en mettant en place une interruption temporaire de ce service pour empêcher toute autre activité non autorisée », a expliqué de son côté Fortra, éditeur qui n'a pas précisé les clients touchés par cet exploit. Au cours des dernières semaines, de nombreuses entreprises mondiales et d'agences gouvernementales ont fait remonter des incidents de sécurité liés à cette solution.

La Tasmanie et le fonds de protection de pension UK aussi touchée

Vendredi dernier, cela a été au tour de multinationale Procter & Gamble de confirmer avoir également été attaquée par Clop via la vulnérabilité GoAnywhere. L'Etat de Tasmanie aux côtés de plusieurs autres entreprises et du Royaume-Uni incluant le fonds de protection des pensions a aussi été touché. « Le gouvernement est au courant de ces informations et elles font l'objet d'une enquête », a déclaré à The Record un porte-parole du ministère du Premier ministre de la Tasmanie. Parmi les autres victimes estimées à près de 130, on trouve par ailleurs aussi l'éditeur Rubrik qui a confirmé un vol de données lié à la faille zero day de GoAnywhere.

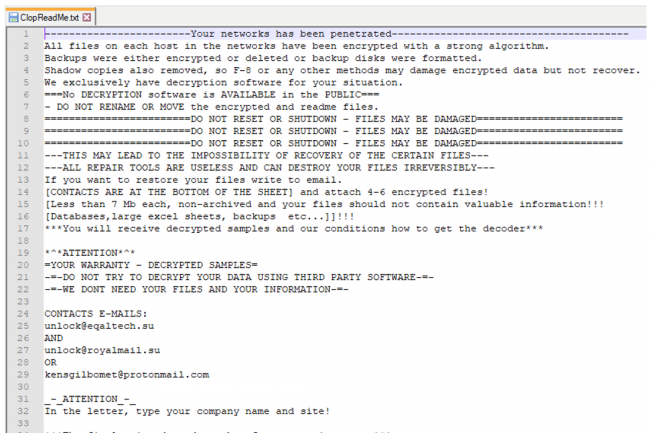

Les premiers articles concernant des exploits sur GoAnywhere sont apparus le 2 février et ont été relayés dans un premier temps par KrebsOnSecurity. Quelques jours plus tard, un correctif a été publié par Fortra : un temps court mais qui a constitué une fenêtre de tir idéale au cybergang Clop pour agir. Le 10 février, la Cybersecurity and Infrastructure Security Agency (CISA) a ajouté la faille à sa liste de vulnérabilités exploitées connues, prenant de cours nombre d'entreprises qui n'ont pas eu/pris le temps nécessaire à installer le correctif avec parfois des conséquences graves en termes de compromission de données.

Commentaire