Comment Garmin a t-il pu se remettre rapidement de l'attaque qu'il a subie par ransomware ? La firme aurait obtenu un outil de déchiffrement des fichiers et des machines bloquées. Pour rappel, à la fin du mois de juillet, l’activité de l’entreprise a été paralysée pendant quelques jours. Les clients ne pouvaient pas accéder à leurs services connectés, y compris les solutions Garmin Connect, flyGarmin, Strava et inReach. Derrière cette offensive, les soupçons se sont rapidement tournés vers le ransomware WastedLocker lié au groupe de cybercriminels Evil Corp qui aurait réclamé 10 millions de dollars pour débloquer la situation.

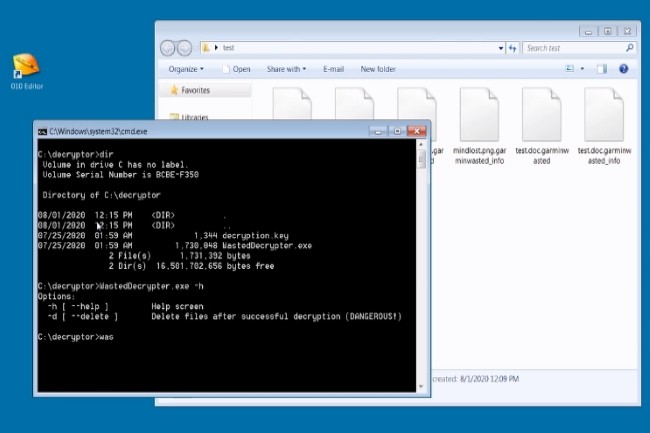

Selon nos confrères de Bleepingcomputer, Garmin a annoncé après 4 jours de paralysie le rétablissement de ses services. Une rapidité qui laisse supposer aux analystes le paiement d’une rançon pour obtenir un outil de déchiffrement. Le site en ligne vient d’avoir confirmation de l’existence de cet outil et a pu en tirer certains enseignements en le décortiquant.

Par exemple, un horodatage du décrypteur au 25 juillet 2020 impliquerait le paiement d’une rançon le 24 ou le 25 juillet. De plus, l’exécutable comprend des références à Emsisoft et à Coveware. La première est une société en cybersécurité, connue pour fournir des décodeurs de ransomware à partir de ceux fournis par les cybercriminels. La seconde propose des services de négociation des rançons. Garmin aurait donc à la fois payé pour obtenir cet outil, mais aurait demandé à Emsisoft de l’analyser et de le rendre pleinement opérationnel afin de débloquer les machines et les fichiers.

Commentaire