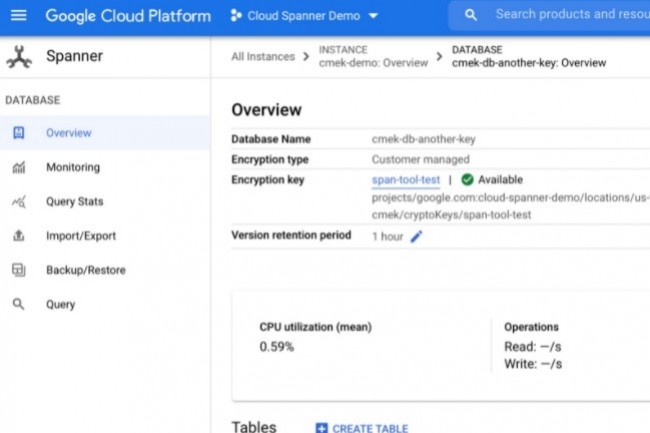

Face aux risques cyber grandissants, les fournisseurs de solutions ont bien compris qu'ils n'avaient pas d'autre choix que de monter d'un cran leurs fonctions de sécurité. Ayant déjà mis en place dans son système de base de données relationnelles Cloud Spanner le chiffrement de données à la volée, Google va aujourd'hui plus loin. Pour cela, le fournisseur a annoncé que cette solution supporte désormais CMEK (customer managed encryption keys) permettant aux entreprises de gérer leurs clés de chiffrement via un outil cloud dédié, KMS (key management system).

« Avec le lancement de la prise en charge de CMEK pour Spanner, vous avez désormais un contrôle total sur les clés de chiffrement et pouvez exécuter des workloads nécessitant le plus haut niveau de sécurité et de conformité. Vous pouvez également protéger les sauvegardes de bases de données avec CMEK. Spanner fournit également une assistance VPC Service Controls et dispose des certifications de conformité et des approbations nécessaires pour être utilisé pour des charges de travail nécessitant ISO 27001, 27017, 27018, PCI DSS, SOC1, 2 et 3, HIPAA et FedRamp », explique Google dans un communiqué.

Du chiffrement possible via des modules matériels dédiés

L'avantage de recourir à Cloud KSM pour gérer les clés de chiffrement CMEK, outre le support d'une dizaine de protocoles chiffrés, est de proposer une gestion fine et complète de ses clés (création, actualisation, suppression...). Et ce en fonction de la nature des applications et de leur criticité sachant qu'il est aussi possible de chiffrer les sauvegardes des données associées. « Les clients ayant besoin d'un niveau de sécurité accru peuvent héberger leurs clés et effectuer des opérations cryptographiques dans des modules de sécurité matérielle (HSM) validés FIPS 140-2 niveau 3 », précise également Google.

Afin de compléter les actions de contrôle sur la façon dont les données sont utilisées - en plus de l'outil d'audit de logs de Cloud Spanner - la fonction Access Approval est annoncée en bêta. Que permet-elle de faire ? Empêcher par exemple l'accès aux données aux équipes de Google et leur demander une autorisation explicite de le faire quand cela est jugé nécessaire. Une vue historisée de l'ensemble des demandes acceptées, refusées ou expirées est aussi proposée.

Commentaire