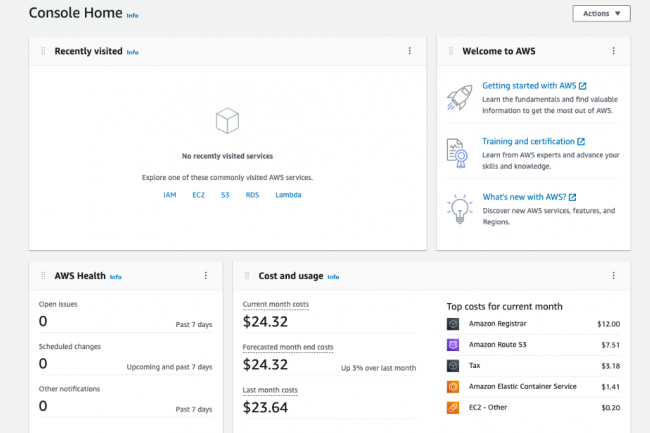

L'authentification multi-facteurs n'est certes pas infaillible mais procure quand même une protection supplémentaire des accès. AWS prend sa part et annonce qu'il va rendre obligatoire le MFA pour accéder à sa console de gestion utilisés par ses clients pour administrer leurs services cloud. « À partir de la mi-2024, les clients qui se connectent à la console de gestion AWS avec un compte d'utilisateur root devront activer le MFA pour y accéder », annonce le fournisseur américain. « Les clients qui doivent activer le MFA seront informés du changement à venir par plusieurs canaux, notamment par une invite lorsqu'ils se connectent à la console ». A noter que les entreprises qui veulent dès à présent le mettre en oeuvre le peuvent, mais toutes devront y passer : soit de leur plein gré, soit contraintes et forcées.

Tout au long de l'année prochaine, le groupe compte par ailleurs étendre l'authentification multi-facteurs à d'autres usages incluant la connexion depuis des comptes extérieurs au périmètre des entreprises. AWS en profite aussi pour enjoindre les sociétés à basculer au MFA pour d'autres environnements et pas seulement les utilisateurs root accédant à sa console de gestion : « vous pouvez activer plusieurs options MFA, y compris les clés et les applications d'authentification pour le centre d'identité AWS IAM », précise le fournisseur.

Le MFA poussé par AWS depuis 2021

Cela fait plusieurs mois qu'AWS pousse le MFA : à l'automne 2021, la société a proposé un token physique sous forme de clé aux détenteurs de comptes AWS éligibles aux États-Unis avant d'annoncer un an plus tard la possibilité pour ses clients d'enregistrer jusqu'à huit dispositifs MFA par utilisateur root de compte ou par utilisateur IAM dans AWS.

Commentaire