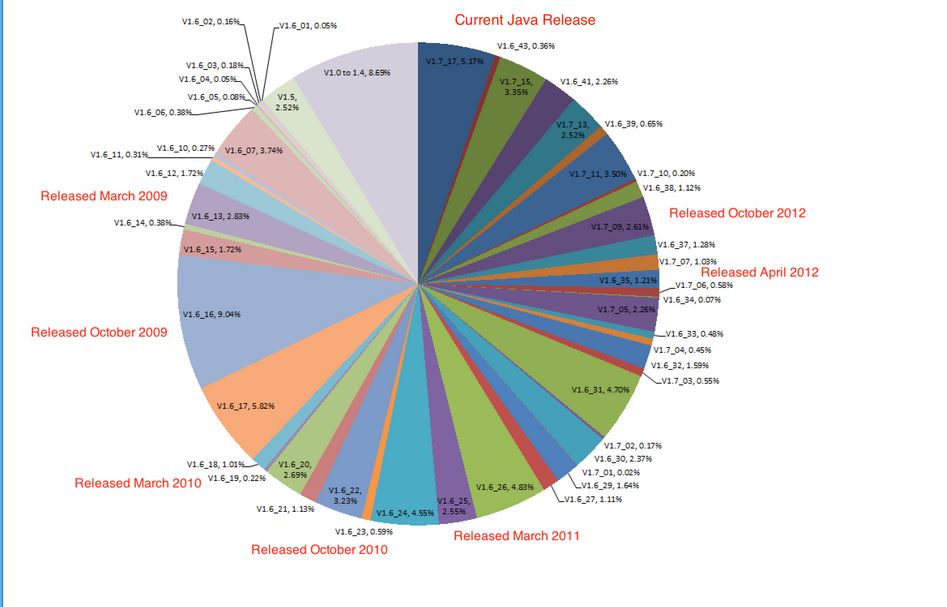

Le spécialiste de la sécurité Websense a collecté des millions de données provenant des équipements contrôlés. Il a découvert une impressionnante fragmentation des clients Java, dont les 3/4 étaient des runtimes sont obsolètes. Dans le détail, près de 75% datent d'au moins 6 mois, deux tiers n'ont été pas mis à jour depuis au moins un an et la moitié n'a pas été actualisée depuis plus de deux ans. Enfin un quart des ordinateurs surveillés disposaient d'une version Java datant d'au moins 4 ans. Selon le rapport, seul 1 terminal sur 20 comprenait la dernière version de Java.

Une forte exposition aux récentes failles

La conséquence de cette fragmentation est la grande exposition des entreprises aux récentes vulnérabilités découvertes sur Java et exploitées dans les boîtes à outil pour hackers. Ainsi, le rapport constate que 94% des versions recensées étaient vulnérables à la faille la plus récente, CVE-2013-1493. Plus de 75% sont exposées à la faille CVE-2012-5076 datant du mois de novembre 2012. Pour Websense, cette étude montre que « plus de 77% des utilisateurs sont en train d'utiliser des versions de Java en fin de vie et qui ne seront pas mises à jour, ni corrigées par Oracle ».

La désactivation de Java préconisée

Ces résultats montrent qu'il y a deux problèmes avec Java. Tout d'abord, un nombre étonnamment élevé d'utilisateurs n'ont pas corrigé leur version de Java. Deuxièmement, même ceux qui le font, considèrent qu'il est difficile de suivre le cycle inexorable de mise à jour. La situation dans certains cas est devenue si critique, que de nombreux experts en sécurité recommandent aux entreprises et au grand public de complètement désactiver Java ou à le faire dès que possible. L'étude Websense sur Java a été réalisée à partir des données récupérées par les équipements gérés par la firme.

L'étude Websense sur Java a été réalisée à partir des données récupérées par les équipements gérés par la firme.

Les entreprises très en retard sur les mises à jour Java

6

Réactions

Malgré la médiatisation des récents problèmes de sécurité de Java, une étude de Websense montre qu'un grand nombre d'entreprises continuent d'utiliser des versions obsolètes avec des mois, voire des années de retard sur les mises à jour.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

@11/04/2013 à 16h13 par Rakotomandimby

Signaler un abusOui, c'est bien eux ! Dans mon cas, sur Carrus, un logiciel de RH pour les collectivités locales qu'ils ont acquis avec la sté Visa.

Cegid, l'éditeur de Syges? Bah, il est temps de créer un logiciel libre pour servir d'alternative!

Signaler un abusIl serait temps surtout que les éditeurs du monde propriétaire, enfermés dans des choix d'intérêt commercial (framework propriétaire) considèrent la technologie et la sécurité en priorité. Mon éditeur (visa-cegid pour ne pas le nommer), impose Java 6 u18 ! C'est une version datant de 2010 ! Ils "préconisent" aussi IE, déconseillent Firefox, ignorent Debian...

Signaler un abusComment réaliser une mise à jour de Java lorsque la version installée est celle préconisée par votre éditeur de logiciels et que les versions plus récentes déclenchent des dysfonctionnements ?

Signaler un abusIl serait peut-être temps que le monde "web" se normalise vraiment pour enfin faciliter la vie de ses utilisateurs (privés ou entreprises) !

Oui mais pour l'instant Java a le vent en poupe, et ça draine du business.

Signaler un abusNous savons tous que le business guide les choix.

vive le futur et un remplaçant à Java ...

Signaler un abus