Il vous reste 96% de l'article à lire

Vous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte? Connectez-vous

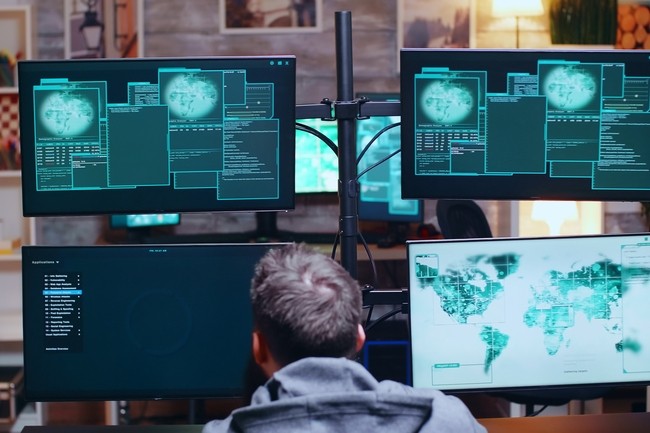

Une étude de l'Institut Infosec indique une augmentation exponentielle des cyberattaques dans le monde au cours des cinq dernières années. Une grande partie d'entre elles ont eu lieu au mois d'octobre chaque année, les attaquants ayant enregistré un bond de 283 % des attaques entre 2016 et 2020.

Il vous reste 96% de l'article à lire

Vous devez posséder un compte pour poursuivre la lecture

Recevez notre newsletter comme plus de 50000 abonnés

Commentaire