Alors que les cybercriminels font preuve d’imagination pour s’attaquer aux entreprises, le dernier rapport d'IBM Security X-Force met en lumière leurs principales tactiques, allant des portes ouvertes que les utilisateurs laissent, au marché florissant des ressources cloud volées sur le dark web. Une bonne configuration des applications, des bases de données et des politiques pourrait empêcher bon nombre de violations d’environnements cloud, observe IBM. Le rapport X-Force portant sur le paysage des menaces de sécurité dans le cloud couvre du deuxième trimestre 2020 jusqu'au deuxième trimestre 2021. On apprend ainsi que deux incidents liés au cloud sur trois sont dues à une mauvaise configuration de l’interface de programmation d'applications (API). Il en va de même pour des machines virtuelles, mal configurées et dont les paramètres de sécurité par défaut étaient exposés par erreur sur internet, avec des contrôles réseau plus qu’insuffisants.

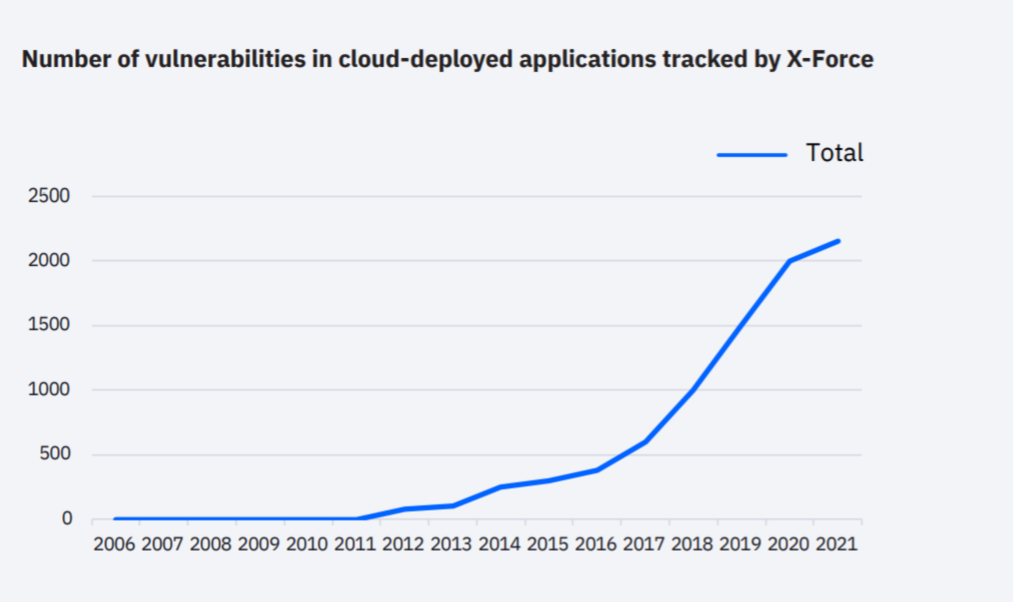

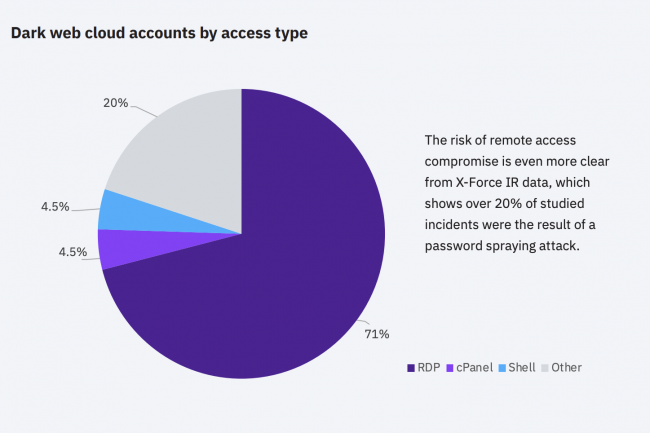

L’équipe X-Force Red a par ailleurs constaté des violations des mots de passe lors des tests de pénétration sur des services cloud réalisés pendant l’année 2021. L'équipe a également observé une augmentation significative de la gravité des vulnérabilités dans les applications déployées dans le cloud. Le nombre de failles décelées dans ces applications a ainsi bondi de 150 % – 2 500 ont été comptabilisées - depuis 2016. Selon le rapport, près de 30 000 comptes cloud compromis sont à vendre – à bas prix – sur le dark web, indique IBM. Le protocole RDP représente par ailleurs 70 % des ressources cloud en vente.

Les ransomwares continuent d'accéder aux données du cloud de manière illicite et le nombre d'attaques augmente rapidement. (Crédit : IBM)

Le cloud hybride pour pallier les attaques

Le rapport 2021 sur le coût d'une violation de données a révélé que les organisations victimes d'incident mettant en œuvre une approche principalement axée sur le cloud public ou cloud privé ont subi des coûts de violation supérieurs d'environ 1 million de dollars à ceux des organisations ayant adopté une approche de cloud hybride. L’adoption d’un environnement hétérogène aide à mieux contrôler le stockage des données. Face à cela, la modernisation des applications critiques reste la seule solution envisageable. Ainsi, les équipes de sécurité pourront non seulement récupérer plus rapidement les données, mais elles disposeront également d'une vision beaucoup plus globale des menaces qui pèsent sur leur organisation, afin de réagir plus rapidement.

Le cloud hybride pour pallier les attaques

Signaler un abus