Il y a dix ans, la sortie du premier iPhone ouvrait la voie de l'informatique mobile avant de pousser le BYOD (Bring-Your-Own-Device) dans les environnements de travail. En effet, peu après son arrivée, les iPhone ont investi les bureaux, obligeant les entreprises à trouver rapidement une solution pour les gérer. Non seulement l’élégant mobile - moins simple qu’il n’y paraît - a été le premier à proposer un écran tactile, changeant radicalement la manière dont les gens interagissaient avec la technologie, mais il a également bousculé les habitudes des opérateurs et il est devenu une référence pour les concurrents d'Apple. Dans le même temps, le constructeur a donné naissance à l'iPad, une tablette qui a connu un immense succès.

En septembre dernier, l'iPhone renaissait sous le nom d'iPhone X (10 pour 10e anniversaire). Pour le CEO d'Apple, Tim Cook, cette dénomination projette l’iPhone et ses évolutions dans la prochaine décennie. Si le terminal, disponible depuis le 3 novembre, marque un retour à une forme plus simple, il concentre néanmoins des technologies de pointe. En tant que tel, c'est le meilleur mobile que l’on puisse trouver actuellement sur le marché. C’est aussi le plus adapté à l’entreprise. Certes, avec un prix de départ de 1159 € TTC (64 Go de flash seulement), le ticket d’accès est élevé et les entreprises qui fournissent habituellement des iPhone à certains de leurs employés risquent de réfléchir à deux fois.

L’importance d'iOS 11

Un appareil mobile n’est jamais isolé de ce qui l’entoure. Dans ce rapport, la base matérielle compte pour une moitié et le logiciel pour l'autre. Si bien que la chose la plus importante à retenir à propos de l'iPhone X (et les iPhone 8 et 8+) c’est qu’ils tournent sous iOS 11, l'OS mobile actuellement le plus sécurisé du marché. Les smartphones transportent toutes sortes de données, à commencer par les données et les communications sensibles de l’entreprise, mais aussi des informations financières, les coordonnées de clients. Ils accèdent aux serveurs et au stockage dans le cloud, conservent l'historique des navigations Web, des photos, vidéos, des outils d'entreprise et plus encore. Il est donc important que toutes ces données restent privées et sécurisées. iOS 11 permet cette protection en standard. Comme on peut le constater, Apple a fait de la confidentialité et de la sécurité des données une priorité. Le cryptage des périphériques, la messagerie sécurisée de bout en bout, le cryptage FaceTime et le cryptage de la synchronisation Sync iCloud, toutes ces fonctions sur lesquelles Apple donne beaucoup de détails, sont inclus dans iOS 11.

Grâce au BYOD, les administrateurs IT disposent désormais de plusieurs suites d’outils de gestion de la mobilité d’entreprise (EMM) et de gestion des terminaux mobiles (MDM) qui leur permettent de verrouiller encore plus les iPhone. Déjà, ils sont sûrs que les applications disponibles sur l'App Store d'Apple ont été validées pour leur qualité et sont exemptes de failles compromettant la sécurité. Ce genre de mesures a contribué à créer un écosystème très riche d'appareils et de services pour à peu près n'importe quel environnement de travail, n’importe quel workflow ou n’importe quel besoin individuel. iOS 11 et les fonctions de sécurité, de confidentialité et d'accessibilité mentionnées ci-dessus contribuent largement à faire de l'iPhone X le meilleur mobile pour l’entreprise. La quantité de technologie qu'Apple a réussi à intégrer dans son dernier mobile en fait aussi le meilleur smartphone actuellement disponible sur le marché.

Les nouveautés de l'iPhone X

En terme de taille, l'iPhone X, qui pèse 174 gr, se situe entre l'iPhone 8 et l’iPhone 8+. Son facteur de forme, véritable fusion du boitier et de l’écran que l’on ne trouve nulle part ailleurs, intègre un tas de technologies nouvelles. Première différence : l’iPhone X s’affranchit de l’emblématique bouton d’Accueil, le remplaçant par plusieurs nouveaux gestes très intuitifs et rapidement naturels : un simple balayage permet de revenir à l’écran d’Accueil, ou encore un balayage vers le haut avec un temps de pause permet de naviguer entre les applications pour le multitâche.

Pour son écran Oled, Apple a utilisé de nouvelles technologies de pliage et d’empilement de circuits, si bien que le panneau épouse les courbes de l’appareil jusque dans ses moindres recoins. Un processus d’anticrénelage au niveau des sous-pixels permet d’ajuster chaque pixel et d’obtenir des bords lisses, sans distorsion. Le tout est encadré par une bande en acier inoxydable. Sur le modèle Argent, le cerclage est en acier inoxydable brillant. Sur le modèle Gris Sidéral, la bande d’acier est sombre et épouse la couleur de la coque arrière. Selon le modèle, le panneau arrière est soit d’un blanc argenté très sobre, soit gris foncé. Les panneaux sont recouverts d’une feuille de verre que certains utilisateurs trouvent glissante. À part le logo Apple et le nom de l'iPhone, la seule chose visible à l’arrière est la protubérance abritant la caméra avec son double objectif, un grand-angle et un téléobjectif, plus le flash True Tone.

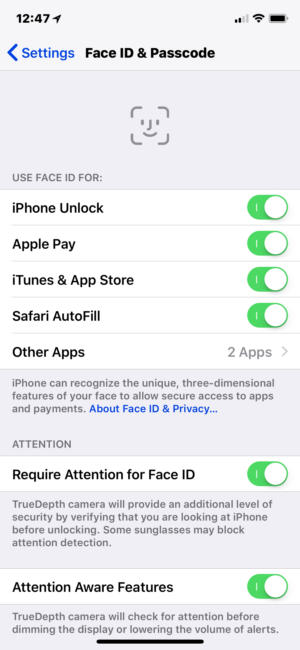

Comme la version précédente, l'iPhone a conservé l’interrupteur Sonnerie/Silencieux et le bouton de volume +/- sur le côté gauche, le bouton Veille/Réveil sur le côté droit (un peu plus long sur l’iPhone X). La suppression du bouton d’Accueil signifie que le bouton Veille/Réveil hérite de nouvelles fonctions. Comme auparavant, une tape sur ce bouton active ou éteint l’écran, mais le maintien du bouton enfoncé met Siri en route. Une double tape fait apparaître l’écran d’authentification d’Apple Pay. De plus, en maintenant ce bouton enfoncé en même temps qu’un des boutons de volume (cela revient à serrer l'iPhone X entre deux doigts) fait apparaître trois options à l’écran : la fonction Eteindre et son curseur, Fiche Médicale, ou SOS Appel d’Urgence. Le bouton désactive également l'identification de visage Face ID, et oblige à entrer le mot de passe pour accéder au mobile avant de remettre en route l'identification Face ID. Apple a remplacé le bouton d’Accueil et la fonction d'empreinte digitale Touch ID par la reconnaissance faciale Face ID. Le système s'appuie sur des technologies parmi les plus avancées du marché et devrait être utilisé comme solution d'authentification de tous les produits Apple à venir. (Certaines rumeurs font déjà état de l’arrivée de Face ID dans les iPad qui sortiront l’an prochain.)

Utilisation de Face ID

En apparence, le système de reconnaissance faciale Face ID à l’air simple. Tout repose sur la caméra True Depth cachée dans l'encoche - elle intriguait bon nombre de gens - en haut de l'écran. Pour s’authentifier, il n’y a rien d’autre à faire que de regarder l’écran. L’action est quasi instantanée et tout se fait en une fois. Le système est plus passif qu’avec la reconnaissance d’empreinte Touch ID, toujours présente sur les iPhone 8 et 8+. Selon Apple, il est impossible de tromper le système de reconnaissance faciale Face ID avec des photos ou des masques. Selon le constructeur, le taux d'échec du système est de 1 sur 1 million, soit 20 fois mieux que Touch ID. La configuration, qui se fait lors de la première mise en route du mobile, est rapide et facile, plus simple même que la configuration de la reconnaissance par empreintes digitales avec Touch ID.

Cependant, même si Face ID est théoriquement plus sûr que Touch ID, des personnes ayant des amis et de la famille dont l’apparence physique est assez proche - mais aussi des fabricants de masques équipés d'un scanner ou d’une imprimante 3D - ont réussi à tromper le système. Selon notre confrère de Computerworld, depuis qu’il a pris possession de son iPhone X, il y a deux semaines environ, personne n'a pu déverrouiller son téléphone. Mais il reconnaît que les résultats peuvent varier. (Attention : le système autorise 5 échecs dans la reconnaissance faciale. Ensuite, il faut entrer son code secret pour déverrouiller le mobile. À prendre en compte pour les essais de Face ID avec ses amis). Les services informatiques doivent prêter une attention particulière aux détournements possibles de Face ID, puisque le système est utilisé non seulement pour déverrouiller le mobile, mais aussi pour authentifier les paiements, les transactions, les achats et même accéder aux mots de passe. Et si, par ailleurs, le système s’avère vulnérable aux exploits, les entreprises peuvent (et devraient) définir une stratégie pour désactiver la fonction et recourir à des mots de passe forts. (Dans tous les cas, une stratégie de mots de passe forts devrait faire partie des choix de sécurité de toute entreprise).

Touch ID avait encouragé la création de mots de passe forts, car il n'était pas nécessaire de taper ce mot de passe à chaque fois puisqu’il suffit de poser le doigt sur le bouton d’Accueil. De fait, pour sécuriser un peu plus leur mobile Touch ID, certains utilisateurs, comme notre confrère, ont utilisé des mots de passe et des verrouillages partout où c’était possible.

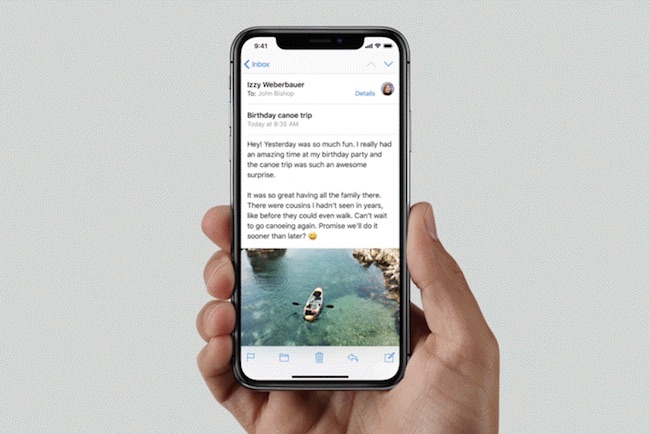

Face ID, le nouveau système de reconnaissance faciale d'Apple pour l'authentification, peut être utilisé de diverses manières pour une meilleure sécurité. (Crédit : Ken Mingis)

Face ID demande encore moins d'efforts que Touch ID, et le mobile est encore plus sécurisé. Par exemple, notre confrère a pu bloquer des fonctions comme Siri, les systèmes de contrôle domestiques et le centre de contrôle, inaccessibles quand l’iPhone X est verrouillé. (La personnalisation de Face ID et de Code d'accès se fait dans l’app Paramètres). Notre confrère a tout simplement désactivé l'accès à toutes les fonctions quand son téléphone est verrouillé. Désormais, personne d’autre que lui ne peut utiliser Siri pour passer des appels à partir de l'écran de verrouillage, ou voir ses notifications, ou même appeler le Centre de contrôle. Mais lui le peut, puisque Face ID l’authentifie en un clin d'œil quand il regarde le téléphone. Cela signifie que lui - et seulement lui - peut accéder à ces fonctions à partir de l'écran de verrouillage. Les administrateurs IT doivent tenir compte de ces changements avant leurs déploiements d’iPhone X. Face ID est une révélation. C’est un véritable bond technologique. Et sa commodité est évidente. Apple pense que son système est totalement sécurisé. Il faut espérer que sa fiabilité se confirmera.

Lire Test Apple iPhone X : Le meilleur smartphone pro (2e partie)

Commentaire