Les chercheurs en sécurité d'Akamai scrutent depuis plusieurs mois le botnet de cryptominage KmsdBot mais ne s'attendaient sans doute pas à le voir tomber à plat en direct. C'est pourtant ce qui s'est passé dans le cadre de leurs recherches. « Dans notre environnement contrôlé, nous avons pu envoyer des commandes au bot pour tester ses fonctionnalités et ses signatures d'attaque. Dans le cadre de cette analyse, une erreur de syntaxe a amené le bot à arrêter d'envoyer des commandes, tuant ainsi le botnet », ont indiqué les chercheurs. Non doté d'une capacité de persistance sur un système sur lequel il s'installe, KmsdBot a donc fini par être rendu totalement inopérant.

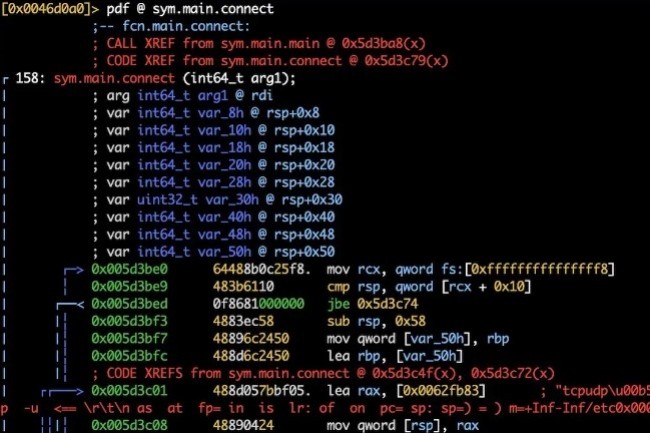

Dans le cadre de son étude, Akamai a porté une attention particulière à la fonction de commande et de contrôle (C2C) de ce botnet. Des tests ont notamment consisté à modifier un échantillon de KmsdBot pour atteindre une adresse IP dans l'espace d'adressage RFC 1918. « Cela nous a permis d'avoir un environnement contrôlé dans lequel jouer - et, par conséquent, nous avons pu envoyer au bot nos propres commandes pour tester ses fonctionnalités et ses signatures d'attaque », ont indiqué les chercheurs. Ecrit en Golang, ce réseau zombie est réputé pour être difficilement disséqué par rétro ingénierie.

Un seul espace vous manque et tout est cassé

Au cours de leurs tests, les chercheurs ont remarqué que le botnet avait cessé d'envoyer des commandes d'attaque après avoir observé une commande malformée (!bigdata www.bitcoin.com443 / 30 3 3 100). Il manquait un espace entre le site Web cible et le port. « Le bot n'a pas de vérification des erreurs intégrée dans son code pour vérifier que les commandes sont correctement formatées. Pour cette raison, une commande mal formatée entraîne le blocage du binaire Go avec une trace de pile indiquant une erreur index hors plage », poursuit Akamai.

Cette erreur de frappe d'opérateur malveillant constatée en pleine action est rare dans le monde de la sécurité. « C'est un exemple fort de la nature inconstante de la technologie et de la façon dont même l'exploiteur peut être exploité par elle », a expliqué quelque peu philosophe Akamai.

Commentaire