Selon un document juridique déposé par Twitter auprès de la Cour du district de Californie du Nord, des parties du code source de l'entreprise ont été publiées sur GitHub. « L'une des préoccupations est que le code contient des failles de sécurité qui pourraient donner aux pirates ou à d'autres parties motivées les moyens d'extraire les données des utilisateurs ou de supprimer le site », a indiqué une source proche du dossier citée par le New York Times Times. La publication du code de Twitter est « préoccupante », a confirmé Brett Callow, analyste en cybermenaces chez le fournisseur de solutions Emsisoft. « Cela rend un peu plus facile et plus rapide la recherche de vulnérabilités ».

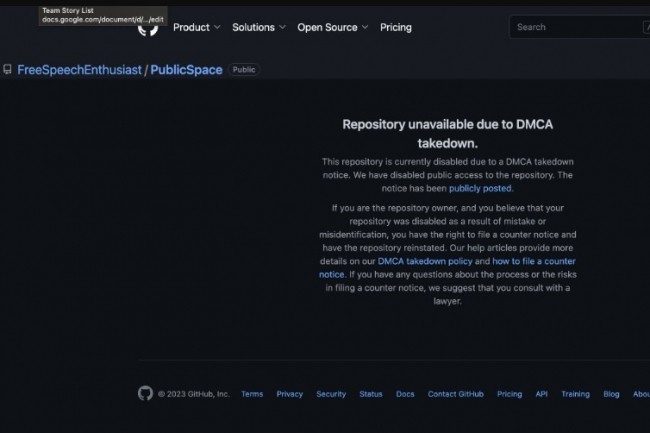

« GitHub ne commente généralement pas les décisions de suppression de contenu. Cependant, dans un souci de transparence, nous partageons publiquement chaque demande de retrait DMCA [Digital Millennium Copyright Act] », a déclaré un porte-parole de GitHub à la BBC. Le DMCA a été promulgué aux États-Unis en 1998 et vise à protéger la propriété intellectuelle et le droit d'auteur sur Internet.

Twitter déjà victime de leak de données

L'enquête tente de savoir qui est à l'origine de la divulgation du code source de Twitter, connu sous le pseudonyme de FreeSpeechEnthusiast, un clin d'oeil à « l'absolutiste de la liberté d'expression » qui caractérise bien, pour bon nombre d'internautes, le CEO de Twitter Elon Musk. Selon la demande DMCA partagée par GitHub, « le code source propriétaire de la plateforme et des outils internes de Twitter » font partie du leak. En revanche à ce stade on ne sait pas si le code source utilisé pour la recommandation de tweets fait partie de la fuite.

Ce n'est pas la première fois qu'une fuite de données de Twitter est découverte. En décembre dernier, une société israélienne de cybersécurité avait signalé que les informations personnelles d'environ 40 millions d'utilisateurs étaient en vente sur le dark web. Cette situation intervient après qu'Elon Musk a également suggéré aux employés de Twitter que l'entreprise vaut désormais moins de la moitié des 44 milliards de dollars américains (35,9 milliards de livres sterling) qu'il a payés en octobre dernier.

Un changement de clé SSH pour raison de sécurité chez Github

En parallèle, GitHub a annoncé le 24 mars qu’il avait dû changer sa clé SSH car elle avait été accidentellement exposée dans un repository public. Une mesure de précaution prises rapidement pour protéger leurs utilisateurs. « GitHub doit examiner de plus près la façon dont elle gère ses clés SSH, car une exposition de ce genre - aussi brève soit-elle - pourrait avoir de graves ramifications étant donné le niveau élevé de privilèges que possèdent ces identités machines », a expliqué Kevin Bocek, VP Ecosystem and Community chez Venafi. « Contrairement aux autres identités machines, comme TLS, les clés SSH n’expirent pas. Cela signifie qu’une identité compromise pourrait être abusée pendant de longues périodes – des mois, voire des années – sans qu’une entreprise le sache ».

Commentaire