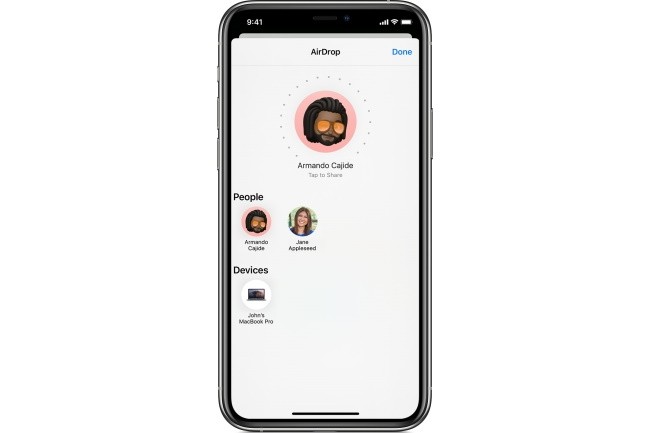

Après une faille zero day dans macOS, c’est la sécurité de la fonction de partage de données WiFi AirDrop qui est mise en lumière. Une équipe de chercheurs en sécurité de l'Université technique de Darmstadt en Allemagne pourrait a découvert une vulnérabilité permettre à des inconnus de voler des informations personnelles même si elles sont verrouillées hors du système. Les experts affirment avoir informé Apple de ce risque il y a près de deux ans, mais elle n’a toujours pas été corrigée. Selon le rapport, l'utilisateur n'a même pas besoin de partager un fichier pour être vulnérable : un attaquant, et en fait n’importe qui, peut connaître les numéros de téléphone et les adresses électroniques des utilisateurs d'AirDrop. Il suffit d’un appareil avec des capacités WiFi et de se trouver à proximité physique d'une cible qui lance le processus de découverte en ouvrant le volet de partage sur un appareil iOS ou sous macOS.

Le problème est lié au fait qu'Apple utilise des fonctions de hachage pour masquer les numéros de téléphone et les adresses électroniques pendant le processus de découverte d'AirDrop. Cependant, les universitaires affirment que le hachage ne parvient pas à préserver la découverte des données de contacts, car les valeurs dites de hachage peuvent être cassées à l'aide de techniques simples comme les attaques par force brute. « Une fois que la feuille de partage s'affiche et qu'AirDrop commence à chercher des personnes à proximité, les informations sont exposées et vulnérables aux attaques », affirment les experts.

Une solution mise au point par les chercheurs

Le respect de la vie privée est l'une des principales préoccupations d'Apple, et l’entreprise californienne fait tout son possible pour s'assurer que les informations personnelles des utilisateurs de ses produits ne sont pas partagées sans leur consentement. Par exemple, le service « Connexion avec Apple » utilise un relais de messagerie privé de façon à ce que les entreprises ne puissent pas voir l’adresse personnelle de l’utilisateur.

Le groupe de chercheurs de l’Université technique de Darmstadt a mis au point une solution utilisant des protocoles cryptographiques optimisés de croisement d'ensembles privés qui peuvent exécuter en toute sécurité le processus de découverte des contacts sans laisser de données personnelles vulnérables. Les spécialistes affirment qu'Apple n'a ni reconnu le problème ni indiqué qu'il travaillait à une solution. Ces derniers prévoient de publier leurs résultats lors du 30e USENIX Security Symposium organisé du 11 au 13 août prochain.

Réponse à visiteur 16725 ..."C'est fou qu'il y est autant de failles de sécurité"... C'est fou qu'il Y AIT autant de failles de grammaire ultra-basique.....

Signaler un abusC'est fou qu'il y est autant de failles de sécurité sur des systèmes aussi chers qui sont censés être performants et sécurisés !

Signaler un abushttps://www.mac-support.fr