Flux RSS

Internet

5069 documents trouvés, affichage des résultats 601 à 610.

| < Les 10 documents précédents | Les 10 documents suivants > |

(08/06/2011 09:54:40)

Utiliser les réseaux sociaux pour suivre l'évolution des virus

Le service puise ses informations dans les données publiques disponibles sur Twitter et Facebook. Actuellement testée en version bêta, il devrait d'abord être proposé en juillet aux Etats-Unis, avant d'être élargi au monde entier, selon le président de la startup, Graham Dodge. L'utilisateur pourra repérer rhumes, virus et autres désagréments contagieux dont souffrent ses contacts et consulter les informations publiées à ce sujet sur leurs profiles.

Le site utilise l'API de Twitter pour localiser l'utilisateur puis son algorithme recherche les termes liés aux maladies comme "bronchites" et "pneumonies", selon le MIT qui a mentionné cette application dans sa revue Technology Review. Selon Graham Dodge, cet outil pourrait servir aux parents, qui pourront, par exemple, décider de ne pas emmener leurs jeunes enfants avec eux lors de certaines sorties.

Un autre site de ce type, HealthMap, montre les foyers contagieux dans le monde. Il suit les maladies à la trace pour informer voyageurs et pouvoirs publics. Egalement disponible sous forme d'application mobile, il s'est associé à Google pour récolter des informations à partir des recherches effectuées dans le moteur. HealthMap est disponible en plusieurs langues, dont le chinois et l'arabe.

(...)(07/06/2011 12:09:54)

Tribune de Franck Trognee: Contrôler les applications web 2.0 avec un firewall

Les administrateurs informatiques s'efforcent de fournir les meilleures solutions de sécurité réseau mais doivent faire face à des collaborateurs utilisant de plus en plus de logiciels encombrants, dangereux et surtout ayant un comportement à risque en termes d'utilisation d'Internet.

Les firewalls utilisés aujourd'hui dans de nombreuses entreprises se réfèrent uniquement aux ports et aux protocoles et ne sont donc pas en mesure d'identifier les applications cloud et SaaS ainsi que les multiples services web 2.0 qui reposent sur le navigateur. Par conséquent, ces équipements ne peuvent distinguer le trafic productif de l'improductif. De ce fait, l'informatique en est réduite à un contrôle binaire du trafic, ne laissant le choix qu'entre blocage et autorisation. Faut-il donc bloquer des ports ou des protocoles entiers à seule fin de filtrer quelques applications indésirables ? Ou bien faut-il plutôt ouvrir les vannes et autoriser l'accès à toute application susceptible d'être utile, même au risque de saper la productivité et d'exposer l'entreprise aux menaces ? Le choix est cornélien.Pour lire la suite, cliquer sur ce lien (...)(06/06/2011 14:39:21)

Google, Microsoft et Yahoo réunis autour du référencement web

Une fois n'est pas coutume. Dans le domaine de la recherche sur le web, Google a joint ses efforts à ceux de ses concurrents associés, Microsoft et Yahoo, afin d'améliorer l'exploration des sites et l'indexation des données structurées. Généralement issues de bases de données, ces dernières perdent leur format d'origine lorsqu'elles sont converties en HTML.

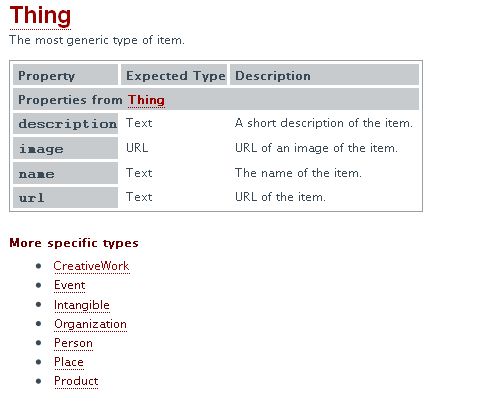

Sur le site « Schema.org », les trois sociétés proposent ainsi différents jeux de balises HTML qu'elles aimeraient voir utilisées par les responsables de sites web afin de mettre en évidence les données structurées de leurs pages. En encourageant le recours à des tags communs, l'objectif est d'aider les moteurs de recherche à mieux comprendre les sites web par une meilleure identification, exploration et indexation des données structurées, explique Google dans un billet de blog.

Schema.org contient plus d'une centaine de tags HTML différents répartis entre plusieurs catégories : les productions créatives (articles de presse, livres, logiciels, blogs, films, tableaux...), les événements (sportifs, culturels...), les éléments intangibles (énumérations, quantités, classements...), les organisations (entreprises, clubs, administrations, établissements publics, boutiques...), les personnes, les lieux, les produits. A chaque type d'objets sont associés de propriétés. L'ensemble est présenté dans une arborescence.

Schema.org succède à SearchMonkey

Yahoo a été le premier à lancer une initiative de ce type avec sa plateforme de développement SearchMonkey, qui fut en son temps assez largement popularisée. Elle avait vocation à inciter les webmasters à renforcer le signalement des données structurées sur les sites, rappelle Hadley Reynolds, analyste chez IDC. Lorsque Yahoo décida d'arrêter SearchMonkey l'an dernier, ce fut une sérieuse perte pour le secteur des technologies de recherche, a-t-il indiqué par mail à nos confrères d'IDG News Service. L'analyste trouve donc intéressant de voir les trois principaux fournisseurs du domaine de la recherche se regrouper sur la question des données structurées.

« Au fur et à mesure que les responsables de sites ajouteront des tags qui correspondent au nouveau catalogue de schémas publié, il sera plus facile pour les trois grands moteurs de recherche de restituer le type d'interactions enrichies qui s'annoncent comme devant être la prochaine étape de concurrence entre eux dans la course à l'audience », souligne Hadley Reynolds.

Dans l'esprit, le nouveau programme reprend certains aspects de SearchMonkey, auquel s'ajoute l'apport significatif de Google et Microsoft, estime l'analyste d'IDC. « L'une des priorités des développeurs web va donc être de faire monter leurs sites dans les classements des moteurs de recherche ». (...)

La Chine dément toute implication dans le piratage de comptes Gmail

Un porte-parole du ministère chinois des affaires étrangères a démenti hier les accusations d'attaque sur des centaines de comptes Gmail. A l'occasion d'un point presse à Pékin, Hong Lei a estimé que les allégations accusant le gouvernement chinois de supporter ce piratage n'étaient pas dénuées d'arrière-pensée.

Il y a deux jours, Google a annoncé qu'il avait interrompu une campagne ciblée de « phishing » sur des comptes de sa messagerie Gmail appartenant à des hauts fonctionnaires des gouvernements américain et sud-coréen, du personnel militaire, des opposants chinois et des journalistes.

Google dit avoir suivi la piste des attaques jusqu'à Jinan, une ville située dans l'Est de la Chine, déjà reliée aux attaques menées en décembre 2009 contre le réseau de Google. Ces attaques avaient alors amené Google à transférer son moteur de recherche de Chine vers Hong-Kong.

Le FBI va mèner l'enquête

Selon Reuters, les Etats-Unis se penchent sur la plainte émise par la société de Larry Page et Sergey Brin. « Nous sommes très préoccupés par l'annonce faite par Google qui pense que cette campagne trouve son origine en Chine », a indiqué à des journalistes la secrétaire d'Etat, Hillary Clinton. « Nous les prenons au sérieux et étudions le problème ». Le FBI (Federal Bureau of Investigation) va mener l'enquête, a-t-elle précisé.

Hong Lei a estimé que les accusations de Google étaient inacceptables et souligné que la « Chine était aussi victime » du hacking. (...)

520 000 abonnés au très haut débit en France, selon l'Arcep

En France, le nombre d'abonnements à l'Internet haut et très haut débit atteint les 21,78 millions au premier trimestre 2011. Selon les derniers chiffres de l'Observatoire trimestriel des marchés de détail des communications électroniques, publiés par l'Autorité de régulation des communications électroniques et des postes (Arcep), cela représente 460 000 abonnements supplémentaires par rapport au dernier trimestre 2010 et 1,6 million de plus en un an.

Le haut débit représente le principal marché des abonnements à Internet avec 21,26 millions de Français qui ont choisi ce type de connexion. Le très haut débit, emmené notamment par la fibre optique, compte désormais 520 000 abonnements, soit 55 000 de plus par rapport au précédent trimestre. (...)

La filière IT Bretonne retrouve des couleurs

Avec 36 ans d'existence, Granit est l'une des plus anciennes associations françaises dédiées aux acteurs de l'informatique et des télécoms. Née à Rennes, où son siège est toujours basé à la Chambre de Commerce et d'Industrie, Granit compte aujourd'hui plus de 70 entreprises adhérentes, dont 20% de donneurs d'ordre, auxquels l'association s'est ouverte voilà seulement deux ans.

Granit est actuellement présidée par François Ignaczak, par ailleurs Secrétaire Général de Somaintel, SSII et intégrateur filiale du Crédit Agricole qui emploie plus de 500 personnes au niveau national sur 35 sites.

Pour l'association Granit, la priorité reste de recruter de nouveaux adhérents, « ce qui passe notamment par la création de plusieurs collèges, dédiés aux donneurs d'ordres, à la recherche, ou au recrutement », analyse François Ignaczak.

Améliorations en 2011

« En Bretagne comme ailleurs, la filière IT a connu des moments difficiles après 2008. En association avec l'Afeit, une autre association IT de Bretagne, nous souhaitions mesurer la réalité des améliorations en déclinant au niveau régional l'enquête menée par Syntec Numérique à l'échelle nationale, explique François Ignaczak. Notre principale conclusion montre que les signes d'une sortie de crise sont bien réels.»

Parmi les principaux chiffres, on peut retenir que la filière numérique bretonne emploie 16 600 personnes et qu'entre 3 000 et 4 000 emplois devraient être créés en 2011 dans cette région (contre 20 000 au niveau national).

Au sein du panel d'entreprises interrogées par Granit, on note ainsi que 60% d'entre elles ont enregistré une hausse de leur carnet de commandes au 1er trimestre 2011. « Au-delà de ce signe, nous constatons que quasiment tous les segments du marché IT ont gagné en dynamique, analyse François Ignaczak. Dans l'ordre décroissant, les progressions les plus importantes sont enregistrées dans le domaine du conseil, chez les éditeurs de logiciels, dans le secteur de l'Internet et dans l'écosystème du cloud computing, ce qui comprend les datacenters et les acteurs du SaaS. » (...)

| < Les 10 documents précédents | Les 10 documents suivants > |