Flux RSS

Sécurité

2589 documents trouvés, affichage des résultats 801 à 810.

| < Les 10 documents précédents | Les 10 documents suivants > |

(03/09/2010 14:55:38)

Avis de scams exploitant un faux site des impôts

La suite est bien connue puisque la technique est ancienne, les coordonnées ainsi saisies par le pirate puis sont revendues au plus offrant.

Photo : D.R

Scam avec de faux mails Hadopi

Alors que l'envoi des premiers mails d'avertissement est imminent, dans le cadre de la riposte graduée instaurée par la loi Hadopi, les internautes doivent d'ores-et-déjà apprendre à démêler le vrai du faux. En effet, des escrocs ont déjà fait parvenir de faux avertissements censés provenir de la Haute Autorité et demandant aux individus de s'acquitter d'une amende en ligne. Par ce procédé, les malfaiteurs ont pour but de récupérer à la fois les informations bancaires des victimes, mais aussi leurs coordonnées personnelles.

Il existe cependant des moyens simples pour déterminer l'authenticité de ces mails. Tout d'abord, ils ne sont pas nominatifs, contrairement à ceux qui seront effectivement émis par l'Hadopi, explique son secrétaire général Eric Walter, mettant en garde contre ces pratiques. Il ajoute par ailleurs qu'il n'est demandé aucun paiement dans les véritables mails, étant donné qu'il ne s'agit que d'avertissements. Néanmoins, le public n'ayant toujours pas connaissance du modèle d'emails qui seront émis, il doit rester vigilant et être à l'affut de la moindre incohérence, même si Eric Walter indique que ce modèle sera très probablement copié lui aussi lorsqu'il sera diffusé. Le manque d'informations concernant la mise en place de cette loi tant de fois délayée ne semble pas avoir été compensé par les distributions estivales de prospectus aux péages, au grand bonheur de ces arnaqueurs en ligne.

Illustration : Eric Walter, secrétaire général de l'Hadopi

Crédit Photo : D.R.

CA s'offre Arcot pour ses services d'authentification sur le cloud

CA Technologies a annoncé son projet de racheter Arcot Systems pour le prix de 200 millions de dollars dans le but d'améliorer ses services de sécurité sur le cloud. La transaction devrait être effective pour le 30 septembre, soit la fin du second trimestre fiscal. Les produits d'authentification avancée et de prévention de la fraude d'Arcot sont complémentaires avec le catalogue SiteMinder de CA, comprenant des offres de gestion d'accès et d'identités. Celles-ci donnent en effet au client la possibilité de s'authentifier par l'intermédiaire d'un logiciel plutôt que via des jetons liés au matériel. Pour leur part, les produits Arcot ont déjà vérifié près de 120 millions d'identités, et fournissent quotidiennement leurs services de prévention de la fraude pour 1 million de transactions par carte bancaire, d'après CA. 165 employés rejoindront donc la division sécurité de l'acheteur. Il s'agit là du dernier mouvement en date de l'éditeur pour perfectionner sa stratégie cloud via des acquisitions. Au mois d'août, l'entreprise avait déjà acquis 4Base, spécialisée dans la virtualisation et en février, elle avait intégré 3Tera, créateur d'une plateforme d'applications cloud.

Crédit Photo : D.R.

La France, un surf sans trop d'inquiétudes sécuritaires

A partir de 127 millions d'ordinateurs étudiés dans 144 pays, l'éditeur de logiciel de sécurité a déduit un nombre d'attaques potentielles par utilisateur. Résultat, c'est la Turquie qui pointe en tête des pays les moins sûrs avec 1 risque sur 10 d'être touché par un virus. Suivent la Russie (1 risque sur 15), l'Arménie, l'Azerbaïdjan et le Bangladesh.

A l'inverse, les pays les plus sûrs pour surfer sur Internet se trouvent en Afrique. Sierra Leone (1 risque sur 700), Niger, Togo et Namibie figurent ainsi dans le cinq pays les plus sûrs, aux côtés du Japon. La performance de ces pays s'explique par le fait que ces pays africains comptent relativement peu d'internautes.

L'hexagone, bon élève

La France pointe au 127ème rang avec 1 risque d'attaque pour 225 utilisateurs. Une bonne performance qui vaut à l'Hexagone d'être classé parmi les 20 pays les plus sûrs au monde pour surfer sur le Web.

En revanche, les Etats-Unis se situent au 9ème rang avec un risque d'attaque élevé, de 1 sur 48. L'un des pays les connectés au monde se classe entre le Portugal (1 sur 43) et le Pakistan et l'Ukraine (1 sur 48 chacun).

A l'échelle mondiale, AVG estime qu'un internaute a 1 chance sur 73 d'être victime d'une attaque de virus. (...)

3M achète le spécialiste en sécurité biométrique Cogent Systems

3M, entreprise à l'activité très diversifiée, allant du scotch aux circuits électroniques, a décidé d'offrir 943 millions de dollars pour acheter Cogent Systems, spécialisé en solutions de contrôle d'accès biométrique. Cela devrait contribuer à étendre son activité de systèmes d'authentification et de cartes d'accès sur des marchés différents de son coeur de clientèle, les services de frontières et les forces de l'ordre. Les produits de Cogent sont principalement des outils d'identification par empreinte digitale ou palmaire pouvant être utilisés pour protéger l'accès à certains matériels informatiques ou applications.

3M offre 10,50 $ par action, ce qui valorise Cogent à 943 millions de dollars. Mais si l'on considère les réserves d'argent de Cogent, qui s'élèvent à 500 millions de dollars, 3M ne débourse en réalité que 493 millions pour cette acquisition, selon les dires des deux entreprises. Le conseil d'administration de Cogent a recommandé à l'unanimité la transaction à ses actionnaires, et le fondateur et PDG Ming Hsieh a lui-même accepté de céder ses parts. L'acquisition devrait se finaliser durant le dernier trimestre. Le chiffre d'affaire de Cogent, basée en Californie, ne montait l'an dernier qu'à 130 millions de dollars, soit une toute petite part du marché de la biométrie qui est estimé à 4 milliards. Ses solutions entrent en effet en compétition avec celles de L-1 Identity Solutions et de Dermalog Identification Systems.

Illustration : Ming Hsieh, PDG et fondateur de Cogent Systems

Crédit Photo : D.R.

Sécurité : Microsoft passe sous Creative Commons sa documentation SDL

Jusqu'à présent disponible sous licence Microsoft, la documentation SDL (Security Development Lifecycle) ne pouvait pas être reproduite, même partiellement, sans une autorisation écrite de la société. Désormais, les développeurs souhaitant s'inspirer de cette méthodologie peuvent accéder à son contenu, le copier, le transmettre et l'insérer dans leur propre documentation dans les limites de ce qu'autorise la licence Creative Commons.

La méthodologie SDL prônée par l'éditeur vise à introduire plus de rigueur dans le développement des logiciels pour détecter les risques de vulnérabilités « le plus tôt possible dans le cycle de développement », explique-t-il sur son site msdn. Schématiquement, il suggère notamment de mettre en place des processus répétitifs, de former les développeurs et d'adopter « des éléments de mesure et de transparence ».

Les deux premiers documents dans quelques semaines

En facilitant l'accès à sa documentation SDL, Microsoft espère convertir davantage de monde à ses bonnes pratiques, indique David Ladd (photo ci-dessus), responsable du programme de sécurité de l'équipe SDL. En revanche, le changement de licence ne s'étend pas aux différents outils d'automatisation SDL (modèles pour le développement Agile, analyseur de code C/C++, bibliothèque pour limiter l'utilisation des contrôles ActiveX ou encore pour réduire les risques d'attaques XSS dans les applications web, etc.).

Microsoft prévoit de livrer dans quelques semaines ses deux premiers documents (en anglais) sous licence Creative Commons. Il s'agit du livre blanc présentant la mise en oeuvre simplifiée de la méthode SDL et d'un texte illustrant la façon dont l'éditeur l'applique lui-même à ses propres produits et services.

Selon David Ladd, « cela prendra du temps de modifier la licence des autres documentations SDL ». Il promet que les développeurs seront tenus informés de l'avancement des choses.

La Chine impose ses solutions de sécurité aux entreprises locales

La Chine enclenche la vitesse supérieure pour laisser la sécurité des infrastructures réseau critiques aux mains d'entreprises locales, ce qui est de mauvais augure pour celles qui sont basées en dehors du pays. Le gouvernement a en effet commencé à dépêcher, l'an passé, des inspecteurs pour vérifier la mise aux normes des éléments de sécurité, dans le cadre de l'initiative Multi-Level Protection Scheme (MLPS) présentée il y a trois ans par le ministère de la sécurité publique. Elle impose que les produits utilisés par les sociétés gouvernementales ou relative à l'infrastructure du pays, comme les banques et les transports, soient fournis par des entreprises chinoises. Des équipementiers de sécurité comme Cisco ou Symantec pourraient du coup être exclus de ce marché en pleine croissance, ou forcés à nouer des partenariats locaux, d'après Stephen Kho, conseiller dans un cabinet d'avocat basé à Washington. « Pour le moment, cela ne semble affecter que les entreprises de sécurité informatique ». Il précise que, tandis que le MLPS était connu depuis 2007, il n'était pas envisagé que le gouvernement puisse par la suite imposer ces régulations. « Quand ils l'ont mis en place, personne n'y a réellement prêté attention. Bien souvent, ces lois restent dans les livres et ne font rien du tout ».

Un faux air de protectionnisme

Certains s'inquiètent que la Chine puisse utiliser ces sujets relatifs à la protection des infrastructures pour verrouiller le marché croissant des produits de sécurité. Si l'on en croit un rapport de la Chambre de Commerce Américaine basée en Chine, les officiels du pays auraient déclaré que la plupart des agences gouvernementales et entreprises publiques auront l'obligation d'être aux normes d'ici la fin de l'année. Le MLPS n'est qu'une des politiques mises en place par la Chine pour contribuer au développement de technologies « maison ». La Chambre de Commerce déclare à ce propos que « ces politiques qu'adopte la Chine sous le prétexte « d'innovations étrangères » sont de plus en plus verrouillées et protectionnistes par nature ».

L'an dernier, Trond Undheim, directeur de la stratégie normative chez Oracle, avait déjà signalé que d'autres lois et régulations posaient quelques soucis, notamment la Chinese Compulsory Certification (CCC) qui impose la divulgation de la propriété intellectuelle pour certains produits de sécurité. « La Chine est pour le moment certaine de pouvoir limiter l'empreinte globale de l'industrie informatique sur son territoire. Ils ont conçu tout un lot de combines pour y parvenir, notamment centrées autour de la législation des systèmes de sécurité informatiques ».

Crédit Photo : http://www.china-certification.com/en/index.php , Agent de Certification à la CCC

Selon Pat Gelsinger, "Intel lorgnait sur McAfee depuis longtemps"

Aujourd'hui président et directeur opérationnel d'EMC, numéro un mondial en matière de stockage, Pat Gelsinger, aujourd'hui vice-président chez EMC et ancien vice-président d'Intel, s'est dit surpris par le timing de l'opération, mais pas par sa logique. «Nous nous intéressions depuis longtemps à la sécurité et aux opportunités dans ce domaine ... avec à l'esprit l'objectif essentiel d'assurer la sécurité de la plate-forme de base," a-t-il déclaré.

"La sécurité requiert la mise en place d'un tronc commun sûr au sein de tous les éléments du système afin de pouvoir établir que quelqu'un est bien celui qu'il prétend être," a déclaré Pat Gelsinger, lequel a rejoint EMC il y a un an environ pour prendre la tête des activités de stockage, après 30 années passées chez Intel. "Il est impossible de faire confiance au système d'exploitation, aux pilotes, au firmware ou au Bios d'un PC ou d'un serveur, car tous peuvent être piratés," a-t-il ajouté. "Les récents incidents de sécurité ont prouvé que les antivirus et les pare-feux ne fonctionnent pas, ce qui motive une plus forte demande de sécurité," a-t-il encore déclaré. "Cela amène à la réponse simple que la base de silicium est importante. L'idée de pouvoir assurer la sécurité de la plateforme au niveau du silicium est une stratégie très rationnelle qu'Intel peut assumer," a encore commenté Pat Gelsinger.

Bonne intégration des solutions de McAfee avec RSA

"Le projet d'acquisition de McAfee par Intel pourrait heurter RSA, la filiale spécialisée dans la sécurité d'EMC, mais seulement dans de petites proportions, parce que les produits de RSA sont très complémentaires de ceux de McAfee," a-t-il expliqué. D'ailleurs, selon Pat Gelsinger, depuis l'annonce du rachat, Intel a fait savoir à EMC qu'elle souhaitait élargir davantage son partenariat avec RSA. "Lors de la Conférence 2010 que la RSA a tenu en mars dernier, les entreprises ont validé une "chaîne de confiance" entre les processeurs Intel, les logiciels VMware, le logiciel de gestion des autorisations de RSA et une console de sécurité d'Archer Technologies, entreprise acquise par EMC en janvier," a-t-il dit.

3Par est surévalué

Quant à la bataille que se livrent Dell et Hewlett-Packard pour l'acquisition de 3Par, celui-ci se dit partagé, jugeant que 3Par est «considérablement surévalué, parce qu'il ne vend que des équipements de stockage haut de gamme aux entreprises et que le nombre très restreint de repreneurs possibles fait monter le prix." Cependant, celui-ci estime que HP, qui vient de relever son offre à 27 dollars par action, soit à environ 1,8 milliard de dollars, serait en meilleure position pour faire de 3Par un concurrent d'EMC, notamment du fait que sa présence dans les grandes entreprises est déjà importante. Dell bénéficie pour sa part d'un gros partenariat OEM (original equipment manufacturer) avec EMC, qui couvre des produits comme Clariion, Celerra, Symmetrix et la ligne Data Domain. "EMC tient vivement à préserver sa relation avec Dell," a-t-il déclaré. "D'une certaine façon, j'aurais préféré qu'ils ne rendent pas le mélange un peu plus complexe, mais dans tous les cas nous ferons en sorte de mener de bons partenariats avec eux," a-t-il finalement conclu.

Crédit photo : D.R.

La falsfication d'identité a un prix sur Internet

Les activités des piratage informatiques telles que le vol d'identité ou le phishing ne concernent pas uniquement un détournement d'argent selon McAfee, fournisseur de solutions de sécurité (récemment racheté par Intel). En effet, les cybers pirates disposent d'un arsenal plus large que ce que l'on pouvait penser. Ils peuvent fournir à tout criminel en fuite un document falsifié lui permettant de se promener rasséréné.

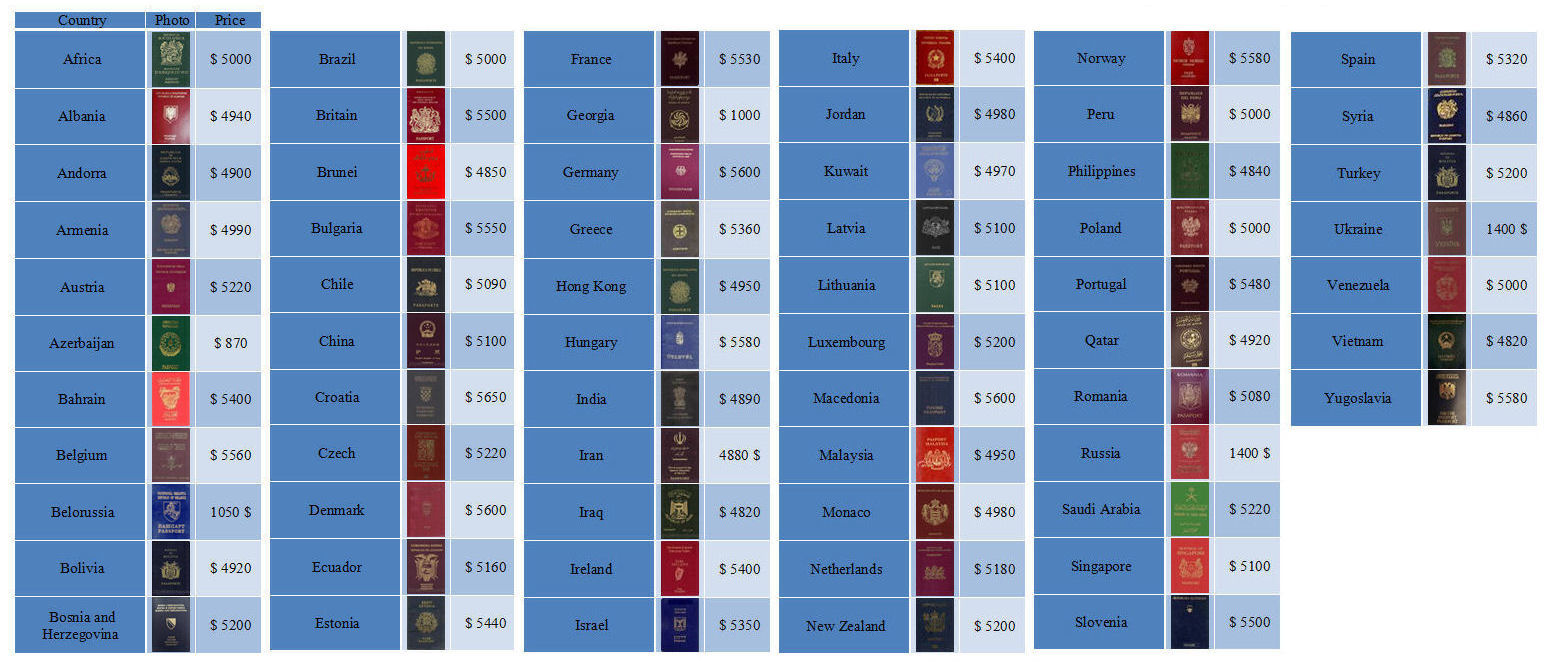

Un tableau du prix des passeports falsifiés (Crédit : McAfee)

Le passeport est l'objet le plus falsifié. Certains sites pourront, moyennant de l'argent, falsifier un passeport pour le pays que vous souhaitez. A titre d'exemple le passeport le moins cher, celui de l'Azerbaïdjan, ne coûtera « que » 870 dollars quand au passeport français, il vaudra 5 530 dollars. Les sites dans ce genre peuvent créer de fausses cartes de crédit avec des soldes pouvant monter jusqu'à 50 000 dollars.

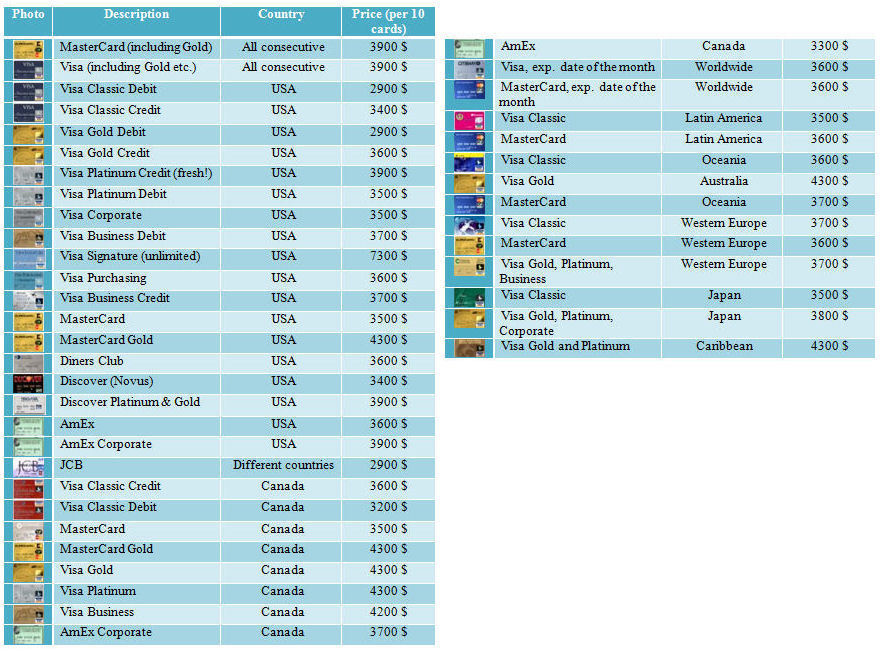

Un tableau du prix de cartes de crédit falsifiés (Crédit : McAfee)

De fait, il est désormais possible de travestir tout un ensemble de papiers officiels c'est pourquoi McAfee, avertit le public en lui conseillant de faire très attention à la diffusion de leurs données personnelles, que ce soit sur les réseaux sociaux ou dans la vie « réelle » étant donné que le pirates informatiques redoublent d'ingéniosité pour voler tout document pouvant leurs rapporter de l'argent. (...)

| < Les 10 documents précédents | Les 10 documents suivants > |