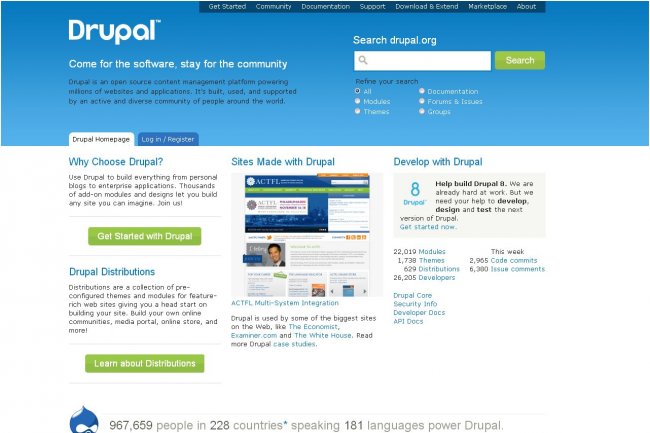

Drupal.org a réinitialisé les mots de passe d'accès aux comptes après s'être aperçu d'un accès non autorisé aux informations gérées sur ses serveurs. Dans un billet, Holly Ross, directeur de l'association Drupal qui maintient le site, explique que l'accès s'est fait via un logiciel tiers installé sur l'infrastructure serveur du site du projet de CMS (gestion de contenus web) et qu'il ne résulte pas d'une faille dans le logiciel Open Source.

Les informations exposées incluent des noms, adresses e-mail et pays, ainsi que des mots de passe chiffrés. La violation a affecté des données relatives à des comptes clients sur Drupal.org et groups.drupal.org, mais elle ne concerne pas les sites qui exploitent le logiciel de CMS. Le site Drupal.org, géré par des bénévoles, conserve le code de l'application et des travaux contributifs, tandis que Drupal Groups est utilisé par la communauté Open Source pour organiser et planifier les projets.

Pas de données de cartes de crédit sur le site

L'enquête est toujours en cours au sein de l'équipe de Drupal qui pourrait découvrir que d'autres catégories d'information ont été compromises, indique par ailleurs Holly Ross en précisant que le site de l'association ne comporte pas de donnée de cartes de crédit. Dans un document FAQ (frequently asked questions), l'organisation ajoute que rien ne laisse penser que ce type d'informations aurait pu être intercepté. Il n'y a pas non plus d'éléments laissant supposer que le logiciel, les contributions ou les packages aient été modifiés sur Drupal.org par un utilisateur non autorisé.

Les fichiers malveillants, placés sur les serveurs association.drupal.org par une application tiers utilisée par le site, et qui n'a pas été identifiée, ont été découverts lors d'un audit de sécurité. Le site web de l'association a été fermé pour éviter tout risque de sécurité lié à ces fichiers. Drupal demande aux titulaires de comptes sur Drupal.org de changer leurs mots de passe lors de leur prochaine connexion.

Drupal a renforcé la sécurité de son site

Pour l'instant, l'association ne sait pas qui est derrière cette attaque et n'a pas encore indiqué le nombre d'utilisateurs touchés. Selon certaines estimations, cela devrait tourner autour d'un million.

En attendant, le groupe Open Source a renforcé sa sécurité pour prévenir d'autres attaques similaires, notamment sur ses serveurs web Apache, avec l'utilisation systématique d'une analyse anti-virus pour détecter les fichiers malveillants chargés sur les serveurs Drupal.org. Il a également ajouté des kernels grsecurity à la plupart de ses serveurs et archivé ses sites en fin de vie.

Drupal réinitialise ses mots de passe suite à un accès malveillant

2

Réactions

Après avoir découvert un accès non autorisé à certaines informations des comptes de son site Drupal.org, l'association gérant le projet de CMS Open Source demande à ses utilisateurs de changer leur mot de passe.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

2 Commentaires

Suivre toute l'actualité

Newsletter

Recevez notre newsletter comme plus de 50 000 professionnels de l'IT!

Je m'abonne

Sinon, on peut aussi utiliser un CMS sécurisé... je ne donnerai pas de nom par souci d'objectivité...

Signaler un abusComment se protéger avec un mot de passe?Au vu du piratage des comptes de plus en plus fréquent.Il est urgent de sécuriser ses comptes mails , ses comptes sur forums.Un mot de passe fort est préconisé afin de ne pas se faire pirater son compte.Par mot de passe fort on entend un mot de passe élaboré et pas du genre "1234".Il existe des gestionnaires de mot de passe du type abpasswordpower qui élaborent des mot de passe solide et qui ne nécessite de retenir qu'un mot de passe pour tous ses comptes.

Signaler un abus