Le cabinet d'audit et de conseil EY (Ernst&Young) vient de publier sa 18e étude annuelle sur la sécurité informatique. Consacrée aux menaces de cybersécurité auxquelles les entreprises doivent faire face, l'édition 2015 de GISS (Global Information Security Survey) a été conduite auprès de 1 755 organisations dans 67 pays. Premier constat, 88% des répondants ne croient pas que leurs systèmes d'information répondent à leurs besoins de sécurité qui doivent couvrir toutes les dimensions de l'entreprise (finance, supply chain, CRM, RH...), qui plus est en pleine transformation numérique. Néanmoins, ils ne sont plus que 36% à penser qu'ils ne seraient pas capables de détecter une attaque sophistiquée, alors qu'ils étaient 56% l'an dernier. Cela constitue une amélioration significative estime EY tout en rappelant aux entreprises de bien avoir en tête que le niveau de sophistication des attaques augmente continuellement.

L'IoT va complexifier les questions de sécurité

En préambule de son étude GISS 2015, EY souligne l'importance de bien comprendre les défis que pose la cybersécurité. Les entreprises considèrent les opportunités apportées par la transformation numérique et accélèrent leurs projets en ce sens. Mais dans leur précipitation, elles ont négligé certaines précautions et sous-estimé certains risques, note le cabinet. La prise de conscience que le monde digital offrait aussi un énorme potentiel d'exploitation pour la criminalité s'est faite avec retard. De même que commencent seulement à émerger la complexité de l'interconnectivité entre les utilisateurs, les entreprises et les « objets » de l'IoT, ainsi que les conséquences fortuites qui en résultent. Pour bien comprendre et appréhender les défis qu'elles doivent affronter, les organisations doivent se poser quatre séries de questions, conseille le cabinet d'audit. Premièrement, quelles sont les menaces que vous pensez devoir affronter et comment pouvez-vous les combattre ? Deuxièmement, quels sont les pires scénarios pour vous, comment détecter les signaux les plus ténus et maintenir constamment le plus haut niveau d'alerte ? Troisièmement, pourquoi êtes-vous toujours si vulnérable, est-ce par un défaut de mesures dans votre environnement actuel, parce que vous ne disposez pas de mécanismes pour vous adapter aux changements ou parce que vous n'avez pas d'approche proactive pour neutraliser les cyberattaques sophistiquées ? Enfin, quatrièmement, qu'est-ce qu'une défense active et comment la construire, que faut-il améliorer ?

En 2020, 85% des relations business seront gérées sans interactions humaines, selon un rapport de Gartner (qui date déjà de 2011), rappelle EY. Or, les résultats de l'étude GISS 2015 montrent par exemple que, pour 68% des répondants, la surveillance de leur écosystème n'apparaît pas comme un challenge dans le contexte de l'Internet des objets. Ou, encore, toujours dans le contexte de l'IoT, que 67% ne voient pas non plus comme un problème de sécurité la gestion du développement des points d'accès vers leur organisation.

La négligence des employés mieux prise en compte ?

Interrogés sur les vulnérabilités qui ont pris le plus d'ampleur au cours des 12 derniers mois, les répondants ont cité en premier la négligence ou l'ignorance de leurs collaborateurs (18%) et juste derrière les architectures et les informations de sécurité obsolètes (15%). Or, fait remarquer EY, ces deux préoccupations, citées cette année par, respectivement, 44% et 34% des personnes interrogées, arrivaient déjà en tête l'an dernier et, de surcroît, à un niveau plus élevé correspondant à 57% et 52% des répondants. Pour le cabinet, cela signifie que les entreprises pensent couvrir ces vulnérabilités de façon plus efficace.

Du côté des menaces identifiées, le phishing vient cette fois en premier (19%), suivi des malwares (virus, vers, chevaux de Troie...) et attaques zero-day (16%), des cyberattaques visant à voler des informations financières (15%), destinées à perturber l'activité de l'entreprise (15%) ou à s'emparer de ses données ou de sa propriété intellectuelle (13%). Viennent ensuite la fraude (12%), l'espionnage et les catastrophes naturelles (9%). En moyenne, 44% des répondants ont indiqué cette année qu'ils voyaient le phishing comme la principale menace, contre 39% l'an dernier. Même tendance du côté des malwares, vus à 43% comme la première menace contre 34% en 2014. L'évolution est nette mais, cette fois, EY s'interroge si elle est exacte ou s'il s'agit d'une mauvaise perception.

Le crime organisé cité comme principale source d'attaques

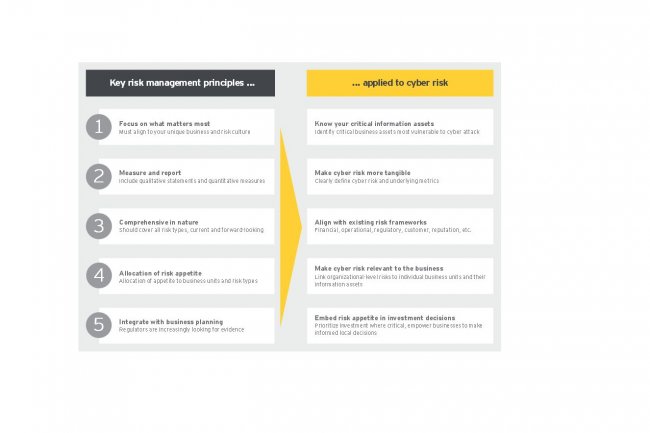

Qu'est-ce qui permettrait de lutter contre les cybermenaces ? Pour 42% des répondants, bien connaître ses actifs est une connaissance clé sur le terrain de la sécurité. Sondés sur leur capacité à estimer les dommages résultant de cyber-incidents subis sur les 12 derniers mois, ils ne sont que 20% à pouvoir le faire. Quand il s'agit de désigner les sources d'attaques les plus probables, le crime organisé est cité dans 59% des cas (contre 53% en 2014). Mais les collaborateurs de l'entreprise n'arrivent pas très loin derrière, mentionnés dans 56% des cas, suivis des groupes activistes (54% contre 46% en 2014) et des hackers solitaires (43%). EY fait remarquer la progression enregistrées sur les attaques possiblement commanditées par des Etats : 35% des répondants les citent contre seulement 27% l'an dernier.

Sur les investissements prévus l'an prochain dans ces domaines, 69% des répondants estiment qu'ils devraient augmenter leur budget consacré à la cybersécurité pour mieux protéger leurs données, néanmoins, 84% des répondants estiment qu'ils engageront les mêmes dépenses, ou moins, sur la protection de leur propriété intellectuelle, 70% dépenseront la même chose sur la sécurité opérationnelle (antivirus, correctifs de sécurité, chiffrement, etc.) et, enfin, 62% conserveront le même niveau de dépenses concernant leurs capacités à répondre aux incidents. Pourtant, note EY, « une grande partie des entreprises interrogées ne semblent pas armées pour faire face aux cyberattaques ». Ainsi, 54% des répondants avouent manquer d'un service consacré à l'impact des nouvelles technologies et 47% n'ont pas de centre de supervision de la sécurité, tandis que 36% n'ont tout simplement pas de programme de détection des menaces. Enfin, 18% n'ont carrément pas de programme de gestion des identités et des accès.

Commentaire