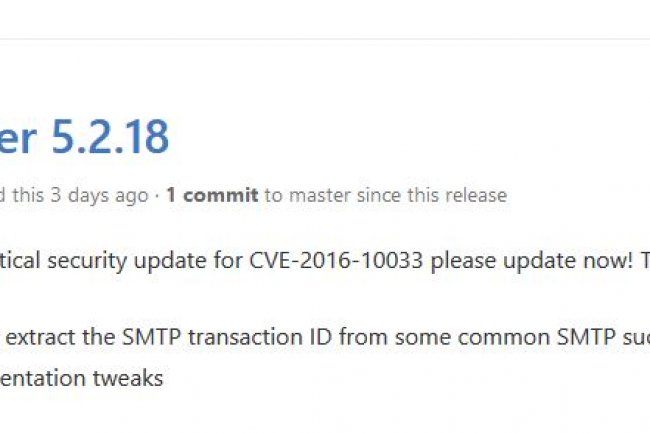

La vulnérabilité découverte dans la bibliothèque PHPMailer par le chercheur en sécurité polonais Dawid Golunski, et répertoriée sous la référence CVE-2016-10033, a été corrigée le 25 décembre par l’équipe du projet open source. La version 5.2.18 qu’ils ont livrée remédie au problème. Néanmoins, il faudra un certain temps pour que la mise à jour de PHPMailer se diffuse parmi les logiciels qui recourt à la bibliothèque et il existe déjà des outils pour exploiter la faille qui permet à des attaquants d’exécuter du code sur un site.

La bibliothèque open source est utilisée pour envoyer des emails de façon sécurisée en utilisant du code PHP à partir d’un serveur web. Elle se trouve dans de nombreux logiciels de gestion de contenus web couramment utilisés par les développeurs, comme WordPress et Drupal. Les équipes suivant ces CMS préparent à leur tour des mises à jour pour leurs produits. PHPMailer est également utilisé par Joomla et par un logiciel de gestion de la relation client comme SugarCRM.

(mise à jour) : Le 28 décembre, une autre version a été livrée, numérotée 5.2.20.

La version 5.2.18 est déjà obsolète... il faut passer à la 5.2.20...

Signaler un abusgithub.com/PHPMailer/PHPMailer/blob/master/SECURITY.md