La tâche est sans fin pour les hackers éthiques à la recherche de failles de sécurité dans les logiciels. Les vulnérabilités qu'ils débusquent sont signalées aux éditeurs pour qu'ils puissent les corriger rapidement, avant une exploitation malveillante. Face à la recrudescence d’attaques informatiques en tout genre, une course de vitesse s’est engagée pour ces volontaires de la sécurité, motivés par les primes des programmes de bug bounty mis en place par les fournisseurs pour encourager leurs efforts. Ces chasseurs de bugs doivent sans cesse faire progresser leur expertise dans un paysage IT qui se transforme. Mais les vocations ne s’épuisent pas.

Selon le rapport 2021 de HackerOne, il y a eu l’an dernier une augmentation de 63% du nombre de hackers ayant rapporté la découverte de vulnérabilités. Parmi les soumissions de bugs, la plateforme mondiale de sécurité collaborative constate une hausse de 53% sur les demandes de contrôle d’accès abusif et l’escalade de privilèges et 310% d’augmentation sur les rapports de mauvaise configuration. Les hackers les plus actifs signalent des bugs en moyenne dans 20 catégories de failles différentes.

Plus de 40 M$ de primes en 2020

En 2020, plus de 40 millions de dollars de primes ont été attribués par les éditeurs pour la découverte de bugs. Au total, à ce jour, ce sont plus de 100 millions de dollars qui ont été accordés aux hackers éthiques pour avoir rapporté des vulnérabilités dans les logiciels. HackerOne relève aussi qu’il n’est pas toujours facile de signaler des bugs aux éditeurs de logiciels. L’an dernier, la moitié des hackers qui en avaient trouvés ne l’ont pas communiqué en l’absence d’un processus de reporting clair ou en raison d’une précédente expérience qui s’était révélée négative.

Enfin, si l’attrait des primes contribue à leur intérêt dans 76% des cas, 85% d’entre eux affirment qu’ils sont surtout motivés par le fait d’apprendre, 65% le font par plaisir et 62% pour parvenir de cette façon à faire avancer leur carrière. D’ailleurs, 33% disent avoir mis à profit leurs compétences en hacking pour décrocher un emploi dans la sécurité. Le secteur des services Internet est celui qui mobilise le plus l’énergie des hackers qui sont 59% à travailler autour de ces applications. Suivent les services financiers (47%), les éditeurs de logiciels (43%), le e-commerce et la distribution de détail (41%) et le secteur médias/loisirs (41%).

Plus de la moitié des hackers éthiques ont moins de 25 ans

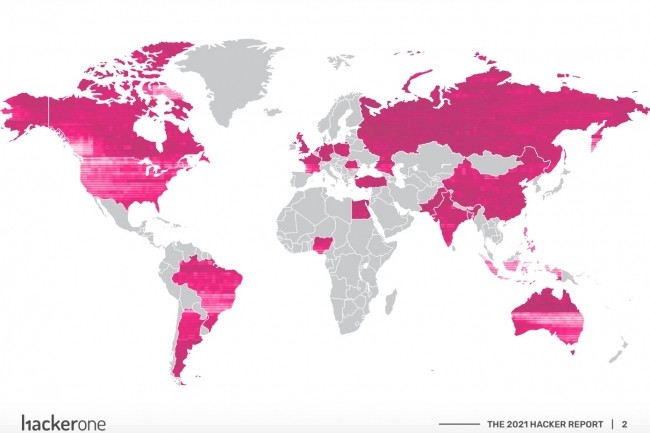

La plateforme HackerOne a réuni plus d’un million de hackers éthiques dans le monde en 2020 dont plus de 13 000 en France. Quel est leur profil ? Ils sont jeunes. Un peu plus de la moitié d’entre eux ont moins de 25 ans. La majorité se déclarent autodidactes. Néanmoins, 37% ont étudié l’informatique dans l’enseignement supérieur et 20% sont diplômés dans ce domaine. Plus de 80% d’entre eux se définissent comme des hackers à temps partiel tandis que 35% le font en parallèle à un travail à temps complet. Pour la France, HackerOne braque ses projecteurs sur Roni Carta (aka Lupin), un hacker éthique de 18 ans, analyste en sécurité chez ManoMano. Il s'est initié à la programmation à l'âge de 10 ans souhaitant créer son propre jeu vidéo. Pour sa chasse aux failles, Roni Carta utilise les plateformes de sécurité collaborative de Hackerone, Intigriti ou encore Bugcrowd. Il s'est illustré avec une équipe lors d'une DEF CON dans le cadre d'un concours mondial portant sur le hacking de satellite.

En 2020, quelles conséquences la pandémie a-t-elle eu sur l’activité des hackers éthiques. Pour un quart d’entre eux, elle a eu un impact négatif sur leur capacité à exécuter des programmes de bug bounty. Au contraire, 34% disent avoir participé à davantage de programmes de bug bounty à la suite de la transformation numérique accélérée entraînée par la pandémie. Sur cette période, 24% ont concentré leurs efforts sur le secteur de la santé. Concernant la nature de leurs découvertes, près de la moitié des hackers éthiques rapportent que les surfaces d’attaque gagnent en robustesse à mesure que les vulnérabilités de faible ampleur sont corrigées.

Commentaire