Versa Networks continue d’étoffer sa plateforme SASE nommée One en intégrant deux fonctions de sécurité supplémentaires. La première est la protection native des navigateurs qui applique les politiques d’accès et de protection des données directement au sein des sessions de navigation. La seconde est la technologie Inbound SSE, qui achemine le trafic Internet via les passerelles cloud de Versa afin d’inspecter et de filtrer les menaces avant qu’elles n’atteignent les applications d’entreprise. Selon Kelly Ahuja, CEO de Versa, historiquement, les plateformes SSE (Security Service Edge) se sont uniquement concentrées sur le trafic sortant des utilisateurs et des terminaux vers Internet.

Il constate que la protection des applications exposées à Internet contre les menaces a nécessité le déploiement d'une infrastructure de pare-feu dédiée devant chaque environnement d'application, que ce soit dans un centre de données, une succursale ou une instance cloud. Le problème est que le nombre d’applications se multiplie en entreprise et que les charges de travail IA introduisent du trafic supplémentaire. Le modèle classique devient alors de plus en plus difficile à maintenir. « Jusqu'à présent, tous les flux de trafic correspondaient à des communications entre l’utilisateur et des applications dans le cloud », a déclaré Kelly Ahuja. « Mais désormais, les applications dans le cloud souhaitent communiquer avec des applications sur site. »

Une protection double flux

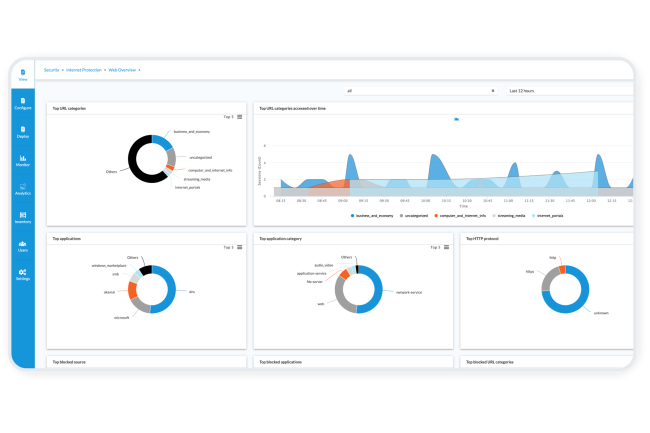

La solution SSE de Versa One s’est habituellement concentré sur le trafic sortant. Les utilisateurs et les terminaux se connectent via les passerelles cloud de Versa pour accéder à Internet, aux applications SaaS et aux ressources privées. Le trafic entrant était exclu de ce cadre. Avec Inbound SSE, l’entreprise achemine les connexions provenant d’Internet vers sa plateforme d’inspection. La fonction peut ainsi appliquer des politiques couvrant le contrôle d'accès basé sur l'adresse IP et la localisation, l'atténuation des attaques par déni de service, le filtrage des bots, la détection et la prévention des intrusions, ainsi que le blocage des logiciels malveillants. Seul le trafic qui passe ces contrôles atteint l'application. Cette technologie est propre à Versa et fait l’objet d’un dépôt de brevet. Pour Kelly Ahuja, cette fonctionnalité est incluse dans la licence SASE standard de Versa et couvre les deux sens de communication. L’opérateur Swisscom s’en sert pour inspecter le trafic entrant au sein de ses propres points de présence SSE plutôt que de déployer des pare-feux chez ses clients.

La technologie est aussi adaptée aux charges de travail IA. En effet, les serveurs MCP externes qui se connectent aux environnements d'entreprise génèrent des types de connexion que le SSE n’avait pas pour habitude de gérer. Versa dispose déjà d'un serveur MCP « zero-trust » en production qui nécessite une validation humaine avant d'autoriser les commandes agentiques, ainsi que d'un pare-feu basé sur l'IA générative afin de contrôler quels utilisateurs et agents peuvent accéder aux modèles. Le CEO de Versa prévoit de développer d’autres fonctionnalités spécifiques sur l’IA. Il insiste sur la nécessité d’avoir un point centralisé d’application des politiques où tout le trafic MCP serait acheminé, avec des contrôles définissant ce que chaque serveur est autorisé à faire. Cette couche inclurait aussi des capacités de sandboxing et une fonction de type Web Application Firewall (WAF) pour protéger les modèles hébergés contre tout accès non autorisé par des utilisateurs, des agents ou des serveurs MCP externes.

Renforcer la protection des navigateurs

Le trafic entrant n'est pas le seul angle mort sur lequel s’est penchée Versa. À mesure que les activités des entreprises s'orientent de plus en plus vers les applications basées sur le navigateur, la session de navigation elle-même est devenue un vecteur de risque. La société propose déjà deux méthodes pour contrôler l'accès aux applications basées sur un navigateur au sein de la platforme One : un portail d'applications et l'isolation à distance du navigateur. Basée sur Chromium et gérée de manière centralisée via la même plateforme, la fonctionnalité Secure Enterprise Browser apporte une troisième option qui étend les contrôles des politique existantes à la session de navigation elle-même. Lorsque les utilisateurs accèdent à des applications SaaS via des applications natives plutôt que par un navigateur, l’épinglage de certificat (ou certificate pinning) et le comportement du proxy HTTP peuvent limiter la visibilité de l'entreprise sur ces sessions. En faisant passer les utilisateurs à un navigateur contrôlé, le flux est orienté vers une zone d’inspection et sous le même cadre de politiques déjà en vigueur dans One.

Le choix de la méthode à déployer parmi ces trois options dépend de l'environnement réglementaire de l’entreprise et des applications concernées. M. Ahuja a cité les services financiers comme l'un des premiers secteurs verticaux à s'orienter vers les navigateurs d'entreprise. Dans l'ensemble, les annonces concernant Inbound SSE et Secure Enterprise Browser s'inscrivent dans une tendance plus large chez Versa. L'entreprise s'est orientée vers une plateforme qui gère la sécurité et la mise en réseau à partir d'une seule pile logicielle, et M. Ahuja a présenté Inbound SSE et Secure Enterprise Browser comme les prochaines étapes de cette évolution plutôt que comme des ajouts autonomes. « L'approche basée sur une plateforme est absolument fondamentale », a affirmé M. Ahuja. « Qu'il s'agisse de SASE, de SSE, de SD-WAN, d'un routeur ou d'un pare-feu, tout repose sur la même pile logicielle et les mêmes principes. »

Commentaire