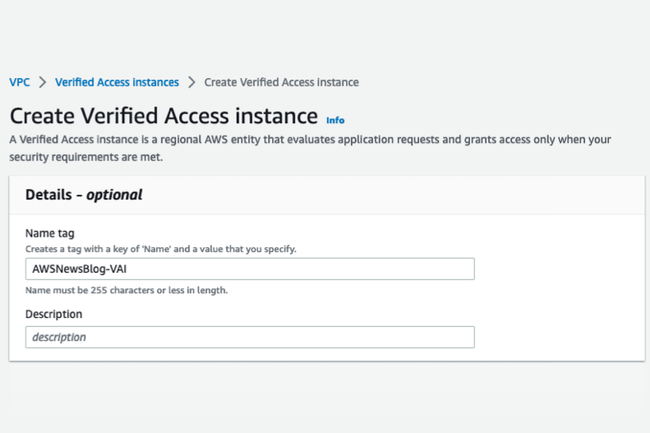

La stratégie zero trust commence à se diffuser au sein des entreprises. Les fournisseurs de cloud veulent accompagner cette tendance. AWS vient par exemple de généraliser son service Verified Access dévoilé en novembre dernier et l’enrichir de deux fonctions supplémentaires : un WAF (Web application firewall) et la transmission de contexte d’identité signé comme l’alias de connexion d’un utilisateur. Sur ce dernier point, AWS explique dans un blog que « si votre application reçoit une demande sans le contexte signé, elle peut la rejeter, ce qui renforce sa sécurité. Le contexte signé comprend également des attributs utilisateur tels que le rôle et le service, qui peuvent être utilisés pour rationaliser la personnalisation de l'application ».

Sur le WAF, il « protège les applications web (HTTP/S) contre les menaces de la couche applicative », souligne la firme américaine. « Les clients peuvent filtrer les exploits courants, comme l'injection SQL et le cross-site scripting (XSS) à l'aide du WAF, tout en activant l'accès fin basé sur l’approche zero trust pour les applications à l'aide de l'identité de l'utilisateur et de l'état de sécurité de l'appareil », ajoute le fournisseur de cloud.

Extension des partenariats

Pour élargir sa portée, Verified Access s'intègre avec les partenaires d'AWS dans les domaines de l'identité et de la sécurité des appareils, notamment Beyond Identity, CrowdStrike, CyberArk, Cisco Duo, Jamf, JumpCloud, Okta et Ping Identity. « De plus, les partenaires en matière d'observabilité, dont Datadog, IBM, New Relic, Rapid7, Sumo Logic et Trellix, peuvent ingérer les journaux Verified Access et fournir des données exploitables sur les utilisateurs qui tentent d'accéder aux applications des clients », a déclaré AWS.

A noter que Verified Access est disponible dans 10 régions : US East (Ohio), US East (N. Virginia), US West (N. California), US West (Oregon), Asia Pacific (Sydney), Canada (Central), Europe (Frankfurt), Europe (Ireland), Europe (London), and South America (São Paulo. La tarification du service est calculée sur une base horaire et sur la quantité de données traitées en gigaoctets pour chaque application utilisant Verified Access.

Commentaire