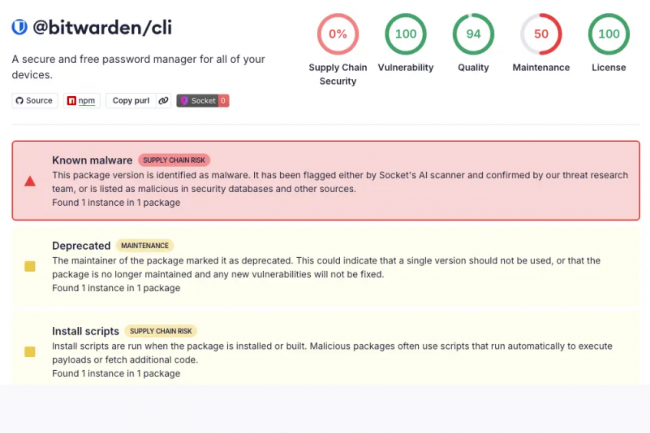

Des chercheurs en sécurité mettent en garde contre une dernière attaque supply chain ayant débouché sur la diffusion d'une version malveillante de Bitwarden CLI, la version en ligne de commande du très populaire gestionnaire de mots de passe open source. Cette attaque serait liée à la récente série de compromissions de la chaîne d'approvisionnement attribuées à un groupe appelé TeamPCP. « L'attaque semble avoir exploité du code GitHub Action compromis dans le pipeline CI/CD de Bitwarden, ce qui correspond au schéma observé dans d'autres dépôts affectés par cette campagne », ont déclaré les chercheurs de la société de sécurité Socket.dev dans un rapport. Les attaquants ont réussi à publier une version malveillante de Bitwarden CLI (version 2026.4.0) sur le registre npm. Cette version ne correspondait à aucune version officielle publiée sur le dépôt GitHub du projet et a été détectée puis supprimée en environ une heure et demie le 22 avril en fin de journée. « L'enquête n'a révélé aucune preuve indiquant que les données des coffres-forts des utilisateurs finaux aient été consultées ou exposées à un risque, ni que les données de production ou les systèmes de production aient été compromis », a déclaré Bitwarden dans un communiqué publié sur ses forums communautaires. « Dès que le problème a été détecté, l'accès compromis a été révoqué, la version npm malveillante a été retirée et des mesures correctives ont été immédiatement mises en œuvre. »

Cette attaque semble être liée à la récente compromission de la chaîne d'approvisionnement qui a affecté les images Docker et les extensions VS Code du scanner de vulnérabilités « infrastructure-as-code » KICS, développé par la société de sécurité Checkmarx. Le groupe présumé impliqué, TeamPCP, est à l'origine d'une vague d'attaques par la chaîne d'approvisionnement qui a touché des projets open source ces derniers mois, notamment le scanner de sécurité Trivy. Heureusement, cette attaque n'a touché que la version CLI de Bitwarden et non l'extension de navigateur web, beaucoup plus répandue, ni les autres applications clientes. On estime que Bitwarden compte plus de 10 millions d'utilisateurs, dont 50 000 entreprises.

Des identifiants de connexion cloud et d'IDE à risque

La version 2026.4.0 de la CLI Bitwarden, infectée par un cheval de Troie, contenait un programme de chargement personnalisé appelé bw_setup.js qui vérifie si le gestionnaire de paquets bun est installé, puis l'utilise pour exécuter bw1.js. Si bun n'existe pas, il est téléchargé et installé depuis GitHub. Selon une analyse réalisée par la société de sécurité JFrog, la charge utile malveillante est conçue pour détecter et collecter un large éventail d'identifiants et de jetons d'accès à partir du système de fichiers, des variables d'environnement du shell et des configurations des actions GitHub. Les identifiants ciblés comprennent les jetons GitHub et npm, les identifiants AWS et GCP, les clés API issues des configurations MCP et des agents IA, les identifiants Git, les clés SSH, et bien d'autres encore. Si des jetons GitHub sont détectés, le code malveillant les exploite automatiquement en contactant une URL spécifique et en essayant plusieurs voies d'escalade, notamment en exécutant des actions GitHub et en répertoriant les secrets de leurs workflows. « Il ne s'agit pas d'un vol passif d'identifiants », expliquent les chercheurs de JFrog. « C'est un mécanisme d'accès secondaire conçu pour extraire davantage d'informations confidentielles des environnements d'automatisation hébergés par GitHub. »

Les utilisateurs ayant constaté que leur installation de Bitwarden CLI avait été mise à jour vers la version malveillante 2026.4.0 doivent partir du principe que les identifiants de développeur et de cloud présents sur leur machine ont été compromis et doivent être renouvelés immédiatement. L'objectif de ce groupe d'attaquants est de collecter des identifiants qui leur permettraient de mener d'autres attaques de la chaîne logistique logicielle. Après avoir désinstallé la version malveillante, vidé le cache npm et supprimé les fichiers bw1.js et bw_setup.js du système, les chercheurs de JFrog recommandent de :

- Révoquer tous les PAT GitHub présents sur les systèmes affectés et les jetons npm et invalider les jetons de publication CI et les clés d'accès AWS ;

- Vérifier l'accès à AWS SSM et Secrets Manager, aux journaux d'audit d'Azure Key Vault et de GCP Secret Manager, et renouveler les secrets affectés ;

- Inspecter les workflows GitHub Actions et les artefacts de dépôt à la recherche d'exécutions ou de branches non autorisées ;

- Vérifier l'historique du shell et les fichiers de configuration des outils d'IA à la recherche de fuites de données sensibles ;

- Bloquer audit[.] checkmarx[.]cx et 94[.]154[.]172[.]43 aux points de sortie du réseau ;

- Appliquer des contrôles sur les scripts npm lorsque cela est possible, y compris l'utilisation d'ignore-scripts pour les installations non fiables.

Commentaire