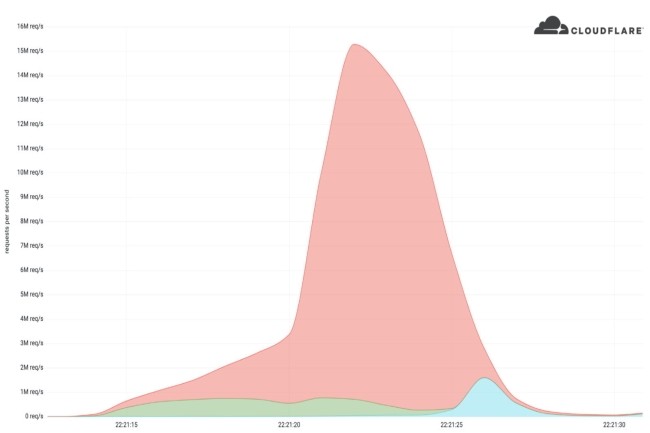

Il ne s’agit pas du record pour une attaque en déni de service, mais c’est sans conteste une des plus importantes attaques DDoS par HTTPS. CloudFlare a indiqué dans un blog avoir réussi à arrêter les agissements d’un botnet effectuant jusqu’à 15,3 millions de requêtes par seconde. Si le nom de la victime n’a pas été dévoilé, la société visée travaille dans le domaine du launchpad crypto. Il s’agit d’un intermédiaire qui met en relation des porteurs de projets (dans la cryptomonnaie ou la blockchain par exemple) et des investisseurs.

L’attaque a été très brève, 15 secondes, mais très intense. Dans le détail, le botnet derrière cette campagne a mobilisé 6 000 bots uniques provenant de 112 pays du monde entier. Les plus importants étaient en Indonésie, Russie, Brésil, l'Inde, la Colombie et les États-Unis. L'attaque provient de plus de 1 300 réseaux, dont les principaux sont Hetzner Online GmbH, Azteca Comunicaciones Colombia et OVH.

En août dernier, Cloudflare avait été confronté à une campagne DDoS affichant un pic de 17,2 millions de requêtes par seconde. Mais l’attaque avec du trafic HTTP et non en HTTPS comme celle décrite ce mois-ci par le fournisseur. Selon Julien Desgats et Omer Yoachimik de Cloudflare, « les attaques DDoS par HTTPS sont plus onéreuses à réaliser en raison des ressources IT mobilisées pour établir une connexion sécurisée TLS ». En conséquence ce type d’attaques a un coût important pour les attaquants, mais aussi pour les victimes afin d’y remédier.

Commentaire