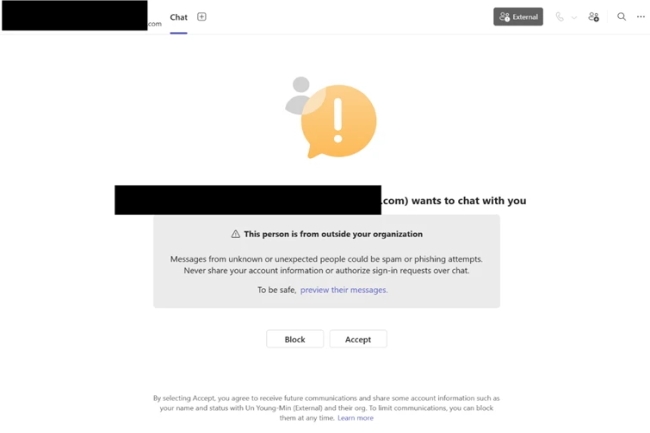

Selon Microsoft, les attaquants exploitent de plus en plus les outils collaboratifs comme Teams pour obtenir un accès aux postes des salariés. Ils se font passer pour l’assistance informatique et en les persuadent de leur accorder un contrôle à distance. Dans un article de blog, l’éditeur décrit une usurpation d’identité du service d’assistance dans laquelle les pirates engagent la conversation avec les employés via la fonctionnalité d'accès externe de Teams. « Les attaquants utilisent l'ingénierie sociale pour convaincre les utilisateurs d'accorder l'accès », a déclaré la firme de Redmond.

Elle souligne qu’avec cette approche, les adversaires arrivent à opérer au sein de canaux de communication de confiance et à contourner les défenses traditionnelles contre le phishing. Contrairement aux attaques de phishing classiques ou basées sur des exploits, cette technique repose sur ce que Microsoft qualifie d'« accès approuvé par l'utilisateur ». « Les victimes sont persuadées de lancer des sessions à distance, souvent à l'aide d'outils légitimes, cédant ainsi le contrôle aux attaquants sans déclencher les détections habituelles basées sur les malware », indique le rapport.

Une évolution dans les tactiques d’ingénierie sociale

Si cette technique peut sembler nouvelle, les analystes affirment qu’elle reflète une évolution plutôt qu’une réinvention des méthodes d’attaque. « À mon sens, il s’agit davantage d’une évolution des tactiques d’ingénierie sociale existantes que d’un changement radical », a estimé Prabhjyot Kaur, analyste senior chez Everest Group. « L’objectif sous-jacent n’a pas changé. Les pirates continuent d’exploiter la confiance des utilisateurs et le sentiment d’urgence pour obtenir un premier accès. Ce qui change, c’est le canal utilisé. » À mesure que des plateformes telles que Teams deviennent essentielles à la communication au travail, les attaquants suivent les utilisateurs dans ces environnements. Comme l’a expliqué Mme Kaur, contrairement aux courriels, ces plateformes permettent une interaction en temps réel, rendant l'usurpation d'identité du personnel IT ou du service d'assistance plus convaincante. « Plutôt que de remplacer le phishing, cela élargit la surface d’attaque et rend l’ingénierie sociale plus efficace sur le plan opérationnel », a-t-elle commenté.

Sanchit Vir Gogia, analyste en chef chez Greyhound Research, offre une vision plus précise de cette évolution. Selon lui, le changement concerne moins le canal que la manière dont les attaques se déroulent. « Le phishing demandait de l’attention. Ce modèle exige une participation », a-t-il souligné. « Les attaquants s’insèrent dans des flux de travail légitimes et guident les utilisateurs pas à pas à travers des actions qui leur accordent l’accès », a ajouté l’analyste qui présente l’approche comme une évolution vers une « exécution guidée » plutôt qu’une simple tromperie. Les conclusions de Microsoft font suite à des incidents antérieurs au cours desquels des attaquants ont utilisé les chats et les appels Teams pour se faire passer pour le support informatique et initier un accès à distance.

Le cross-tenant, un risque plus élevé

« La chaîne d'attaque exploite la fonctionnalité de communication cross-tenant de Teams, qui permet à des utilisateurs externes d'engager des discussions avec des employés », a indiqué Microsoft. « Le risque lié à ce type de communication est considérable, et de nombreuses entreprises le sous-estiment probablement », a estimé Sunil Varkey, conseiller chez Beagle Security. « Les outils de collaboration ont été conçus pour réduire les frictions, mais de nombreuses entreprises ont activé cette fonctionnalité avant d’avoir pleinement mis en place les contrôles zero trust », a-t-il précisé. « L’approche durable consiste à préserver la valeur métier de ces plateformes tout en traitant chaque interaction externe, chaque demande d’assistance et chaque autorisation d’accès comme un élément devant être vérifié, limité et surveillé. » Il a comparé ce risque à une faille de sécurité physique. Autoriser n’importe qui à entrer dans un hall d’accueil ne devrait pas signifier qu’il peut accompagner des employés vers des zones restreintes et demander l’accès.

Mme Kaur a ajouté que de nombreuses entreprises considèrent toujours les plateformes de collaboration principalement comme des outils de productivité plutôt que comme faisant partie de leur surface d’attaque. « L’accès cross-tenant est nécessaire pour les activités, mais il introduit une frontière de confiance qui est souvent mal comprise ou mal contrôlée », a-t-elle fait remarquer. Selon M. Gogia, le problème trouve son origine dans la manière dont la confiance est appliquée dans les environnements modernes. « Des acteurs externes peuvent désormais initier des interactions au sein d’environnements que les employés associent à la coordination interne créant ainsi un faux sentiment de sécurité », a-t-il expliqué.

Une détection plus difficile

Microsoft a indiqué que les pirates utilisent des outils d'administration officiels et des utilitaires d'accès à distance une fois qu'ils ont pénétré dans le système, ce qui rend leurs activités difficiles à distinguer des opérations normales. Avec ces services légitimes et ces processus approuvés, « il y a très peu d'éléments qui semblent ouvertement malveillants pris isolément », a relevé Mme Kaur. « Ces attaques se fondent dans les opérations IT normales. » Microsoft a également noté que les attaquants s'appuient sur des outils d'administration natifs et des utilitaires de transfert de données officiels pour se déplacer latéralement et exfiltrer des données tout en donnant l'impression d'une activité de routine. Cela met l’accent sur la détection comportementale. « Les équipes de sécurité doivent donner la priorité à la détection des séquences d’activité », a suggéré Mme Kaur. Par exemple, une interaction Teams externe non sollicitée suivie d’une activité d’assistance à distance et d’un déplacement latéral devrait éveiller l’attention.

Sanchit Vir Gogia plaide pour un changement d’approche dans la détection. « Ces attaques ne reposent pas sur des exploits, mais sur la séquence », a-t-il souligné par ailleurs. « Chaque action individuelle semble normale. La compromission n'apparaît que lorsque ces actions sont reliées entre elles. » M. Varkey pense que les défenseurs doivent aller au-delà des indicateurs traditionnels. « Comme ces attaques s'appuient sur des outils légitimes et des actions approuvées par l'utilisateur, les équipes de sécurité doivent se concentrer sur le contexte et le comportement, et pas seulement sur les malwares », a-t-il poursuivi.

Renforcer les contrôles

Pour réduire les risques, les experts affirment que les entreprises ont besoin d'une gouvernance plus stricte sur les environnements de collaboration. « Ces plateformes sont souvent configurées en privilégiant avant tout la commodité, avec des fonctionnalités simples de messagerie instantanée externe, d’appels, de partage d’écran et d’assistance à distance, sans tenir pleinement compte de la manière dont ces fonctionnalités peuvent être utilisées à mauvais escient lorsqu’elles sont combinées », a déclaré M. Varkey.

Mme Kaur a souligné la nécessité d’une visibilité intégrée. « Les défenses les plus efficaces résulteront de l’intégration de la visibilité sur la collaboration, l’identité, les terminaux et le SOC, plutôt que de les traiter comme des couches distinctes », a-t-elle fait valoir. « Parmi les mesures recommandées figurent le renforcement des contrôles d’accès externes, la restriction des outils d’assistance à distance aux workflows approuvés, l’application de l’accès conditionnel et de l’authentification multifactorielle MFA, ainsi que la sensibilisation des utilisateurs aux modalités des interactions légitimes avec le support IT », a indiqué Microsoft.

Commentaire