Avec le déploiement de l’IA pour détecter des failles de sécurité, il n’est pas rare de trouver de vieilles vulnérabilités non corrigées. C’est ce qui vient de se passer pour les bases de données open source PostgreSQL et MariaDB lors du concours de hacking « zeroday.cloud » organisé par Wiz. Des chercheurs étaient invités à se servir de l’outil d’analyse de sécurité basé sur l’IA, Xint Code pour dénicher des failles. Ils sont réussi à en trouver une critique dans l’extension pgcrypto de PostgreSQL, ainsi qu’un débordement de mémoire tampon dans la fonction JSON_SCHEMA_VALID(). Ces deux vulnérabilités sont susceptibles de conduire à une exécution de code à distance (RCE) sur les serveurs de bases de données concernés.

Par ailleurs, l’équipe de Xint Code a également trouvé une faille impliquant des contrôles de validation manquants dans PostgreSQL. Elle était restée non détectée pendant 20 ans et ouvrant la voie à l’écriture de code arbitraire aux attaquants. Des correctifs ont depuis été déployés pour l’ensemble de ces vulnérabilités, tandis que les deux éditeurs open source appellent à une mise à jour rapide des systèmes.

Deux vulnérabilités critiques dans PostgreSQL

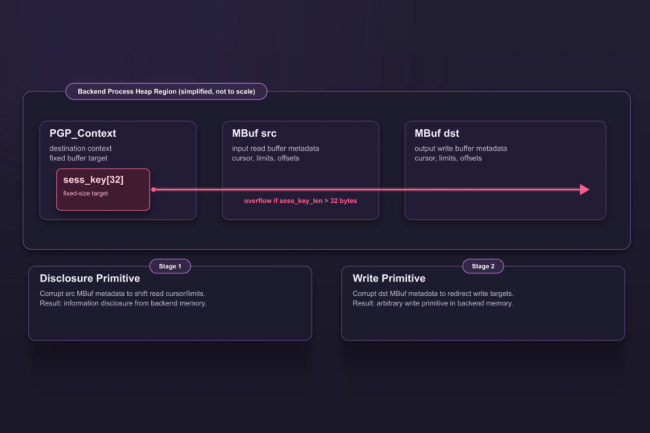

La plus grave des failles « zero-day » de PostgreSQL est un problème de débordement de mémoire tampon, référencé CVE-2026-2005 et une gravité de 8,8 dans l’extension pgcrypto. Cette dernière est couramment utilisé pour le chiffrement dans les environnements PostgreSQL. « La faille peut être exploitée à l'aide d'entrées spécialement conçues qui créent une incompatibilité de taille et provoquent des écritures hors limites dans la mémoire tampon », expliquent les chercheurs dans un article de blog. Elle affectait toutes les versions prises en charge et a été corrigée dans les mises à jour, notamment les versions v18.2, v17.8, v16.12, v15.16 et v14.2. « Le code vulnérable est présent depuis que pgcrypto a été intégré pour la première fois en 2005, il y a plus de 20 ans », ont ajouté les chercheurs.

Ce n'était pas la seule faille signalée dans PostgreSQL. Un autre groupe de chercheurs participant sous le nom de « Team Bugz Bunnies » à l'événement Wiz a découvert une faille de validation manquante, référencée sous le numéro CVE-2026-2006, qui qui rend possible l'exécution de code arbitraire. La faille a été notée à un niveau de gravité CVSS proche de 9 et a été corrigée dans les mêmes mises à jour que celles qui ont corrigé CVE-2026-2005. Les responsables de PostgreSQL ont exhorté les clients à corriger rapidement ces failles, car elles ont été rendues publiques après être passées inaperçues pendant des années, et les attaquants ont désormais accès au code d'exploitation. Les failles ont été corrigées en février, mais une analyse de Wiz a révélé que 80 % des environnements cloud utilisaient PostgreSQL, dont 45 % étaient directement exposés à Internet.

Une faille sévère dans MariaDB

Dans MariaDB, un bug de débordement de tampon, référencé sous le numéro CVE-2026-32710, a été découvert dans la fonction JSON_SCHEMA_VALID(). Cette vulnérabilité donne la possibilité à un utilisateur authentifié de provoquer un plantage qui, dans des conditions contrôlées, pourrait être exploité pour conduire à l'exécution de code à distance. Par rapport aux failles de PostgreSQL, l'exploitation est ici moins simple. Une exécution réussie du code nécessiterait une manipulation de la disposition de la mémoire, ce qui n'est réalisable que dans des « environnements de test ». « Tout utilisateur capable d'ouvrir une session SQL, que ce soit via des identifiants volés, une injection SQL ou un déplacement latéral, peut atteindre ce chemin de code avec un simple appel de fonction », a déclaré l'équipe Xint Code dans un article de blog distinct.

Les versions 11.4.1 à 11.4.9 et 11.8.1 à 11.8.5 de MariaDB sont concernées, un correctif ayant été déployé respectivement dans les versions 11.4.10 et 11.8.6. La faille a été évaluée à 8,5 (gravité élevée) par GitHub, tandis que le NIST lui a attribué une note critique de 9,9 sur 10 selon le score CVSS de base.

Commentaire