Lorsqu'une entreprise ferme un environnement de test, un bucket AWS, une application en ligne ou une instance SaaS, l'entrée DNS peut parfois rester active longtemps après, comme un pointeur fantôme vers une ressource qui n'existe plus. La nature a peut-être horreur du vide, mais les pirates l'adorent. Dans le passé, ils saisissaient toute occasion de s'emparer de l'ancienne infrastructure afin, par exemple, de rendre plus crédible une campagne de phishing. « Cette vulnérabilité n’a pas été créée par l'IA, mais elle résulte d’un problème d'hygiène du cloud qui existe depuis longtemps », a expliqué Chirag Mehta, analyste chez Constellation Research. Aujourd'hui, les instances DNS dites « dangling » ou « flottants » peuvent également donner de la crédibilité à un type de tactique d'influence : au lieu de tirer parti de la confiance des utilisateurs pour les inciter à effectuer des actions dangereuses, elles peuvent désormais tirer parti de la confiance des agents IA. « Plus d'automatisation, plus d'intégrations et plus d'agents qui naviguent et agissent peuvent transformer une petite négligence DNS en un point de contrôle plus influent qu'auparavant », a ajouté M. Mehta.

Pour Akamai Technologies, le DNS « flottant » est la « surface d'attaque la plus négligée de l'ère de l'IA ». Dans un récent article, le fournisseur a expliqué comment il peut être transformé en « pipeline automatisé d'exfiltration de données ». Par exemple, prenons le cas d’une entreprise qui dispose d'une page d'information à l'adresse analytics.mycompany.com, pointant vers un bucket sur AWS ou un service d'application Azure du genre analytics.azurewebsites.net. Si le service est fermé, tous ces liens entrants s'afficheraient normalement comme des liens rompus, mais il offre néanmoins au pirate la possibilité de créer son propre service à l'adresse analytics.azurewebsites.net. Désormais, tout le trafic crédible de l'entreprise est directement redirigé vers le cybercriminel. La nouvelle page piratée dispose de la bonne URL et peut même intégrer le bon contenu. Sauf qu’il y a aussi des invites cachées intégrées dans le code HTML, les métadonnées SVG ou d'autres éléments invisibles, que l'agent IA pourrait interpréter comme des instructions légitimes. L'attaquant pourrait alors avoir accès à tout ce à quoi l'agent a accès.

Un phénomène de grande ampleur

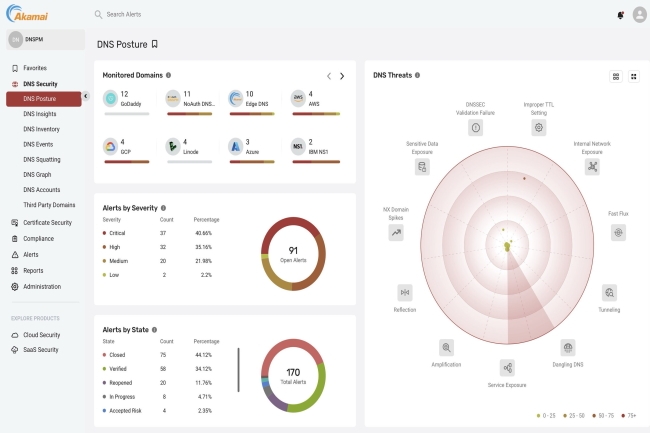

Parallèlement, les agents deviennent de plus en plus perfectionnés. Même s’il n'a pas accès à une ressource d'entreprise particulière convoitée par l'attaquant, il pourrait trouver comment y accéder, et la société devra payer le temps de calcul nécessaire à l'agent pour y parvenir. « Les infrastructures ou les codes qui restent opérationnels mais ne sont ni entretenus ni surveillés constituent un vecteur d'attaque classique pour les cybercriminels », a rappelé Steve Winterfeld, RSSI consultant chez Akamai. « En tant que RSSI, je suis constamment confronté à ce type de dette cyber », a-t-il souligné. Et cette question devient rapidement une priorité absolue. « C’est la raison pour laquelle Akamai a récemment ajouté une fonctionnalité à sa suite de sécurité DNS afin de répondre à cette préoccupation spécifique », a-t-il indiqué. Quelle est l'ampleur potentielle du problème ? L’an dernier, Watchtowr a découvert 150 buckets S3 abandonnés, précédemment utilisés dans des logiciels commerciaux et open source, des administrations et des infrastructures, les a enregistrés et a constaté huit millions de requêtes au cours des deux mois suivants pour des mises à jour logicielles, des binaires précompilés, des images de machines virtuelles et des fichiers JavaScript. « Cela fait plus de dix ans que les pirates utilisent les DNS flottants et les prises de contrôle de sous-domaines », a déclaré Avinash Rajeev, responsable de la plateforme cyber, données et risques technologiques de PwC. « C’est loin d’être un cas rare ou très technique. »

L’an dernier, l’entreprise de sécurité Sentinel One a alerté ses clients de plus de 1250 cas de risque de prise de contrôle de sous-domaines liés à des problèmes de DNS flottants. De son côté, Signal Push a indiqué qu'un seul client à la recherche de DNS flottants avait trouvé plus de 2 000 enregistrements DNS exploitables qui nécessitaient une résolution immédiate pour éviter d'être utilisés pour la prise de contrôle de sous-domaines. Dans l’intervalle, les chercheurs en sécurité ont déjà identifié des cas d'attaques par injection de prompt dans la nature, et l'Owasp a classé l'injection de prompt comme le risque numéro un dans son Top 10 pour les LLM et les applications GenAI. Fin février, l'Unité 42 de Palo Alto a signalé des cas réels d'injections indirectes de prompt ciblant des agents IA ou d'autres systèmes basés sur des LLM.

Agir sur deux fronts

« Les pirates qui exploitent le « DNS dangling » peuvent aussi utiliser eux-mêmes l'IA pour mener ces attaques à grande échelle », a fait remarquer James Plouffe, analyste chez Forrester. « L'IA peut faire des choses que les humains ne sont pas capables de faire, ce qui réduit considérablement le coût d'opportunité pour les pirates à la recherche d'enregistrements DNS flottants à exploiter », a-t-il estimé. « Et une fois que des enregistrements vulnérables sont trouvés, des agents IA peuvent être utilisés pour provisionner cette infrastructure à grande échelle », a-t-il poursuivi. « Désormais, les adversaires ratissent beaucoup plus large sans efforts supplémentaires. »

« Pour résoudre ce problème, il faut agir sur deux fronts », a déclaré M. Plouffe. Tout d'abord, de nombreux fournisseurs de services proposant des fonctionnalités DNS disposent déjà d'outils permettant d'identifier les enregistrements DNS flottants et de les nettoyer. « Il suffit d'activer et de mettre en œuvre ces fonctionnalités », a ajouté M. Plouffe. Et, du côté des agents, les agents IA ont besoin de garde-fous capables d'évaluer l'intention sémantique des invites et de restreindre la récupération de contenu web. « Le DNS flottant n'est pas un nouveau type de vulnérabilité, mais il est possible de le prévenir », a affirmé M. Rajeev, de PwC. « À mesure que les écosystèmes numériques se développent, en particulier avec l'IA, l'hygiène informatique fondamentale devient encore plus importante », a-t-il dit. « Les petites failles peuvent prendre rapidement de l'ampleur. »

Commentaire