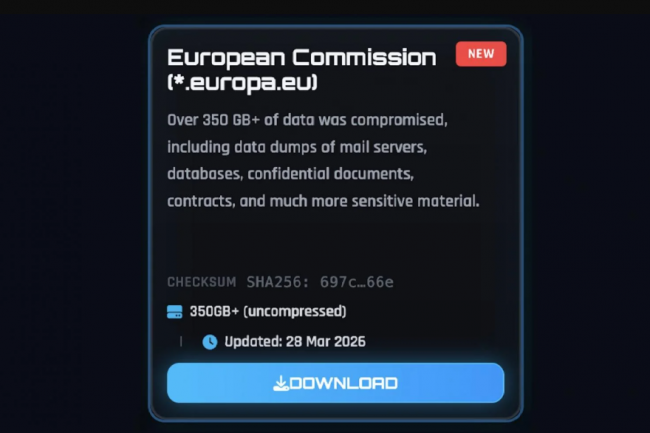

Le centre d'intervention d'urgence en cyberincidents (computer emergency response team de l'Union européenne, Cert-EU), a établi un lien entre le vol de données survenu fin mars sur le portail web d'informations Europa de la de la Commission européenne et la récente attaque de type supply chain ayant visé le scanner de vulnérabilités open source Trivy d'Aqua Security. Selon l'analyse du Cert-EU, l'attaque menée le 24 mars contre une instance cloud AWS hébergeant Europa a entraîné le vol de 350 Go de données (91,7 Go compressés), comprenant des noms de personnes, des adresses de courriel et des messages. La compromission de Trivy a permis aux attaquants d’obtenir une clé API AWS et d’avoir ainsi accès à toute une série de données de la Commission européenne, dont celles relatives à « 42 clients internes de la Commission et à au moins 29 autres entités de l’Union utilisant le service », a indiqué le Cert-EU. « Afin d’échapper à la détection, l’acteur malveillant a utilisé le secret AWS compromis pour créer et associer une nouvelle clé d’accès à un utilisateur existant. Il a ensuite mené des activités de reconnaissance », a ajouté le Cert-EU. L'organisation n'a trouvé aucune preuve indiquant un déplacement latéral des attaquants vers d'autres comptes AWS appartenant à la Commission.

Compte tenu du moment où les faits se sont produits et de l'implication d'identifiants AWS, « la Commission européenne et le Cert-EU ont estimé avec un haut degré de certitude que la compromission de la chaîne d'approvisionnement de Trivy attribuée publiquement à TeamPCP par Aqua Security avait servi de vecteur d'accès initial », a-t-elle déclaré. En l'occurrence, les données volées ont été rendues publiques après que le groupe TeamPCP, accusé de l'attaque, les a divulguées au groupe d'extorqueurs ShinyHunters, qui les a publiées sur le dark web le 28 mars.

Des identifiants fraîchement renouvelés volés

Selon Aqua Security, la compromission de Trivy remonte au mois de février, lorsque TeamPCP a exploité une erreur de configuration dans l’environnement GitHub Actions de Trivy, identifiée désormais sous la référence CVE-2026-33634, pour s’implanter via un jeton d’accès à privilège selon Aqua Security. Après cette découverte, le fournisseur a renouvelé les identifiants, mais comme certains restent valides pendant ce processus, les attaquants ont pu voler ceux ayant été nouvellement renouvelés. Selon les chercheurs en sécurité de Palo Alto Networks, en manipulant les balises de version de confiance de Trivy, TeamPCP a forcé les pipelines CI/CD utilisant l'outil à télécharger automatiquement le logiciel malveillant de vol d'identifiants qu'il avait implanté. TeamPCP a pu ainsi cibler diverses informations de valeur, notamment des identifiants de cloud AWS, GCP et Azure, des jetons Kubernetes, des identifiants de registre Docker, des mots de passe de base de données, des clés privées TLS, des clés SSH et des fichiers de portefeuille de cryptomonnaie. En effet, les attaquants avaient transformé un outil utilisé pour détecter les vulnérabilités et les erreurs de configuration dans le cloud en une énorme faille.

Le Cert-EU a conseillé aux entreprises concernées par la compromission Trivy de passer immédiatement à une version dont la sécurité est avérée, de renouveler tous leurs identifiants AWS et autres, de vérifier les versions de Trivy dans leurs pipelines CI/CD et, surtout, de s'assurer que les GitHub Actions sont liées à des hachages SHA-1 immuables plutôt qu'à des balises modifiables. Il a également recommandé de rechercher des indicateurs de compromission (Indicator of Compromise, IoC), tels qu'une activité inhabituelle de tunneling Cloudflare ou des pics de trafic pouvant indiquer une exfiltration de données.

Une probable hausse des extorsions à venir

Les origines et les motivations profondes du groupe TeamPCP, apparu fin 2025, restent floues. La fuite de données volées suggère qu'il pourrait se présenter comme une sorte de courtier d'accès initial qui vend des données et des accès au réseau au plus offrant. Cependant, le fait que les données volées aient été remises à un important groupe de ransomware suggère que les entreprises touchées risquent de faire face à une vague de demandes d'extorsion dans les semaines à venir. Si tel est le cas, cela constituerait un énorme pas en arrière à un moment où les ransomwares sont sous pression, la proportion de victimes disposées à payer des rançons ayant diminué. La compromission de Trivy, qui aurait touché au moins 1 000 environnements SaaS, est en train de devenir l'un des incidents de la chaîne d'approvisionnement les plus graves de ces derniers temps. Le nombre de victimes devrait augmenter dans les semaines à venir. Parmi les autres entreprises touchées par cet incident figurent Cisco, qui aurait perdu du code source, l’entreprise spécialisée dans les tests de sécurité Checkmarx et le fournisseur de passerelles d'IA techniques LiteLLM.

Commentaire