Les chercheurs en sécurité de RSA ont récemment découvert sur un forum clandestin un post diffusant le code source du panneau de contrôle d'un malware pour app mobile sur Android. Dans un billet, ils expliquent avoir repéré ce malware qu'ils ont dénommé iBanking et qui se diffuse à travers des attaques par injection HTML sur des sites de banque en ligne. Les victimes se voient proposer de télécharger une app de sécurité pour leur terminal Android.

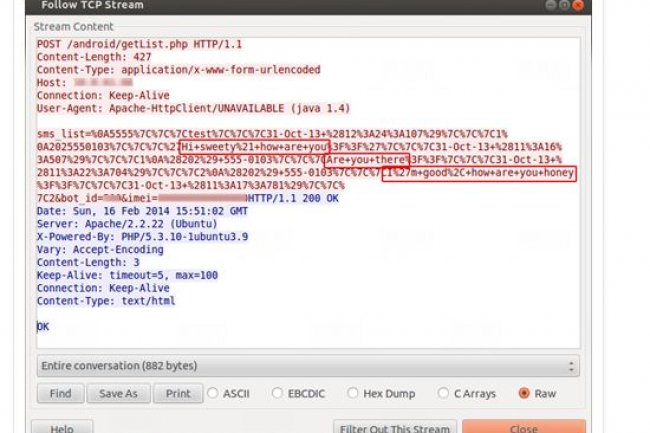

Utilisé en conjonction avec un malware sur PC, ce « bot » déjoue les mécanismes de sécurité utilisés par les sites bancaires. La plupart des malwares sur PC qui ciblent les clients de banques en ligne peuvent injecter du contenu dans les sessions de navigation. Cette possibilité est utilisée pour afficher de faux formulaires web sur les sites pour voler aux clients leurs certificats et des informations financières sensibles.

Redirection d'appels, enregistrement ambiant

De nombreuses banques répondent à ces menaces en mettant en oeuvre une authentification à deux facteurs et des systèmes d'autorisation des transactions qui passe par l'envoi de codes à usage unique sur le smartphone de leurs clients.

iBanking était vendu sous le manteau depuis la fin de l'année dernière pour 5 000 dollars, indique RSA dans son billet. Il illustre les développements en cours du côté des malwares visant les possesseurs de terminaux mobiles. Cette nouvelle génération commercialisée via des circuits souterrains propose des panneaux de contrôle et va au-delà du vol de données. En plus de capturer les messages texte entrants et sortants, iBanking peut rediriger les appels vers un numéro de téléphone pré-défini, enregistrer l'environnement ambiant en utilisant le microphone du téléphone et dérober l'historique des connexions et le répertoire du téléphone.

Le malware iBanking cible les applications de banque mobile

0

Réaction

Identifié à la fin de l'année dernière par les chercheurs en sécurité de RSA, le malware iBanking vise les utilisateurs d'app sur Android. Il utilise un panneau de contrôle et va au-delà du vol de données.

Newsletter LMI

Recevez notre newsletter comme plus de 50000 abonnés

Commentaire