Il vous reste 87% de l'article à lire

Vous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte? Connectez-vous

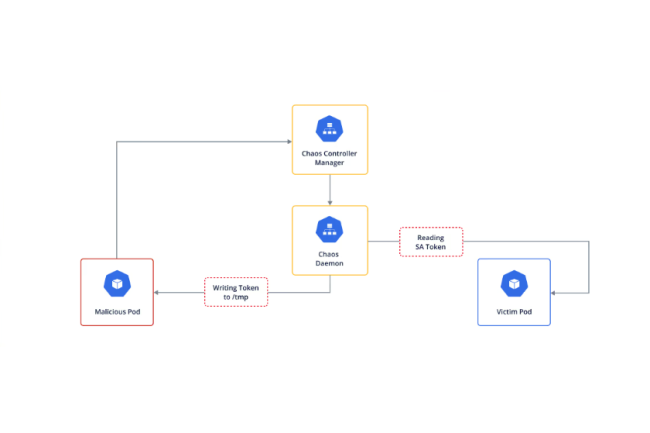

Quatre vulnérabilités récemment découvertes dans la plateforme de simulation de pannes peuvent conduire à l'injection de commandes OS et à la prise de contrôle du cluster, même à partir de pods sans privilèges.

Il vous reste 87% de l'article à lire

Vous devez posséder un compte pour poursuivre la lecture

Recevez notre newsletter comme plus de 50000 abonnés

Commentaire