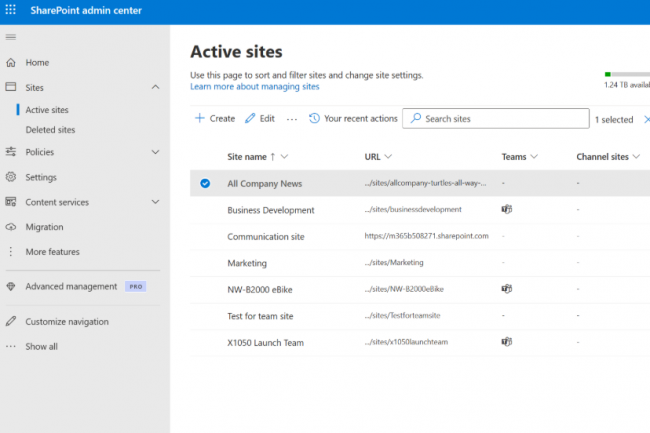

Le patch tuesday Microsoft d'avril est particulièrement garni. Avec 165 failles corrigées, il se place en effet dans le trio des plus grands bulletins de sécurité publié par l'éditeur. « Le paysage des menaces en avril se caractérise par des exploitations concrètes et immédiates plutôt que par de simples vulnérabilités théoriques », avertit Nick Caroll, responsable de la réponse à incidents chez Nightwing. Parmi celles à combler dès que possible, la CVE-2026-32201 (importante, score CVSS 6.5) affectant SharePoint Server. Activement exploitée, elle ouvre la voie à du spoofing, donnant la capacité à un pirate d'usurper l'identité d'un compte Sharepoint via de la validation incorrecte de données. Avec pour conséquence, un accès malveillant à des informations sensibles d'une entreprise et la possibilité de les modifier. Satnam Narang, ingénieur de recherche senior chez Tenable, indique que cette faille peut donner une impression de déjà-vu. Il rappelle ainsi que la dernière vulnérabilité d’usurpation d’identité de SharePoint Server exploitée en tant que zero day était la CVE-2025-49706 de juillet dernier. Elle faisait partie de la chaîne d’exploitation ToolShell utilisée par des groupes spécialisés dans les ransomwares et le cyber-espionnage. « Bien que nous ne disposions pas d'informations sur l'exploitation active de cette dernière faille, ni sur son lien éventuel avec la chaîne d'exploitation ToolShell, cela souligne à quel point SharePoint Server est une cible de choix pour les attaquants », précise l'ingénieur.

De son côté Kevin Breen, directeur principal de la recherche sur les menaces chez Immersive, souligne que les services SharePoint, en particulier ceux utilisés comme référentiels de documents internes, peuvent constituer « une mine d'or pour les cybercriminels cherchant à voler des données, notamment celles susceptibles d'être exploitées pour extorquer des rançons, [puis] en recourant à des techniques de double extorsion en menaçant de divulguer les informations volées si le paiement n'est pas effectué. » Une autre préoccupation, a-t-il ajouté, est que les cybercriminels ayant accès aux services SharePoint pourraient déployer des documents malveillants ou remplacer ceux légitimes par des versions infectées qui leur permettraient d'étendre leur portée à d'autres hôtes ou victimes et de se déplacer latéralement dans le réseau d'une entreprise.

Une faille Windows IKE préoccupante

Outre la faille Sharepoint, une autre (critique, score CVSS 9.8) est aussi à corriger en urgence. Il s'agit de la CVE-2026-33824 dans Windows Internet Key Exchange (IKE) Service Extensions. Cette brèche pourrait donner à un pirate la capacité d'exécuter du code à distance sur un système si celui-ci n'est pas corrigé immédiatement. La complexité de l'attaque est faible et aucun privilège utilisateur n'est requis. Il suffit au pirate d'envoyer des paquets spécialement conçus à une machine Windows sur laquelle la version 2 d'IKE est activée. Les OS côté serveur concernés sont les suivants : 2025, 2022, édition 23H2, 2019 et 2016 avec installation de Server Core. Des versions de bureau de Windows sont aussi touchées : 10 et 11 pour les systèmes x64, 32 bits et Arm.

Les administrateurs Windows qui ne peuvent pas installer immédiatement la mise à jour de sécurité peuvent prendre l'une des deux mesures suivantes, en fonction de leur environnement : bloquer le trafic entrant sur les ports UDP 500 et 4500 pour les systèmes qui n'utilisent pas IKE. Et pour les systèmes qui l'ont, configurer les règles du pare-feu afin d'autoriser le trafic entrant sur les ports UDP 500 et 4500 uniquement à partir d'adresses de pairs connues. Le fournisseur a indiqué que ces mesures réduisent la surface d'attaque, mais ne remplacent pas l'installation de la mise à jour de sécurité. Kevin Breen a précisé que, même si Microsoft a classé cette faille comme « peu susceptible d'être exploitée », cela ne signifie pas pour autant qu'elle ne puisse pas l'être. Il a ajouté qu'il existait déjà des exploits et des PoC ayant affecté IKE, et que des acteurs malveillants déterminés pourraient donc aussi effectuer des exploits.

Active Directory également menacé

D'autres failles requièrent aussi une très grande attention comme la CVE-2026-33826 (critique, score CVSS 8) ouvrant la voie à de l'exécution de code à distance dans Windows Active Directory. Selon Jack Bicer, directeur de la recherche sur les vulnérabilités chez Action1, cette vulnérabilité « représente une menace directe pour l'infrastructure d'identité. En exploitant une validation incorrecte des entrées dans le traitement RPC, un attaquant authentifié peut exécuter du code arbitraire au sein du domaine. La faible complexité de l'exploitation, combinée au rôle central d'Active Directory, amplifie considérablement le risque. Une fois exploitée, elle peut accélérer l'élévation de privilèges et permettre la prise de contrôle totale d'un domaine. » La CVE 2026 33827 ne doit pas non plus être prise à la légère : également critique (score CVSS 8.1) elle expose Windows TCP/IP aussi à de l'exécution de code à distance. « Il est rare de voir de nos jours une vulnérabilité TCP/IP véritablement exploitable à distance », a commenté Tyler Reguly, directeur adjoint de la R&D en sécurité chez Fortra. « Et c’est exactement ce qu’est CVE-2026-33827 : une exécution de code non autorisée via le réseau contre IPv6. La complexité de l'attaque est classée comme élevée car la vulnérabilité repose sur une condition de concurrence ainsi que sur des actions supplémentaires comme l'appelle Microsoft, mais il est tout de même impressionnant de voir ces vulnérabilités identifiées en 2026. »

Une autre à corriger d'urgence figure en bonne place sur la liste de Kevin Breen : la CVE-2026-33825 (importante, score CVSS 7.8), de type élévation de privilèges dans Defender. Celle-ci est répertoriée par la firme de Redmond comme divulguée publiquement. Ce type de bug se manifeste généralement après qu'un attaquant a déjà obtenu un accès initial à une machine hôte, a-t-il expliqué, peut-être par le biais d'attaques d'ingénierie sociale. L'exploitation de la faille donne la capacité à un attaquant d'obtenir des autorisations de niveau système, a-t-il déclaré, ce qui suffit pour désactiver les outils de sécurité et la journalisation avant de déployer des malwares supplémentaires et de se déplacer latéralement. Kevin Breen a souligné que, bien que Microsoft ne lie pas cette vulnérabilité à l'exploit zero day BlueHammer récemment divulgué et non corrigé, affectant également Defender, « il est important de s'assurer que Defender est correctement configuré pour recevoir les mises à jour en temps opportun, et cela devrait être une vérification prioritaire lors de ce cycle, compte tenu de l'existence d'au moins une, voire deux PoC publics. »

Une pression accrue sur les équipes sécurité

Suite à la parution de ce Patch Tuesday, Tyler Reguly a déclaré que les RSSI pourraient s'inquiéter ce mois-ci du nombre considérable d'éléments que les administrateurs doivent examiner. « Il y a beaucoup de CVE et des cas ponctuels que l'on ne voit pas habituellement », a-t-il déclaré. « Même si Windows Update et les mises à jour automatiques de certaines applications se chargeront d’une grande partie du travail, des tests restent nécessaires avant de déployer des mises à jour d’une telle ampleur. De plus, avec des produits comme .NET, SharePoint et SQL Server, il existe toujours un risque que des correctifs complexes et/ou des incompatibilités de version apparaissent lors des tests », observe-t-il.

Pour lui, « la patience sera le mot d’ordre ce mois-ci, suivie de très près par le renforcement des effectifs. Des mises à jour massives comme celle-ci, ainsi que les discussions autour des LLM de nouvelle génération, signifient que nous devons être conscients de la pression qui pèse sur nos équipes et de la charge de travail qu’elles sont censées accomplir. Si vous considérez encore vos équipes de sécurité comme un centre de coûts, il est temps de revoir cette perception et de prendre en compte la valeur qu’elles apportent à la protection de vos données et de vos systèmes. »

Un patch volumineux lié à Mythos ?

Andrew Grotto, ancien directeur principal chargé de la politique cybersécurité à la Maison Blanche et actuellement chercheur au Centre pour la sécurité internationale et la coopération de l’université de Stanford, a fait quant à lui remarquer que les 165 vulnérabilités de ce mois-ci représentaient plus du double du total enregistré en mars et près du triple de celui de février. « Ces chiffres fluctuent », a-t-il admis, « mais l’augmentation est notable, surtout à la lumière des informations selon lesquelles le modèle Mythos d’Anthropic excelle dans la détection de failles. Microsoft faisant partie du consortium d'entreprises bénéficiant d'un accès anticipé au LLM faisant partie du projet Glasswing, le chercheur se demande : « Dans quelle mesure cette augmentation est-elle due à Mythos ? Et dans quelle mesure devrions-nous nous inquiéter du fait que la hausse des vulnérabilités observée en avril dans les produits Microsoft, déjà criblés de failles, ne soit que la partie émergée de l’iceberg ? » De plus, Chris Goettl, vice-président de la gestion des produits chez Ivanti, a suggéré qu’il existe un lien entre la faille zero day d’Acrobat Reader qui vient d’être corrigée avec d’autres vulnérabilités récemment découvertes et Mythos.

« La plupart des discussions autour de Mythos ont porté sur son champ d’application et ses implications », a déclaré Chris Goetti à CSO. « La détection de failles exploitables dans le code peut être un outil puissant au service du bien lorsqu’elle est utilisée par le fournisseur qui écrit le code avant sa mise en production. Cependant, cet outil sera également utilisé par les chercheurs et les cybercriminels pour trouver des failles dans du code déjà publié, et c’est là-dessus que portent mes réflexions. « Considérez les répercussions d’un modèle massif comme Mythos et ce que cela signifiera à court et à long terme pour les logiciels utilisés par les entreprises. À court terme, les grands acteurs utiliseront une solution comme celle-ci pour publier du code plus sécurisé. À mesure que les chercheurs et les acteurs malveillants adopteront des modèles IA plus robustes pour identifier les failles exploitables, cela se traduira par des actions de divulgations plus coordonnées, ce qui est bien, et des exploits zero day et n-day, ce qui est néfaste. Tout cela entraînera des mises à jour logicielles plus fréquentes et, surtout, plus urgentes. »

Commentaire