Microsoft a annoncé la semaine passée qu'il prévoyait d'intégrer le modèle IA Mythos d'Anthropic dans son cycle de développement logiciel sécurisé (security development lifecycle). Une décision qui suggère que la GenAI avancée commence à jouer un rôle direct dans la manière dont les principaux éditeurs de logiciels identifient les vulnérabilités et renforcent la sécurité du code contre les attaques. L’entreprise a déclaré qu'elle utiliserait Mythos Preview, ainsi que d'autres modèles avancés, dans le cadre d'une initiative plus large visant à renforcer la sécurité du codage et la détection des vulnérabilités dès les premières étapes du processus de développement logiciel. Cette annonce intervient alors que Mythos suscite de nombreuses inquiétudes quant au fait que les modèles IA avancés pourraient réduire considérablement le délai entre la découverte d’une faille logicielle et son exploitation. Selon les analystes, ce LLM marque une avancée notable dans la recherche de vulnérabilités basée sur l’IA, avec la capacité de détecter des milliers de failles graves sur les principaux systèmes d’exploitation et navigateurs. OpenAI s’est également lancé sur ce marché avec GPT-5.4-Cyber, une version de son modèle phare spécialement conçue pour les activités de cybersécurité défensives. Keith Prabhu, fondateur et CEO de Confidis, pense qu'un futur modèle d'OpenAI, qu'il a surnommé « Spud », pourrait s'imposer comme un rival encore plus redoutable.

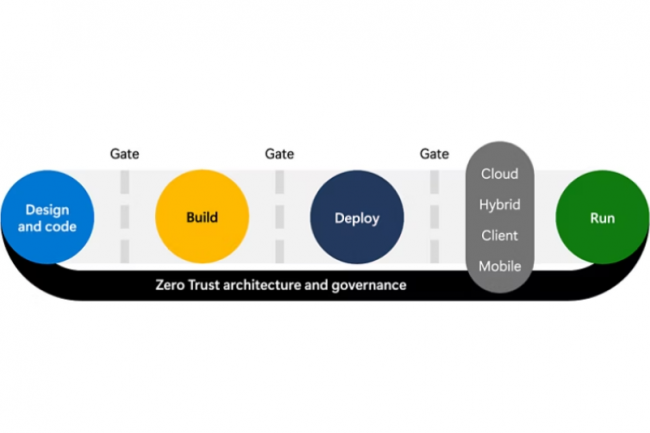

Cette initiative a des implications qui dépassent le cadre de la propre organisation technique de Microsoft. Pour les responsables de la sécurité en entreprise, elle constitue un signe clair que les modèles IA de pointe commencent à passer d’une utilisation expérimentale à une intégration dans les processus de cybersécurité courants. Cela pourrait modifier la manière dont les éditeurs de logiciels développent leurs produits et dont les défenseurs perçoivent les risques et les avantages liés à l’utilisation des mêmes outils d’IA que ceux que les attaquants pourraient également exploiter. « C’est un tournant décisif dans le cycle de développement logiciel sécurisé », a fait remarquer Keith Prabhu. « Alors que les outils antérieurs ne permettaient qu’une analyse statique du code à la recherche de failles, l’IA offre la possibilité d’un modèle d’apprentissage dynamique capable d’effectuer des tests de vulnérabilité dynamiques, voire des tests d’intrusion, en temps réel », a-t-il expliqué. « Au fil du temps, la pression en faveur de l’adoption d’outils de sécurité assistés par l’IA devrait s’étendre au-delà des plus grands éditeurs de logiciels », a ajouté Keith Prabhu.

Une initiative significative

Neil Shah, vice-président de la recherche chez Counterpoint Research, rappelle que plus de 95 % des entreprises du classement Fortune 500 utilisent Microsoft Azure d’une manière ou d’une autre, tandis qu’Azure AI et la suite Copilot sont solidement implantés dans environ 65 % de ces entreprises. Des millions d’entreprises s’appuient également sur de multiples produits et services cloud de cette entreprise. « L'intégration de Mythos dans le cycle de développement logiciel sécurisé de l'éditeur pourrait contribuer à renforcer et à sécuriser des produits tels que Windows, Azure, M365 et les outils de développement », a reconnu Neil Shah. « Toutes les entreprises utilisant ces produits pourraient bénéficier de cette amélioration de la sécurité sans avoir elles-mêmes besoin d'un accès direct à Mythos. » Keith Prabhu pointe le fait que Microsoft, un des premiers utilisateurs de ce LLM, a indiqué l'avoir évalué à l'aide de son benchmark open source pour des tâches d'ingénierie de détection en conditions réelles, les résultats montrant des améliorations substantielles par rapport aux modèles précédents. « Une telle affirmation de la part de Microsoft suggère que ces nouveaux modèles IA deviennent nettement plus performants pour identifier les failles exploitables que les générations précédentes », a ajouté Keith Prabhu. « Cependant, comme pour tout outil IA, la force de cet outil réside dans sa capacité à analyser rapidement le code en s’appuyant sur l’apprentissage passé. Il est possible qu’il passe à côté de nouveaux types de vulnérabilités que seul un humain mis dans la boucle pourrait identifier. »

Commentaire