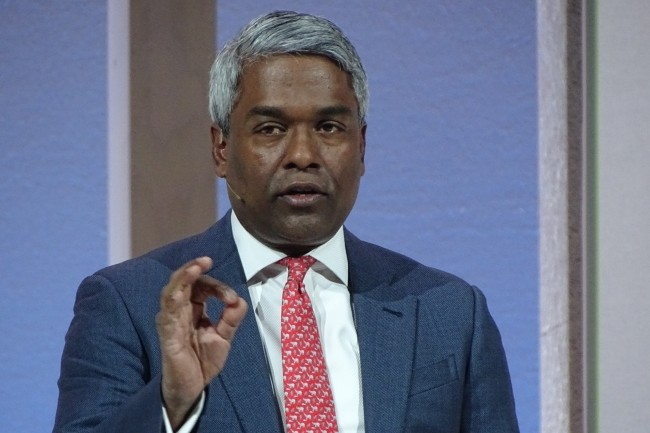

En direct de Londres. Après les Etats-Unis en avril dernier, la conférence Next de Google Cloud s’est ouverte à Londres en rassemblant près de 7 000 participants. Son CEO, Thomas Kurian, était attendu par les clients européens sur différents sujets, notamment sur les questions de sécurité. Avec le Cloud Act et la pression des différentes régulations, les clients demandent des garanties et des preuves de la part des fournisseurs de cloud. Le dirigeant ne s’est pas dérobé et a fixé un cadre clair sur la protection des données des entreprises sur GCP (Google Cloud Platform). « Vous pouvez stocker toutes les copies de vos données seulement en Europe, gérer vos propres clés de chiffrement, les stocker en dehors de GCP et refuser à Google le déchiffrement des données pour n’importe quelle raison », a-t-il souligné. Un discours apprécié et salué par les participants.

Donner le contrôle aux clients

Pour les preuves, Suzanne Frey, vice-présidente en charge de la sécurité, conformité, confiance et confidentialité chez Google, assure le service après-vente « notre mission est de donner confiance dans le cloud en protégeant à la fois la vie privée et en sécurisant les systèmes contre les menaces ». Pour gagner la confiance, Google Cloud s’est fixé un mantra en 4 points : « l’entreprise reste propriétaire de ses données, ne pas vendre les données à des tiers, aucun ciblage publicitaire avec les données des clients et chiffrement par défaut ». C’est sur ce dernier point que la firme américaine a fait des annonces à Londres. Avec External Key Manager, Google va autoriser l’entreprise à utiliser son propre gestionnaire de clé de chiffrement (KMS) ou celui d’un tiers dans GCP (Google Cloud Platform). Cette offre devrait arriver bientôt en version beta et répond à une demande des grands comptes notamment qui souhaitent garder le contrôle de leurs clés de chiffrement et leur offrir la capacité de stocker ces clés en dehors de GCP. Google mise sur l’ouverture là où certains concurrents facturent au prix fort cette capacité.

En combinaison avec External Key Manager, Google Cloud présente la solution Key Access Justification (aujourd’hui en version alpha) qui met en oeuvre des règles d’accès lors d’une demande d’utilisation d’une clé pour déchiffrer des données. « Ce système donne ainsi la possibilité de refuser à Google la capacité de déchiffrer les données pour n’importe quelle raison », explique Suzanne Frey. Objectif de ce service : donner le contrôle et la responsabilité du déchiffrement aux entreprises. Une réponse aussi aux inquiétudes liées au Cloud Act et à l'extra-territorialité des requêtes judiciaires américaines. La solution fonctionne pour l’instant avec BigQuery, Compute Engine et Persitent Disk.

Renforcer la sécurité externe et interne

L’autre volet des annonces concerne la protection face aux différentes cybermenaces. La solution Armour luttant contre les attaques par déni de service (DDoS) intègre dorénavant des fonctionnalités WAF (Web Application Firewall) pour une meilleure défense. « Il est maintenant possible de configurer Armour avec des règles pré-configurées de WAF et donner ainsi une protection de niveau 7 », souligne Suzanne Frey. Le maillon faible, l’utilisateur, n’est pas oublié avec l’offre Advanced Protection Program pour renforcer la sécurité autour de G Suite et Cloud Identity. « Il faut protéger les comptes utilisateurs en proposant des clés physiques de sécurité (comme l’offre Titan), le blocage des applications douteuses et en améliorant l’analyse des emails malveillants », poursuit la dirigeante et d’ajouter « nous lançons par ailleurs App Access Control, un outil pour limiter l’accès aux API G Suite et aux applications tierces afin de réduire le risque de perte de données ».

Commentaire