Moins médiatique que les Patch Tuesday de Microsoft, les correctifs trimestriels présentés par Oracle ne sont pas à négliger. En ce début d’année, la firme de Larry Ellison frappe fort avec un total de 603 correctifs dont 318 pour ses propres produits et 285 pour le code Linux qu’elle commercialise.

Deux anciennes failles sous les projecteurs

Parmi ces patchs, certains ont des degrés de priorité différents. Le vice-président de la sécurité, Eric Maurice, a mis en avant le correctif concernant la CVE-2025-21556 colmatant une brèche dans Agile Product Lifecycle Management (PLM) Framework d'Oracle. D’une sévérité de 9,9 sur 10, la faille offre à un attaquant disposant de faibles privilèges et d'un accès au réseau de compromettre cet outil et, par conséquent, d'autres produits Oracle. L’éditeur a déjà publié une alerte sur ce problème en novembre 2024 en émettant un patch en urgence. Il indique que celui fournit dans le bulletin trimestriel « inclut des patchs pour cette alerte et des correctifs supplémentaires. »

Un autre rattrapage concerne la CVE-2024-45492, une faille dans la bibliothèque d'analyse XML LibExpat qu'Oracle utilise dans plusieurs produits. La vulnérabilité a été traitée en août 2024 et classée 6,2 en gravité, mais en décembre, elle a été reclassée à 9,8. Le NIST a souligné être « en attente d’une nouvelle analyse pouvant entraîner des changements dans les informations fournies. » A noter que l’éditeur a publié en septembre 2024 la version 2.6.3 rectifiant le problème. Les bibliothèques de ce type peuvent souvent se retrouver dans des logiciels et être pratiquement oubliées. Chez Oracle, elles sont utilisées dans des produits destinés aux opérateurs de télécommunications, aux établissements financiers et sur le middleware.

Les opérateurs télécoms et l’analytique concentrent les patchs

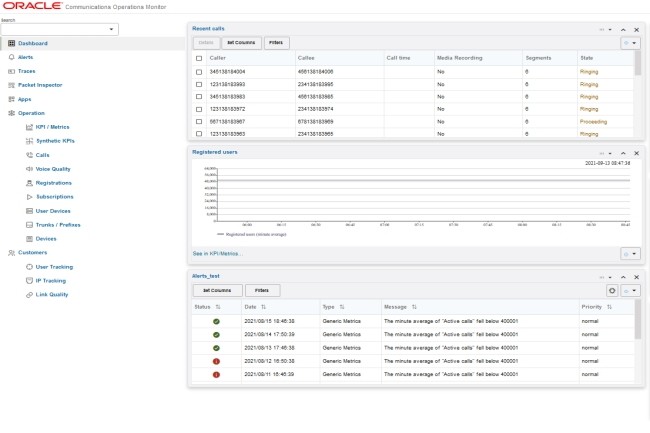

Dans la longue liste des bulletins de sécurité, les telcos auront à cœur de colmater 85 failles dans les solutions Communications. 59 de ces vulnérabilités engendrent potentiellement l'exécution de code à distance. Trois d'entre elles - CVE-2023-46604, CVE-2024-45492 et CVE-2024-56337 - ont un score CVSS de 9,8, et six autres ont un score de 9,1 ou 9,0, quatre d'entre elles étant associées au système d'authentification Kerberos.

Les produits Analytics ont besoin de 26 correctifs. Quatre d'entre eux ont une note supérieure à CVSS 9,1 et trois d'entre eux se trouvent dans l'édition d'entreprise de Business Intelligence. Les deux correctifs les moins graves, tous deux aussi notés 9,1, concernent des problèmes dans Apache XMLBeans et OpenSSL au sein du cadre de sécurité de la plateforme Business Intelligence. Parmi les deux failles de sévérité 9,8, l'une concerne un bogue use-after-free dans la bibliothèque SciPy de la plateforme, tandis que l'autre se rapporte à Pivotal Spring Framework lorsqu'il est utilisé pour la désérialisation Java de données non fiables.

285 patchs pour Oracle Linux

JD Edwards reçoit 23 correctifs, dont deux classés CVSS 9,8. Le premier concerne l'outil de surveillance et de diagnostic pour EnterpriseOne Tools qui permettrait une prise de contrôle complète des systèmes non corrigés et l'autre problème est une vulnérabilité de traversée de répertoire dans Samba qui est due à un nettoyage inadéquat des named pipes clients entrants. Du coté de MySQL, 39 patchs sont disponibles dont trois avec une sévérité de 9,1. Deux d’entre eux concernent le système de packaging curl et Kerberos utilisé par MySQL et un autre concerne la fonction Enterprise Backup - toujours avec curl. Alors que PeopleSoft n'a reçu que 16 correctifs, il existe une faille critique pour les versions 8.60 et 8.61 d'Enterprise PeopleTools. Si elle était exploitée, ce bug donne à un attaquant la capacité de copier toutes les données de l'application et/ou de la faire planter dans le cadre d'une attaque par déni de service.

Enfin sur Linux d’Oracle comprend 285 correctifs mais seul deux affichent une gravité supérieure à 9. Les deux concernent des vulnérabilités dans la bibliothèque gstreamer1-plugins-base. La première entraîne un débordement de la mémoire tampon et la seconde est une erreur d'écriture hors limites qui pourrait également entraîner une corruption de la mémoire.

Commentaire