Comme chaque année, des groupes de hackers se sont donnés rendez-vous au Canada, plus exactement à Vancouver pour pirater différents produits au sein du fameux concours, Pwn2Own. Et l’édition 2022 a été un bon cru : 17 équipes ont gagné un total de 1 155 000 grâce à des chaînes d’exploit et 25 vulnérabilités zero day découvertes en trois jours de compétition. Le premier jour a été particulièrement intense et rémunérateur avec 800 000 dollars de récompense pour la découverte de 16 failles critiques dans plusieurs solutions (Windows 11, Teams, Ubuntu Desktop, Apple Safari, Oracle Virtualbox et Mozilla Firefox).

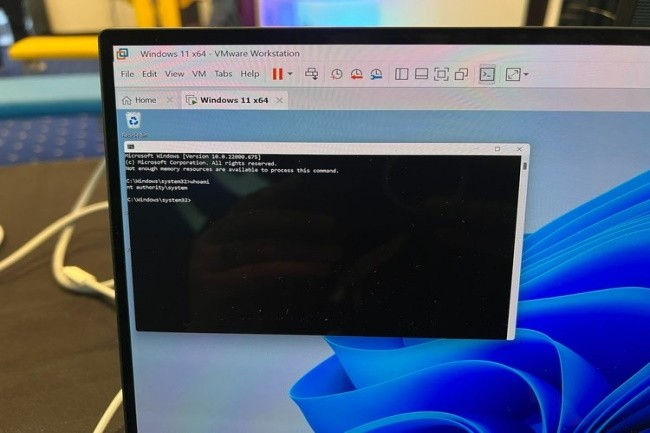

Le dernier OS de Microsoft a particulièrement souffert pendant le concours avec 6 exploits découverts dont trois de type « zero day ». La première correspond à une élévation de privilèges via Integer Overflow et a été trouvée par nghiadt12 de Viettel Cyber Security. Les deux autres failles sont de type Use After Free (utilisation de la mémoire non-allouée) et Improper Access Control qui là encore accordent une élévation de privilèges. Elles ont été débusquées par Bruno Pujos de REverse Tactics et vinhthp1712.

Ubuntu Desktop et Tesla Model 3 ciblés

D’autres systèmes comme Ubuntu Desktop ont été aussi percés. Ainsi Jheng Bing-Jhong, de STAR Labs s’est servi d’un exploit de type User After Free pour prendre les commandes de la distribution Linux. A noter que des faiblesses ont été trouvées dans le système d’entertainement d’une Tesla Model 3. Rien à avoir cependant avec l’annonce par un chercheur la semaine dernière de la prise de contrôle à distance de ce véhicule via une faille dans le Bluetooth Low Energy (BLE).

Après une édition au mois d’avril consacrée au hacking des systèmes indusriels, le Pwn2Own a éprouvé une nouvelle fois la sécurité des solutions IT (navigateurs, OS, outils collaboratifs). Les éditeurs malheureux ont maintenant un délai de 90 jours pour publier des correctifs avant que la Zero Day Initiative de Trend Micro (organisateur du concours) ne publie pas le détail des failles.

Commentaire