Slack a dévoilé cette semaine de nouvelles fonctionnalités de sécurité pour les clients d’Enterprise Grid, notamment des contrôles plus stricts pour les administrateurs qui supervisent l'accès aux périphériques mobiles. Lancé en 2017 pour les plus gros clients de Slack, Enterprise Grid comporte des fonctionnalités supplémentaires pour le support de déploiements à grande échelle. Parmi les 150 entreprises qui utilisent actuellement Enterprise Grid, on trouve notamment Capital One, IBM et Target. Depuis le lancement, Slack a continué à développer des fonctions de sécurité et de conformité pour son logiciel. En septembre dernier par exemple, la plate-forme de communication collaborative a été dotée d’une fonction de gestion des clés d'entreprise.

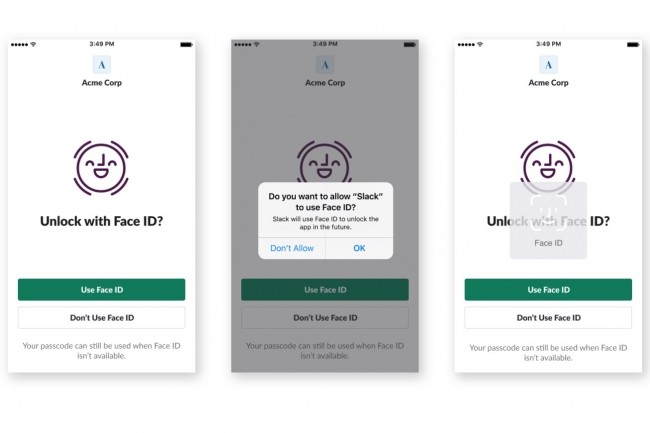

La première série de mises à jour annoncées hier concerne l'accès de la plateforme à partir d’appareils mobiles. Les administrateurs d'Enterprise Grid peuvent désormais exiger des processus d'authentification supplémentaires en plus de l'authentification unique, notamment Face ID, Touch ID et l’entrée de « mots de passe de sécurité temporaires ». Les administrateurs peuvent également définir une période après laquelle les utilisateurs doivent se ré-authentifier. De nouveaux outils de gestion de session permettent également aux administrateurs d'effacer à distance les sessions mobiles ou desktop associées à un utilisateur spécifique en cas de perte ou de vol d’un appareil.

Le blocage des périphériques jailbreakés en préparation

Dans un avenir proche, Slack prévoit d’ajouter au tableau de bord de l'administrateur d'autres contrôles de gestion des sessions qui permettront à l’IT de définir le nombre maximum de périphériques sur lesquels un employé peut être connecté en même temps. L’ajout d’autres fonctionnalités de gestion de la sécurité mobile, comme la possibilité de détecter et de bloquer l'accès à un périphérique jailbreaké ou l’obligation pour les utilisateurs d’effectuer les mises à jour de leurs applications sur leurs périphériques, est également prévu. Slack n'a pas précisé à quel moment il compte déployer ces fonctions.

De nouvelles fonctionnalités pour gérer l'accès aux données et le partage des données ont aussi été introduites. C’est le cas des outils de listes blanches de domaine qui permettront aux administrateurs de définir les espaces de travail auxquels certains employés peuvent accéder au sein d'un réseau d'entreprise, ce qui leur permettra ainsi de les empêcher de se connecter à des espaces de travail non approuvés. « Cela permet non seulement d'empêcher le partage d'informations sensibles dans des espaces de travail non gérés, mais contribue aussi à ce que les équipes se concentrent sur leurs tâches prioritaires », a indiqué l'entreprise dans un billet de blog.

Des espaces de travail en liste blanche

Slack permettra également aux administrateurs de bloquer les téléchargements de fichiers à partir d'ordinateurs desktop dont les adresses IP n’ont pas été préalablement approuvées, et une fonction de contrôle du navigateur mobile leur permettra d'exiger que tous les liens partagés dans Slack soient ouverts dans des navigateurs spécifiques gérés dans un conteneur MAM (Mobile Application Management). « Ces fonctionnalités apportent plus de flexibilité pour sécuriser les applications mobiles de Slack, en particulier dans les situations où un client professionnel de Slack ne peut pas gérer les appareils mobiles accédant à son abonnement, comme un appareil partenaire ou un appareil BYOD par exemple », a expliqué Larry Cannell, directeur de recherche chez Gartner.

« Ces fonctions permettent aussi de définir des politiques applicatives plus centrées sur Slack, comme les espaces de travail en liste blanche », a-t-il ajouté. « De plus, ces fonctionnalités ne sont disponibles que via Slack Enterprise Grid, ce qui renforce le positionnement de Grid en tant que solution d'entreprise privilégiée », a-t-il encore déclaré. Le mois dernier, Slack - qui a récemment bouclé son introduction en bourse - a annoncé la réinitialisation des mots de passe de milliers de clients suite à une faille de sécurité découverte en 2015. D’après Slack, la procédure ne concerne que 1% d’utilisateurs de sa plateforme, essentiellement ceux qui ont créé leur compte avant mars 2015 et qui n’ont jamais changé leur mot de passe depuis.

Commentaire