Vojtěch Krejsa, chercheur en menaces chez Gen a été le premier à tirer le signal d’alarme sur VoidStealer, un voleur de donnée qui a utilisé une méthode inédite pour contourner le chiffrement ABE (application bound encryption) de Chrome. Cette fonction a été introduite en 2024 dans la version 127 du navigateur pour verrouiller les données sensibles comme les mots de passe et les cookies. Elle a déjà été ciblée par des attaques de contournement via des techniques d’injection de code ou l’exploitation abusive du service COM et le débogage à distance. Toutes ces méthodes nécessitaient des privilèges administrateurs.

Une approche inédite

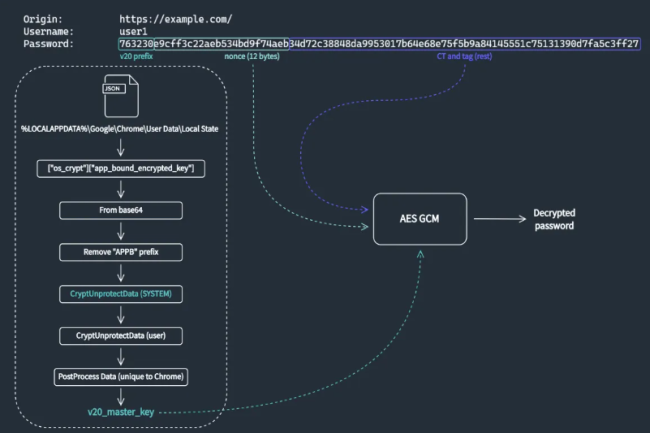

Dans le cadre de VoidStealer, le contournement d’ABE « ne nécessite ni élévation de privilèges ni injection de code, si bien que, par rapport aux autres méthodes, cette approche est plus furtive », explique le chercheur dans un blog. La technique repose sur un élément essentiel : la v20 v20_master-key. Cette clé déverrouille les informations confidentielles stockées par le navigateur une fois la requête validée. En théorie, ABE protège rigoureusement cette clé, garantissant qu'elle ne soit jamais exposée de manière à ce qu'un malware puisse y accéder facilement. Cependant, dans la pratique, cette clé est exposée en claire brièvement lors des requêtes.

Selon Vojtěch Krejsa, l’infostealer se distingue des autres méthodes en « adoptant une approche plus chirurgicale ». Au lieu de forcer Chrome à déchiffrer des données ou de balayer la mémoire de manière extensive, il se positionne comme débogueur et attend. En plaçant des points de contrôle sur une instruction précise liée au flux de déchiffrement de Chrome, il intercepte le moment exact où la clé v20_master_key apparaît en clair dans la mémoire. Il lit ensuite la clé à l'aide d'API de débogage standard. L’expert note que le malware se sert de points de contrôle matériels « car ils ne modifient pas le code ». Contrairement à des versions logicielles, ces points s’appuient sur les registres du processeur, laissant la mémoire intacte et sans altérer le déroulement naturel de l'exécution de Chrome

Un malware en pleine évolution

VoidStealer s'inscrit dans l’évolution plus large des infostealers depuis l’introduction d’ABE. Le malware prend déjà en charge plusieurs techniques de contournement, recourant à des méthodes plus anciennes basées sur l'injection si nécessaire, mais privilégiant clairement la furtivité lorsque cela est possible. M. Krejsa a également mis en garde contre son rythme de développement. Depuis sa première apparition en décembre 2025, il a rapidement évolué au fil des versions, ce qui suggère une maintenance active et une demande probable de la part des clients sur les marchés clandestins.

À ce jour, le logiciel, qui fonctionne selon un modèle de malware-as-a-service (MaaS), a connu au total 12 itérations, la dernière version « v2.1 » ayant été déployée le 18 mars. « Comme VoidStealer évite l'injection et l'escalade de privilèges, les indicateurs traditionnels pourraient s'avérer insuffisants », a noté le chercheur. Selon lui, les défenseurs devaient se concentrer sur les signaux comportementaux, notamment les processus de débogage inattendus dans le navigateur, l'utilisation inhabituelle d'API de lecture de mémoire et les schémas anormaux de création de processus Chrome. En tant qu'indicateur de compromission (IoC) principal, le chercheur a partagé un échantillon lié à VoidStealer v2.0.

Commentaire