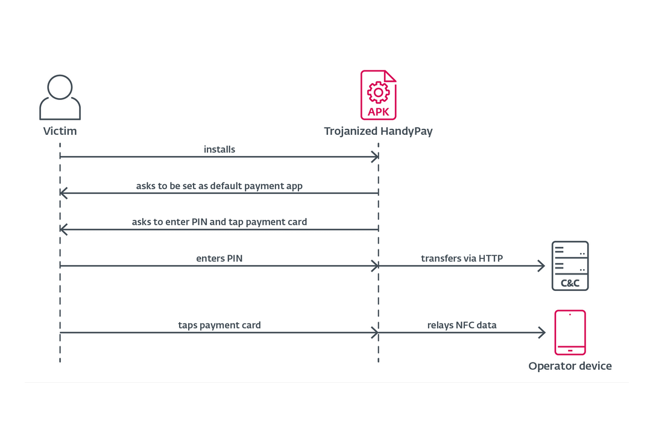

Des cybercriminels exploitent une application de paiement Android infecté par un cheval de Troie pour voler des données NFC (Near Field Communication) et des codes PIN, ce qui leur permet de cloner des cartes de paiement et de vider les comptes des victimes. Selon les chercheurs d'Eset, une variante du malware NGate a été injectée dans l'application de NFC HandyPay afin de transférer les données NFC vers le terminal d’un attaquant et de les utiliser pour effectuer des retraits sans contact aux distributeurs automatiques. Les chercheurs soupçonnent aussi l'utilisation de l'IA dans cette campagne.

« Pour infecter HandyPay, les cybercriminels ont très probablement utilisé GenAI, comme l'indiquent les emojis laissés dans les logs, typiques des textes générés par l'IA », ont-ils écrit dans un article de blog. Depuis novembre 2025, la campagne diffuse deux échantillons de malwares, l’un via un faux site de loterie et l’autre via un faux site Google Play, dans le cadre d'attaques ciblant les utilisateurs Android au Brésil.

Une app légitime au service de la criminalité

Les chercheurs d'Eset font remarquer que cette campagne marque un changement de méthode des opérateurs de NGate : au lieu d'utiliser des outils personnalisés, ils ont opté pour une application légitime infectée par un cheval de Troie. Initialement conçue pour relayer des données NFC entre terminaux, l’application HandyPay limite l’opération de paiement à des autorisations minimales et se fond dans les flux de transaction habituels. Cette approche évite d’avoir à créer des outils sur mesure à partir de zéro, comme ce fut le cas lors de l'exploitation abusive de NFCGate, et elle consiste plutôt à injecter du code malveillant dans une application existante compatible NFC.

« En détournant une application de relais NFC, les attaquants héritent de fonctionnalités qui gèrent déjà l'échange de données de base », ont souligné les experts. Une application relais NFC est un outil qui capture les communications sans contact provenant d'une carte ou d'un smartphone et les transmet en temps réel à un autre dispositif étendant ainsi le signal NFC (Near Field Communication) à courte portée sur un réseau pour une utilisation à distance. Comme l'application fonctionne dans le cadre des flux NFC attendus, il est plus facile pour les attaquants de masquer leur attaque. Les canaux de distribution comprennent un faux site de loterie6, ainsi qu'une page Google Play falsifiée faisant la promotion d'un outil de « protection de carte ».

L'usage probable de l’IA

Les chercheurs ont également repéré quelque chose d'inhabituel dans les composants internes du logiciel malveillant. Certaines traces suggèrent que l'IA générative a pu jouer un rôle dans son développement. Plus précisément, le code malveillant injecté contient des marqueurs emoji dans les journaux de débogage, ce qui est plus couramment associé à une sortie générée par l'IA qu'à un logiciel malveillant écrit par l'homme. Les chercheurs ont noté qu'il ne s'agit pas d'une preuve définitive, mais que cela s'inscrit dans une tendance plus large où les attaquants utilisent des LLM pour accélérer la création de logiciels malveillants.

Android dispose actuellement d'une certaine protection contre ce vecteur d'attaque sous la forme d'alertes de sécurité. « La victime doit installer manuellement une version infectée par un cheval de Troie de HandyPay, car l'application n'est disponible qu'en dehors de Google Play », ont indiqué les chercheurs. « Lorsqu'un utilisateur appuie sur le bouton de téléchargement de l'application dans son navigateur, Android bloque automatiquement l'installation et affiche une invite lui demandant d'autoriser l'installation à partir de cette source. » Pour que l'attaque aboutisse, l'utilisateur doit ensuite appuyer sur « Paramètres » dans la fenêtre contextuelle, activer « Autoriser à partir de cette source », puis revenir à l'installation de l'application, un processus assez courant de nos jours pour l'installation d'applications tierces. Rien de particulièrement suspect ne ressort du processus d'autorisation de téléchargement pour se protéger contre cette menace. Afin de faciliter les efforts de détection, Eset a partagé une liste d'indicateurs dans un dépôt GitHub dédié, comprenant des fichiers, des hachages, des indicateurs réseau et des cartes.

Commentaire